اختراق خطير: أداة أمن التطبيقات تتحول إلى سلاح في هجوم سلسلة التوريد

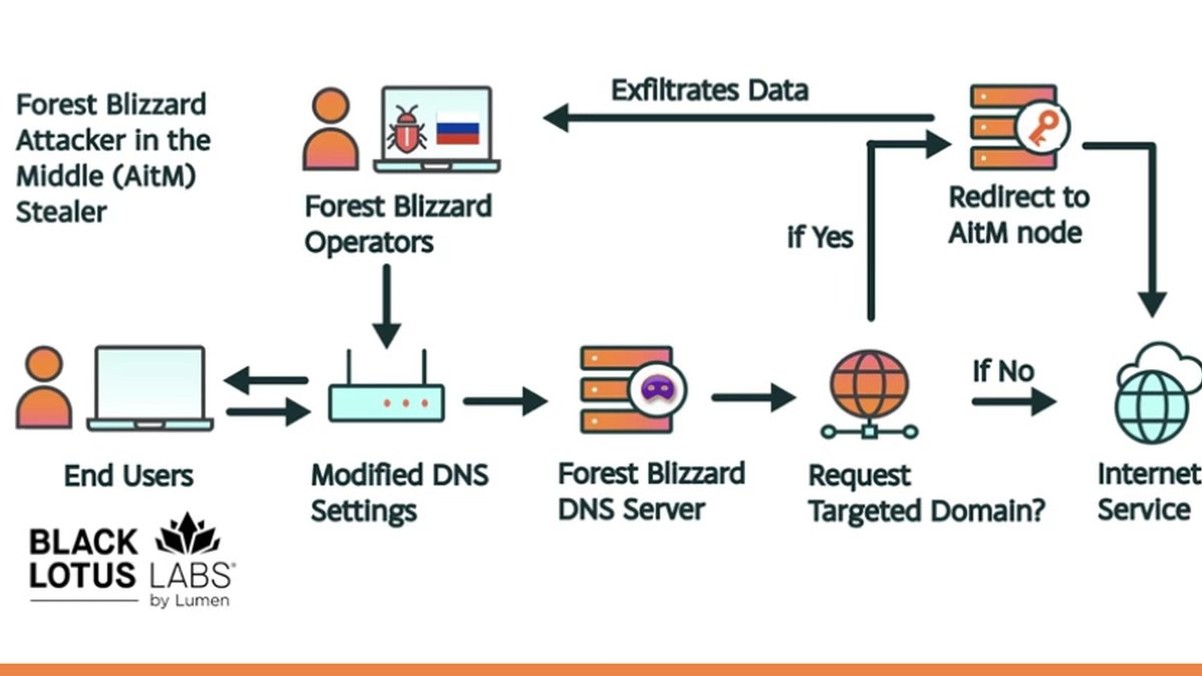

ضرب خرق أمني حرج قلب عالم تطوير البرمجيات. نجح مهاجمون في تسميم أداة "جيت هاب أكشن" تابعة لشركة أمن التطبيقات إكسجيني، محولين أداة مصممة لحماية الشفرة إلى آلية موبوءة. استضاف مستودع "إكسجيني-أكشن" المخترق غرسة تحكم وتحكم عن بعد نشطة، مما منح المخترقين موطئ قدم خفي داخل بيئات المطورين لمدة أسبوع كامل قبل الاكتشاف.

هذا ليس خرقاً بسيطاً للبيانات؛ إنه هجوم متطور على سلسلة التوريد بتداعيات مروعة. من خلال اختراق مصدر موثوق، تجاوز المهاجمون الدفاعات التقليدية، واستخدموا الوصول على الأرجح لنشر برامج ضارة أو التحضير لهجوم برامج الفدية. تشير الطريقة إلى استغلال ثغرة أمنية يوم صفري محتملة أو مخطط متقن لهندسة اجتماعية وتصيد ضد الشركة نفسها. يكشف الحادث عن نقطة ضعف مرعبة في الأدوات الأساسية المستخدمة لبناء وتأمين البرمجيات الحديثة.

"الثقة في مستودعات المصادر المفتوحة هي حجر أساس منهجية ديف أوبس. هذا الاختراق يحطم تلك الثقة"، يحذر مسؤول استجابة للحوادث من شركة استخبارات تهديدات رائدة. "عندما يتم اختطاف أدوات بائع أمني نفسه، فهذا يثبت أن لا أحد في مأمن. يدرس المهاجمون خط أنابيب التكامل والنشر المستمر بدقة للعثور على نقاط ضعف لاستغلالها."

بالنسبة لكل مطور وشركة تعتمد على سير العمل الآلي، هذا إنذار عالٍ. يمكن للأداة المسمومة أن تسرق الشفرة المصدرية بصمت، أو تحقن أبواباً خلفية، أو تجمع بيانات الاعتماد، مما يؤدي إلى خروقات لاحقة كارثية. يثبت هذا الحدث أن أمن سلسلة الكتل لإثبات أصل الشفرة وفحوصات النزاهة الصارمة لم تعد احتياجات نظرية بل متطلبات تشغيلية عاجلة.

نتوقع أن يحفز هذا الهجوم عملية تدقيق ضخمة على مستوى الصناعة لأدوات جيت هاب أكشن التابعة لأطراف ثالثة والتبعيات المشابهة، بينما يصل السباق لتأمين سلسلة توريد البرمجيات إلى ذروته. يجب أن يكون مجتمع العملات المشفرة، على وجه الخصوص، في حالة تأهب قصوى لتكتيكات مماثلة تستهدف بنية المحافظ وأدوات نشر العقود الذكية.

لقد تم اقتحام حراس البوابة. خط التجميع الخاص بك هو ساحة المعركة الآن.