شنّت حملة تجسّص إلكتروني متطورة، يُعتقد أن جهات تابعة لدولة كوريا الشمالية تقف خلفها، هجوماً ناجحاً من خلال استغلال ثغرة أمنية حرجة في مكتبة `libwebp`، وهي مكون أساسي لمعالجة الصور مفتوح المصدر لكنه غير مرئي للمستخدمين. تُدمج هذه المكتبة على نطاق واسع في عدد لا يحصى من التطبيقات والخدمات حول العالم، بما في ذلك متصفحات الويب الرئيسية مثل كروم وفايرفوكس وإيدج، بالإضافة إلى أنظمة التشغيل وبرمجيات أخرى. يجعل هذا الانتشار الواسع المكتبة هدفاً ذا قيمة عالية، حيث أن ثغرة واحدة يمكن أن يكون لها تبعات أمنية متتالية عبر النظم البيئية الرقمية العالمية. استخدم المهاجمون، الذين تتعقبهم مجموعة تحليل التهديدات (TAG) التابعة لجوجل والذين يُشتبه في أنهم تابعون لمجموعة لازاروس الكورية الشمالية، صورة WebP مصممة بشكل خبيث لاستغلال ثغرة تجاوز سعة الذاكرة المؤقتة (CVE-2023-4863). يسمح هذا النوع من الثغرات للمهاجمين بكتابة بيانات خارج نطاق الذاكرة المؤقتة المخصصة، مما قد يؤدي إلى تنفيذ تعليمات برمجية عن بُعد وسيطرة كاملة على النظام.

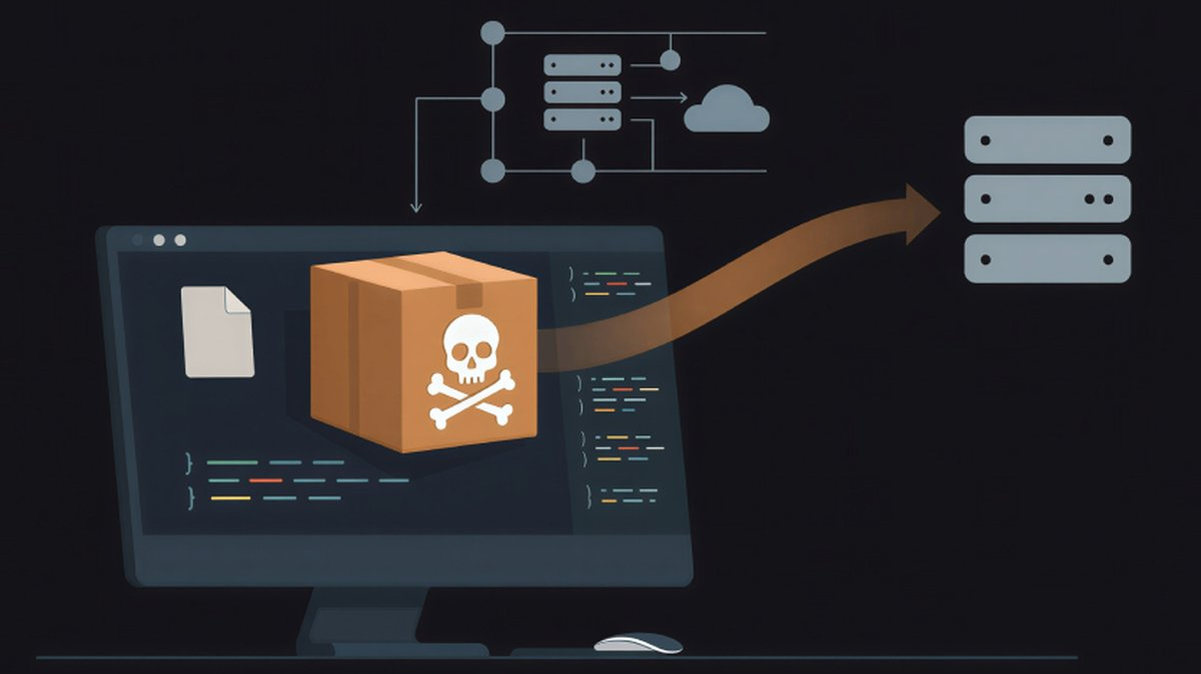

تميزت الحملة بمستوى عالٍ من الأمن التشغيلي، حيث استخدمت سلسلة إصابة متعددة المراحل ومعقدة. تم تسليم صورة WebP الخبيثة الأولية عبر مواقع ويب مخترقة أو رسائل مستهدفة. عند الاستغلال الناجح، يقوم الكود بجلب وتنفيذ حمولات إضافية من خوادم يتحكم فيها المهاجمون. يسمح هذا النهج المعياري للمهاجمين بالحفاظ على الاستمرارية، أو استخراج البيانات، أو نشر برامج ضارة أخرى بناءً على أهدافهم. يبدو أن الهدف الرئيسي هو التجسس الإلكتروني، وهو ما يتماشى مع التركيز التاريخي لمجموعة لازاروس على جمع المعلومات الاستخباراتية والسرقة المالية لتمويل النظام. يؤكد الحادث على اتجاه متزايد بين مجموعات التهديدات المستمرة المتقدمة (APT): وهو استهداف "البنية التحتية" الأساسية مفتوحة المصدر للإنترنت. من خلال التركيز على المكتبات والأطر المستخدمة على نطاق واسع، يمكن للمهاجمين تحقيق أقصى تأثير باستغلال واحد، مما قد يؤدي إلى اختراق ملايين الأنظمة بشكل غير مباشر عبر سلسلة توريد البرمجيات.

رداً على هذا الاكتشاف، تحركت جوجل وبائعون كبار آخرون، بما في ذلك موزيلا ومايكروسوفت، بسرعة لإصدار تصحيحات أمنية. تم تصنيف الثغرة على أنها حرجة، حيث حصلت على درجة CVSS 10.0، مما يشير إلى أقصى درجات الخطورة. ومع ذلك، تسلط عملية التصحيح الضوء على تحدي كبير في الأمن السيبراني الحديث: سلسلة التبعيات. بينما يمكن لبائعي المتصفحات تحديث منتجاتهم الخاصة، يجب تحديث كل جزء من البرامج الذي يضم مكتبة `libwebp` المعرضة للخطر أيضاً من قبل القائمين على صيانته. وهذا يشمل ليس فقط تطبيقات سطح المكتب ولكن أيضاً الأنظمة المدمجة والتطبيقات المحمولة وبرامج الخادم، مما يخلق جهداً تصحيحياً ضخماً ومجزأً. يُحثّ المنظمون على مراجعة قوائم جرد البرامج الخاصة بهم، وتطبيق جميع التحديثات ذات الصلة، ومراقبة علامات الاختراق، خاصة إذا كانت تعمل في قطاعات ذات أهمية استراتيجية لكوريا الشمالية، مثل الدفاع أو العملات المشفرة أو البنية التحتية الحرجة.

يعد هذا الحادث تذكيراً صارخاً بالمخاطر الكامنة في نظام البرمجيات مفتوحة المصدر الذي يدعم الإنترنت الحديث. بينما يشجع التطوير مفتوح المصدر على الابتكار والشفافية، غالباً ما يعتمد الأمن على يقظة مجتمع المطورين والقائمين على الصيانة، الذي يعاني أحياناً من أعباء كبيرة. يعد استغلال `libwebp` مثالاً نموذجياً على هجوم سلسلة توريد البرمجيات، حيث يمكن لاختراق مكون واحد موثوق أن تكون له عواقب بعيدة المدى. بالنسبة لمحترفي الأمن السيبراني، فإنه يعزز ضرورة تحليل تكوين البرمجيات القوي، والإدارة في الوقت المناسب للتصحيحات، واستراتيجيات الدفاع المتعدد الطبقات التي تفترض حدوث اختراقات. بالنسبة لصناعة التكنولوجيا الأوسع، فإنه يثير أسئلة صعبة حول كيفية الحفاظ على البنية التحتية الرقمية الحرجة وتأمينها، والتي تعتمد عليها الآن التجارة والاتصالات العالمية.