تمكنت عملية دولية مشتركة بين سلطات إنفاذ القانون وشركاء من القطاع الخاص من تعطيل حملة تجسس إلكتروني متطورة أُطلق عليها اسم "FrostArmada". نُسبت هذه الحملة إلى مجموعة التهديدات المدعومة من الدولة الروسية المعروفة باسم APT28، وشملت القرصنة الواسعة لأجهزة توجيه المكاتب الصغيرة / المكاتب المنزلية (SOHO) لسرقة بيانات اعتماد حسابات Microsoft 365. عن طريق اختراق أجهزة التوجيه من موردين مثل MikroTik وTP-Link، قام المتسللون بتغيير إعدادات نظام أسماء النطاقات (DNS) للأجهزة. أعادت هذه المعالجة توجيه حركة مرور المستخدمين إلى خوادم افتراضية خاصة (VPS) خبيثة يتحكم فيها المهاجمون، والتي عملت كحلّالات DNS احتيالية. هذه التقنية، المعروفة باسم اختطاف DNS، سمحت لـ APT28 باعتراض حركة مرور المصادقة الموجهة لخدمات Microsoft الشرعية، مما مكّن من سرقة بيانات اعتماد تسجيل الدخول ورموز OAuth.

أظهرت حملة FrostArmada نطاقًا ووصولًا كبيرًا. في ذروتها في ديسمبر 2025، أصابت العملية ما يقارب 18000 جهاز عبر 120 دولة. شملت الأهداف الرئيسية الوكالات الحكومية، وهيئات إنفاذ القانون، ومقدمي خدمات تكنولوجيا المعلومات والاستضافة، والمنظمات التي تدير بنيتها التحتية الخادمية الخاصة. كان الهدف من الحملة هو سرقة بيانات الاعتماد، مما وفر لـ APT28 – وهي مجموعة مرتبطة بوكالة الاستخبارات العسكرية الروسية (GRU) – وصولاً أولياً إلى الشبكات الحساسة لمزيد من أنشطة التجسس. تعاونت شركة Microsoft، التي كانت خدماتها مستهدفة مباشرة، مع فرع أبحاث التهديدات في Lumen، Black Lotus Labs، لرسم خريطة البنية التحتية الخبيثة وتحديد المنظمات الضحية.

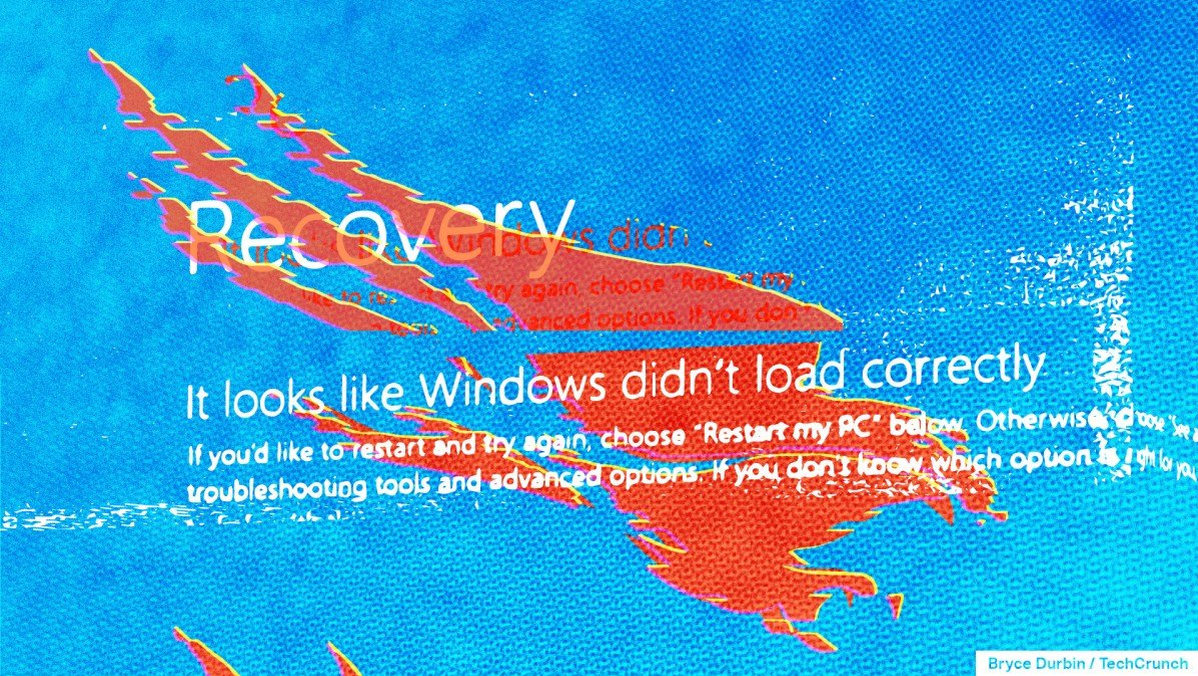

كان إنهاء بنية FrostArmada التحتية جهدًا منسقًا اشتمل على كيانات متعددة. بعد التحقيق الذي أجرته Microsoft وBlack Lotus Labs، تم اتخاذ إجراءات بدعم من مكتب التحقيقات الفيدرالي الأمريكي (FBI)، ووزارة العدل الأمريكية، والحكومة البولندية. أدى هذا التعاون إلى مصادرة وإيقاف خوادم القيادة والتحكم الخبيثة وحلّالات DNS الاحتيالية، مما عطّل التهديد المباشر بشكل فعال. تبرز العملية الاتجاه المتزايد لمهاجمي الأهداف الذين يستهدفون أجهزة حافة الشبكة، مثل أجهزة التوجيه، التي غالبًا ما يتم تجاهلها في الوضع الأمني ولكنها توفر نقطة مراقبة قوية لاعتراض حركة المرور.

يؤكد هذا الحادث على دروس بالغة الأهمية لأمن المعلومات التنظيمي والفردي. يشير اختراق أجهزة توجيه SOHO إلى ضرورة تأمين جميع أجهزة الشبكة، وليس فقط نقاط النهاية التقليدية مثل أجهزة الكمبيوتر والخوادم. تشمل الممارسات المثلى تغيير بيانات اعتماد المسؤول الافتراضية، وتحديث برنامج جهاز التوجيه الثابت بانتظام، وتعطيل ميزات الإدارة عن بُعد عند عدم الحاجة إليها، ومراقبة إعدادات DNS للتغييرات غير المصرح بها. بالنسبة للمؤسسات، يمكن أن يساعد تنفيذ تدابير أمن DNS مثل DNS-over-HTTPS (DoH) أو استخدام حلّالات DNS موثوقة ومرمّزة في التخفيف من هجمات الاختطاف هذه. يذكرنا التعطيل الناجح لـ FrostArmada بأهمية الشراكات بين القطاعين العام والخاص في مكافحة التهديدات الإلكترونية المتطورة ذات النطاق العالمي.