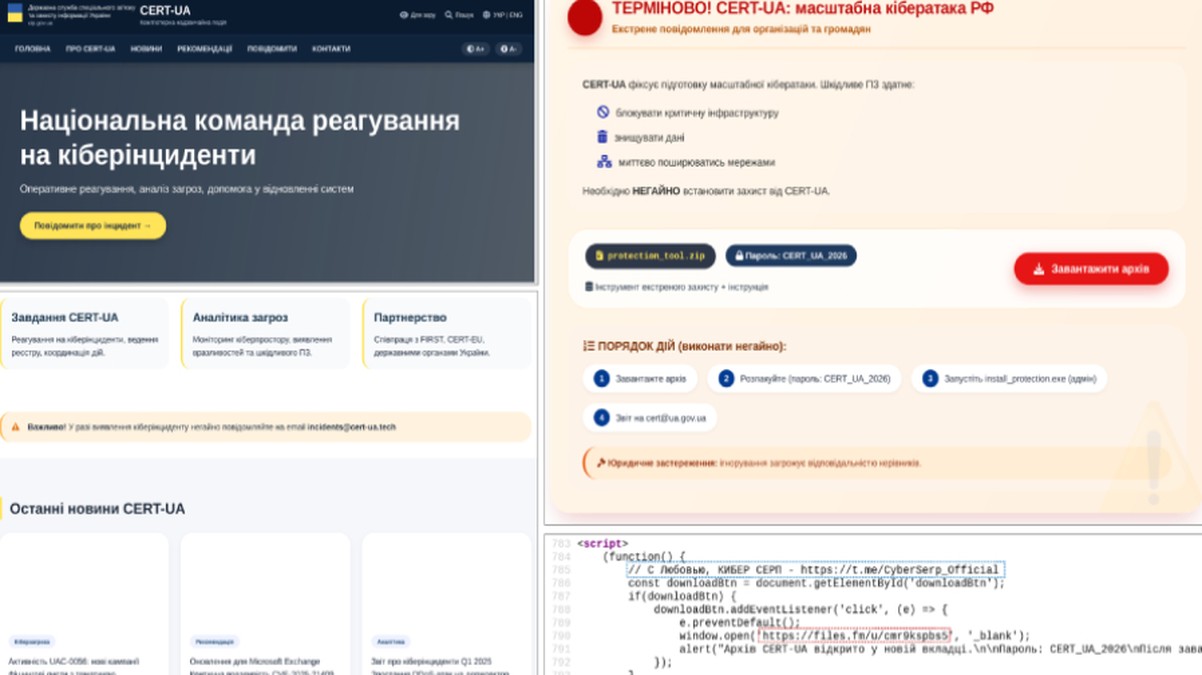

برمجية بلاك سانتا الخبيثة تطلق أداة متطورة لتعطيل أنظمة الحماية قبل تنفيذ هجومها

يكشف تحليل جديد عن سلالة خبيثة شديدة التملص أطلق عليها اسم "بلاك سانتا"، تُظهر تصعيداً مقلقاً في أساليب المهاجمين عبر تعطيل أنظمة كشف الاستجابة للنقاط الطرفية وبرامج مكافحة الفيروسات بشكل منهجي قبل تنفيذ حمولتها النهائية. يمثل هذا التعطيل الاستباقي لأدوات الأمن تهديداً بالغ الخطورة للدفاعات المؤسسية، إذ يزيل آليات الرؤية والمنع الأساسية المصممة لرصد مثل هذه التسللات.

تتبع البرمجية الخبيثة تسلسلاً عملياتياً يوحي بفهم عميق للبنى الداخلية لبرامج الحماية، مما يمكنها من استهداف وإنهاء عمليات وخدمات محددة مرتبطة بشركات أمنية رائدة. تزيد هذه التكتيكات، التي غالباً ما تُسمى "العيش على الأرض" باستغلال وظائف النظام الشرعية أو نشر برامج تشغيل "قاتلة" متخصصة، من صعوبة اكتشافها وترفع احتمالية نجاح الاختراق واستمراره.

يكشف تحليل بلاك سانتا عن سلسلة إصابة متعددة المراحل مصممة للتخفي. يُعتقد أن الوصول الأولي يتحقق عبر نواقل شائعة مثل التصيد الاحتيالي أو استغلال الثغرات في التطبيقات المواجهة للإنترنت. عند التواجد على النظام، لا تُظهر البرمجية نواياها الضارة فوراً، بل تُنفذ أولاً وحدة مخصصة لتعطيل الحماية تفحص المضيف المخترق بحثاً عن منتجات أمنية معروفة.

بعد التعطيل الناجح للدفاعات المحلية، تنتقل برمجية بلاك سانتا إلى تفجير حمولتها الأساسية. بينما يمكن أن يختلف الهدف النهائي من سرقة البيانات إلى نشر برامج الفدية أو تثبيت باب خلفي دائم، فإن بيئة التنفيذ تصبح بلا حماية. قد تستخدم البرمجية أيضاً تقنيات إضافية للتعتيم ومكافحة التحليل لتعطيل التحقيق الجنائي الرقمي.

يعكس هذا النهج المحسوب تكتيكات شوهدت في حملات التهديد المستمرة المتقدمة وعمليات برامج الفدية المعقدة، مما يشير إلى أن بلاك سانتا هي على الأرجح أداة مختارة لفاعلين مدفوعين بتحقيق مكاسب مالية أو مدعومين من دول تستهدف مؤسسات عالية القيمة. يسلط ظهور هذه البرمجية الضوء على الحاجة الملحة لاستراتيجيات دفاعية متعددة الطبقات ومراقبة مستمرة للنشاط المشبوه داخل الشبكات.