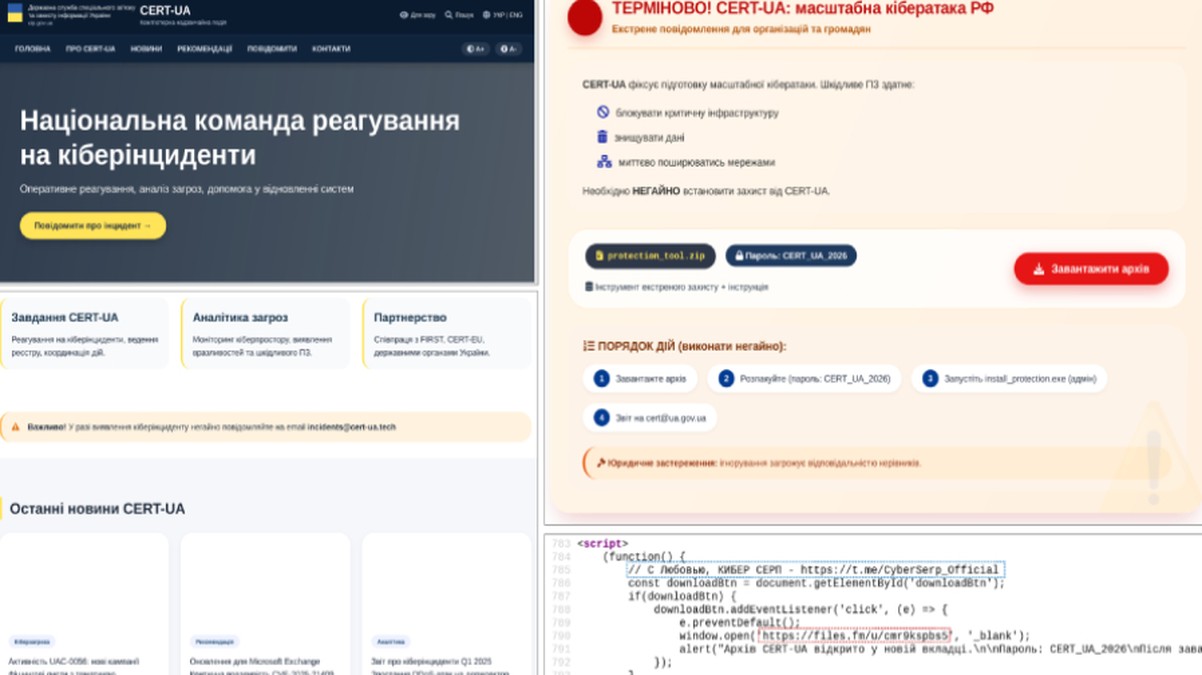

أصدر فريق الاستجابة للطوارئ الحاسوبية الأوكرانية (CERT-UA) تحذيراً عاجلاً بشأن حملة تصيد احتيالي متطورة وواسعة النطاق، حيث انتحل فيها جهة تهديد صفة الوكالة الوطنية للأمن السيبراني نفسها. نُسبت هذه العملية، التي يحمل الفاعلون فيها التصنيف UAC-0255، إلى توزيع أداة إدارة عن بُعد (RAT) تعرف باسم AGEWHEEZE. أطلق المهاجمون موجة من رسائل البريد الإلكتروني الخبيثة في 26 و27 مارس 2026، متظاهرين بأنها اتصالات شرعية من CERT-UA. احتوت الرسائل على أرشيف ZIP محمي بكلمة مرور، وهي تكتيك شائع لتجنب ماسحات أمن البريد الإلكتروني الآلية، والذي قام، بمجرد فتحه، بنشر برمجية AGEWHEEZE الخبيثة على أنظمة الضحايا.

إن نطاق هذه الحملة مثير للقلق بشكل خاص، حيث تشير التقارير الأولية إلى أن رسائل البريد الإلكتروني الضارة أُرسلت إلى ما يقرب من مليون عنوان. يمثل انتحال صفة كيان موثوق في الأمن السيبراني الوطني مثل CERT-UA تصعيداً كبيراً في تكتيكات الهندسة الاجتماعية. من خلال التظاهر بمصدر موثوق للمعلومات الأمنية الحرجة، يزيد المهاجمون بشكل كبير من احتمالية أن يخفض المستلمون حذرهم ويتفاعلون مع الحمولة الخبيثة. تضيف استخدام أرشيف محمي بكلمة مرور طبقة أخرى من الخداع، حيث قد يعتقد المستلمون أن المحتوى حساس ويتطلب خطوة إضافية للحماية، مما يتجاوز بذلك الشك الأولي وآليات الكشف الآلي.

تعتبر AGEWHEEZE حصان طروادة قويًا للوصول عن بُعد قادر على منح المهاجمين سيطرة كاملة على النظام المخترق. بمجرد تثبيتها، يمكنها استخراج البيانات الحساسة، ونشر برامج ضارة إضافية، وتسجيل ضغطات المفاتيح، وتوفير باب خلفي مستمر للشبكات المؤسسية أو الحكومية. يشير استهداف مثل هذه القائمة الواسعة من عناوين البريد الإلكتروني إلى أن أهداف الحملة كانت على الأرجح تجسسًا واسع النطاق، وجمع بيانات الاعتماد، وإنشاء شبكة روبوتات ضخمة (Botnet) لهجمات مستقبلية. يوضح اختيار انتحال صفة CERT-UA، خاصة في السياق الجيوسياسي الحالي، جهدًا محسوبًا بدقة لاستغلال الثقة المؤسسية وحالة التأهب العالية داخل الكيانات الأوكرانية وربما الدولية التي تراقب المنطقة.

يبرز هذا الحادث عدة دروس حاسمة للأمن السيبراني المؤسسي. أولاً، يؤكد أنه لا يوجد كيان، حتى فريق الاستجابة للطوارئ الحاسوبية الوطني الرائد، في مأمن من الانتحال في مخططات التصيد. يجب أن تتطور تدريبات التوعية الأمنية لتشمل تحذيرات من الانتحال المتطور للوكالات الداخلية والموثوقة الخارجية. ثانيًا، يجب أن تكون الضوابط التقنية المتعلقة بأمن البريد الإلكتروني قوية، وقادرة على تحليل محتويات ملفات الأرشيف من خلال الحجر الرملي (Sandboxing) أو التقنيات المتقدمة الأخرى، حتى عندما تكون محمية بكلمة مرور. أخيرًا، يجب على المؤسسات إنشاء قنوات واضحة ومتحقق منها للاتصالات الرسمية لفريق الاستجابة للطوارئ الحاسوبية (CERT) والتواصل بشأنها، حتى يتمكن الموظفون بسهولة من التمييز بين التنبيهات المشروعة وانتحال الهوية الخبيث. حملة UAC-0255 هي تذكير صارخ بأن الثقة في العصر الرقمي هي ناقل هجوم أساسي.