ТАЙНЫЙ КОД В ПЕЧЕНЬКЕ: НОВЫЙ КИБЕРКОШМАР ВЗЛАМЫВАЕТ СЕРВЕРЫ

Злоумышленники нашли изощренный способ скрыть свое присутствие в корпоративных сетях. По данным исследователей Microsoft, теперь они используют обычные HTTP-куки как скрытый канал управления для вредоносного ПО на базе PHP, развернутого на Linux-серверах. Вместо очевидных параметров в URL-адресе, команды на выполнение кода передаются через значения файлов cookie, что делает атаку почти невидимой для стандартных систем мониторинга.

Этот метод позволяет поддерживать постоянный доступ к системе через механизм Cron. Даже после перезагрузки сервера или очистки логов, оболочка ожидает следующий «съедобный» cookie от злоумышленника для активации. Эксперты называют эту тактику новым уровнем скрытности для ransomware-групп и организаторов утечек данных. «Это классический эксплойт, использующий человеческую привычку не проверять служебные файлы. Угроза использует не 0-day уязвимость, а дыру в восприятии», — отмечает источник в кибербезопасности.

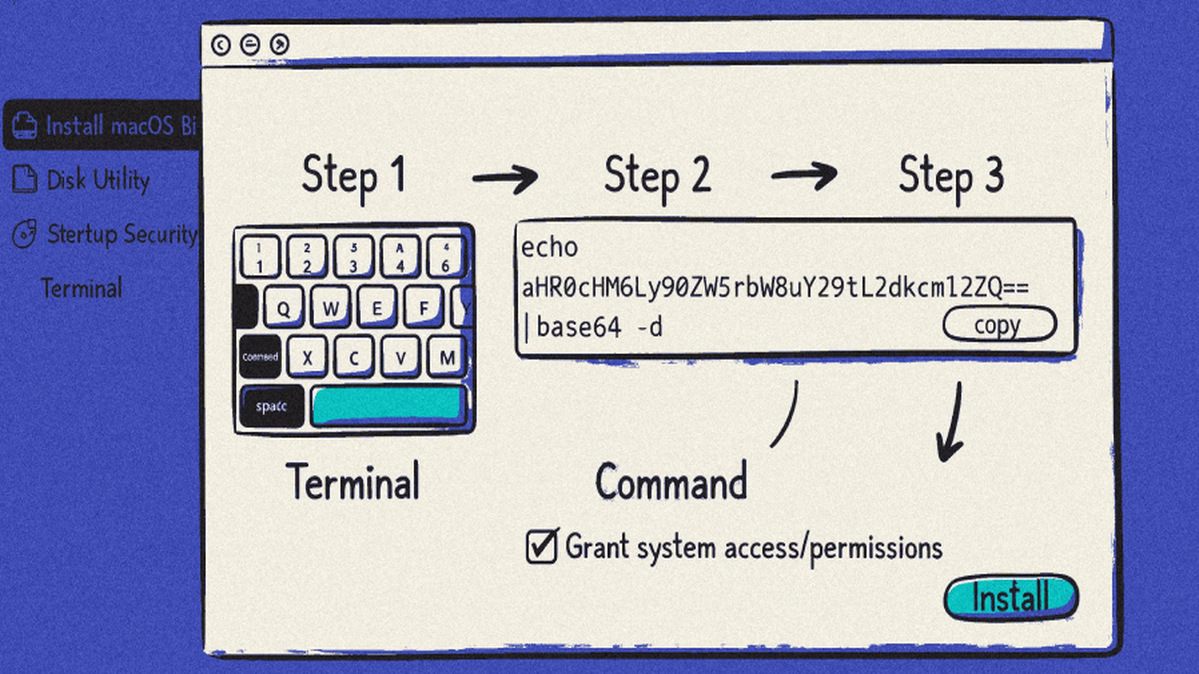

Каждый системный администратор, считающий свои web-сервера защищенными, должен немедленно проверить задачи Cron и неожиданные PHP-файлы. Под угрозой не только данные, но и репутация компании. Следующий логичный шаг хакеров — использовать подобные скрытые каналы для атак на крипто-платформы и безопасность блокчейна, где важна каждая транзакция.

Фишинг уже не главная проблема. Теперь враг прячется в самом невинном элементе вашего трафика. Пересмотрите свои куки, пока они не пересмотрели вас.