Исследователи кибербезопасности из компании Sophos обнаружили серию из трех различных кампаний под названием «ClickFix», которые активно распространяют инфостилер для macOS, известный как MacSync. Эти кампании искусно маскируются под руководства по установке популярных инструментов для разработчиков на основе ИИ, таких как Claude Code от Anthropic, чтобы обмануть пользователей. Атаки примечательны полной зависимостью от социальной инженерии, избегая традиционных эксплойтов. Вместо этого они манипулируют пользователями, заставляя их вручную копировать и выполнять вредоносные команды в терминале — тактика, которая оказывается высокоэффективной против людей, которые могут не осознавать серьезных рисков запуска обфусцированных команд из ненадежного источника.

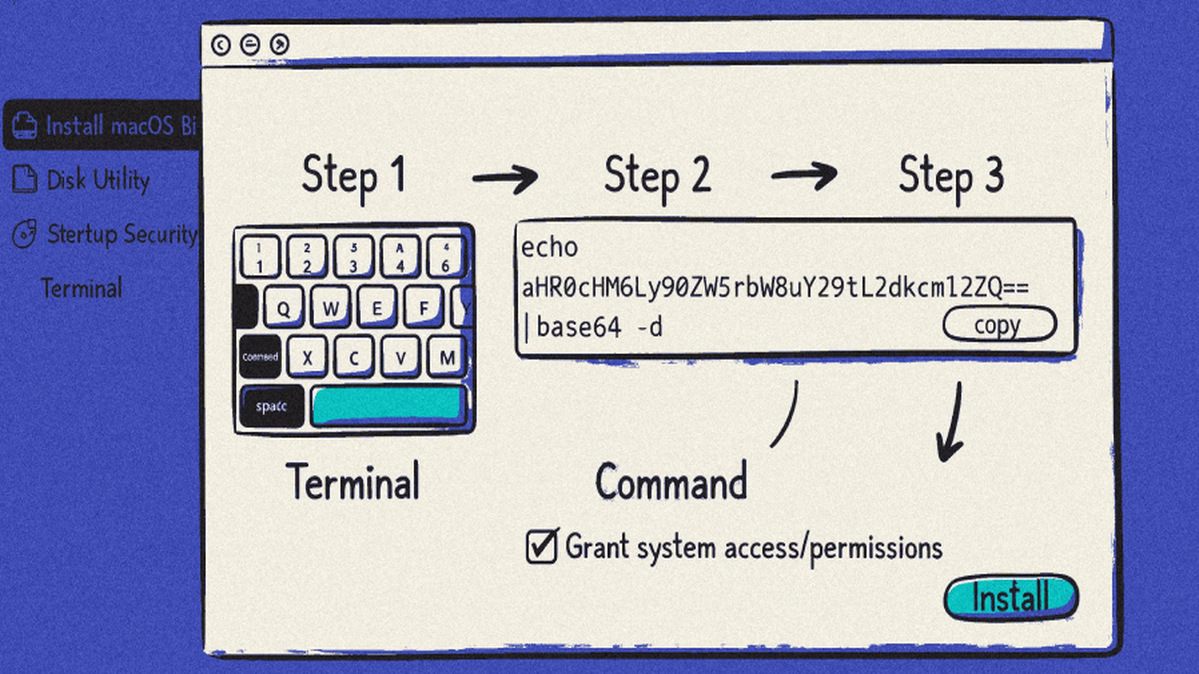

Механика работы атаки методична. После того как пользователь заманивается на мошенническую страницу с инструкцией, размещенную на легитимных платформах, таких как Cloudflare Pages, Squarespace или Tencent EdgeOne, ему предлагается выполнить конкретную команду в терминале macOS. Этот shell-скрипт затем связывается с жестко заданным командным сервером, чтобы получить окончательную полезную нагрузку — инфостилер на основе AppleScript. Одновременно скрипт предпринимает шаги для сокрытия следов и удаления доказательств вторжения. Стилер MacSync представляет собой серьезную угрозу, способную собирать широкий спектр конфиденциальных данных с зараженных Mac, включая сохраненные учетные данные, личные файлы, всю базу данных связки ключей (keychain) и сид-фразы кошельков криптовалют.

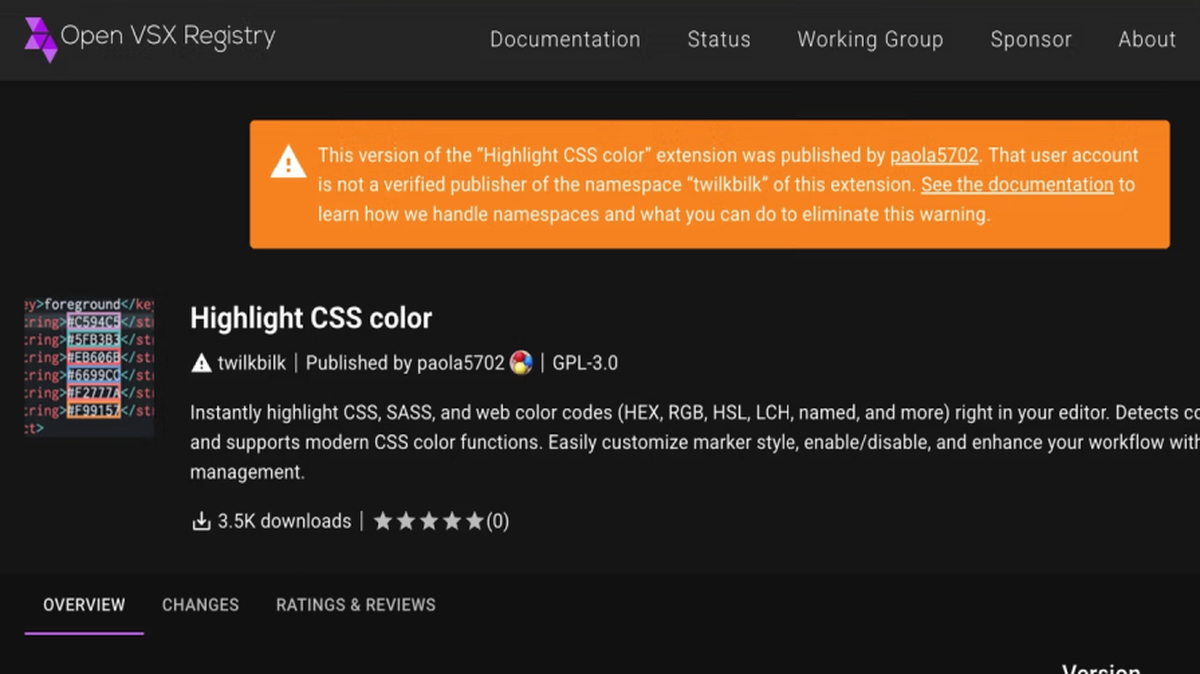

Эта кампания представляет собой значительную эволюцию тактик социальной инженерии. Как отметили исследователи Sophos, угрозовые акторы используют врожденное доверие пользователей к обсуждениям и руководствам по инструментам генеративного ИИ, таким как ChatGPT. Адаптируя свои методы для обхода защитного ПО, ориентированного на обнаружение эксплойтов, они остаются на шаг впереди защитников. Появление нового варианта в самой последней кампании предполагает, что разработчики вредоносного ПО постоянно совершенствуют свой код, чтобы противодействовать улучшениям безопасности операционной системы и сохранять эффективность стилера.

Упорство и адаптивность этих кампаний ClickFix подчеркивают тревожную тенденцию. Впервые отмеченные Jamf Threat Labs в декабре 2025 года, их продолжающаяся работа указывает на успешную модель для угрозовых акторов. Sophos предупреждает, что будущая эволюция, вероятно, будет включать дальнейшее совершенствование этих приманок социальной инженерии. Для пользователей основной защитой является повышенный скептицизм: никогда не запускайте команды терминала из непроверенных источников, особенно тех, которые обещают легкий доступ к желаемым инструментам ИИ или для разработки. Организации должны усилить обучение осведомленности о безопасности, подчеркивая, что легитимное программное обеспечение никогда не требует выполнения непонятных, скопированных и вставленных shell-команд.