Исследователи кибербезопасности выявили значительную эволюцию в продолжающейся кампании вредоносного ПО GlassWorm, что означает опасную эскалацию в методе его распространения через реестр Open VSX. Кампания, которая постоянно нацелена на экосистемы разработчиков, сместила свою стратегию с прямого внедрения вредоносных загрузчиков на более сложную модель транзитивной доставки. Согласно отчету компании по безопасности цепочки поставок программного обеспечения Socket, злоумышленники теперь используют функции `extensionPack` и `extensionDependencies` в расширениях Visual Studio Code. Эта техника позволяет изначально безобидным на вид расширениям позже обновляться с зависимостями, которые загружают отдельные вредоносные компоненты, связанные с GlassWorm. Этот метод эффективно устанавливает доверие с разработчиком перед развертыванием полезной нагрузки, что затрудняет обнаружение.

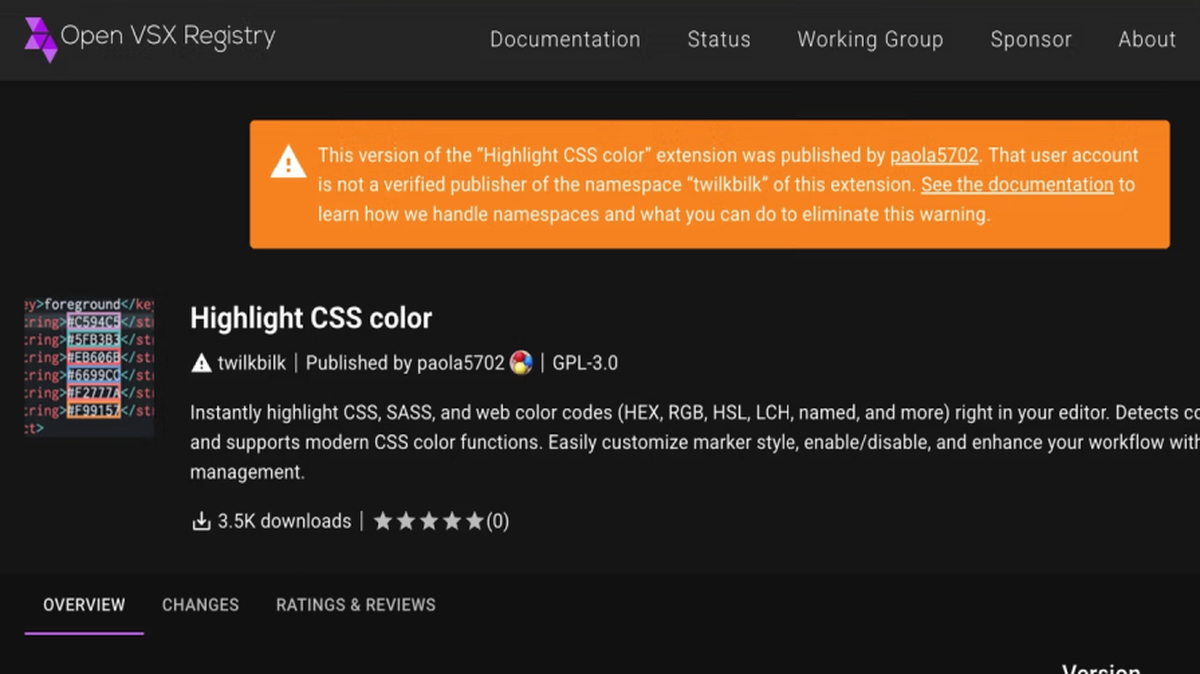

Масштаб этого последнего наступления существенен. Socket сообщила об обнаружении как минимум 72 дополнительных вредоносных расширений, загруженных в реестр Open VSX с 31 января 2026 года. Эти расширения тщательно созданы для имитации популярных и доверенных инструментов разработчика, включая линтеры, форматтеры кода, раннеры кода и утилиты для помощников по программированию на основе ИИ, таких как Clade Code и Google Antigravity. Маскируясь под законные инструменты повышения производительности, злоумышленники увеличивают вероятность того, что разработчики установят их по незнанию. Реестр Open VSX уже принял меры по удалению выявленных вредоносных пакетов, но инцидент подчеркивает постоянную угрозу для репозиториев программного обеспечения с открытым исходным кодом.

GlassWorm — это постоянная кампания угроз, известная проникновением на платформы разработчиков, в первую очередь Microsoft Visual Studio Marketplace и его альтернативу с открытым исходным кодом Open VSX. Ее вредоносные расширения предназначены для кражи конфиденциальных секретов, опустошения криптовалютных кошельков и превращения зараженных систем разработчиков в прокси-сети для дальнейшей преступной деятельности. Хотя Koi Security впервые привлекла широкое внимание к кампании в октябре 2025 года, свидетельства указывают на то, что эти тактики, такие как использование невидимых символов Юникода для сокрытия вредоносного кода, присутствовали в пакетах npm еще в марте 2025 года, что указывает на более длительную и скоординированную операцию.

Последняя итерация сохраняет известные технические сигнатуры кампании, добавляя новые уровни уклонения. Вредоносное ПО продолжает выполнять проверки системы, чтобы избежать заражения машин с русской локалью — распространенная тактика для минимизации внимания из определенных регионов. Оно также использует транзакции блокчейна Solana в качестве резолвера «мертвой точки» (dead drop resolver) — метода получения фактического адреса сервера командования и управления (C2), — что повышает устойчивость инфраструктуры к ликвидации. Примечательно, что эта новая волна расширений использует более тяжелое обфускация кода и чередует несколько адресов Solana, что затрудняет статический анализ и усилия по блокировке для защитников. Эта эволюция подчеркивает адаптивный характер угроз цепочке поставок, нацеленных на жизненный цикл разработки программного обеспечения.