ТРИ НОВЫХ КИБЕРАФЕРЫ: ВРЕДОНОСНОЕ ПО МАСКИРУЕТСЯ ПОД ИНСТРУКЦИИ ПО УСТАНОВКЕ ИИ-ИНСТРУМЕНТОВ

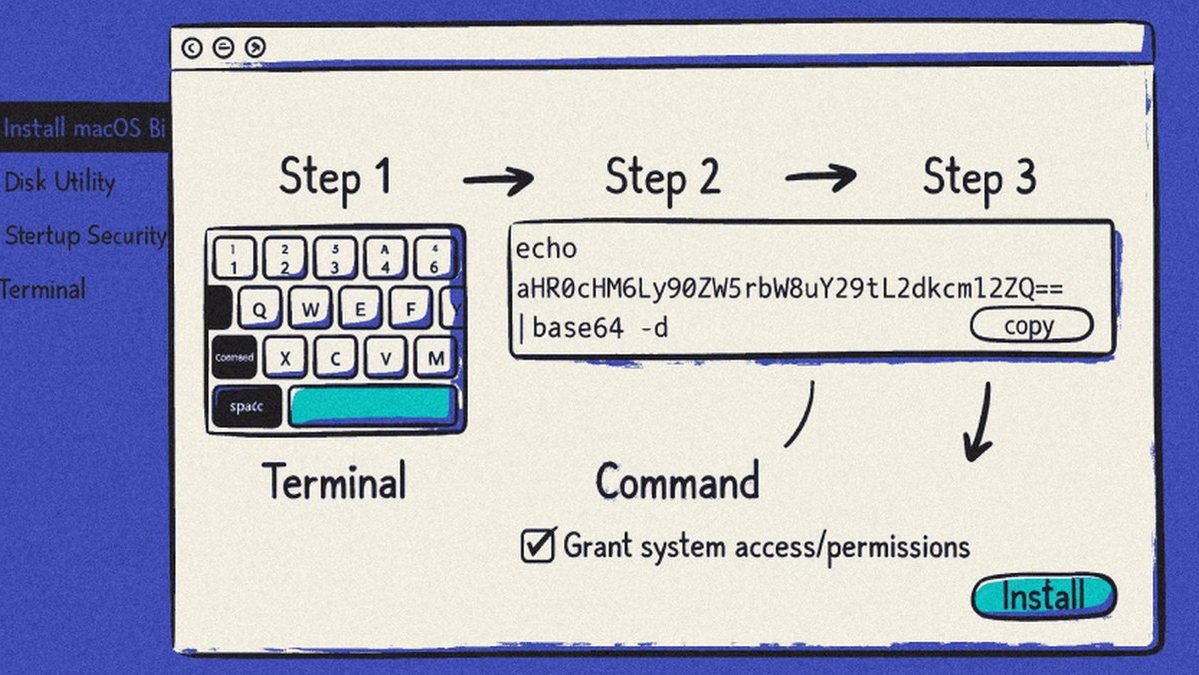

Эксперты по кибербезопасности бьют тревогу: обнаружена серия из трёх скоординированных кампаний под кодовым названием ClickFix. Их цель — распространение MacSync, опасного инфостилера для macOS. Всё начинается с безобидного поиска в Google: злоумышленники размещают рекламу, ведущую на поддельные страницы с инструкциями по установке популярных ИИ-инструментов, таких как Claude Code. Вместо помощи пользователь получает команду для Терминала, которая запускает цепь разрушения.

Это не атака через 0-day уязвимость. Весь метод построен на фишинге и социальной инженерии, эксплуатирующей доверие к диалогам с ChatGPT. Жертву убеждают скопировать и выполнить замаскированные вредоносные команды. После запуска скрипт связывается с сервером, загружает основной payload — инфостилер — и стирает следы. Программа выкачивает всё: пароли, файлы, базы ключей и, что критично, сид-фразы от криптокошельков, напрямую угрожая безопасности блокчейна ваших активов.

«Это эволюция угрозы, — заявил наш источник в компании-разработчике средств защиты. — Злоумышленники адаптируются, используя легитимные платформы вроде Cloudflare Pages для хранения инструкций. Их тактика становится тоньше, обходя традиционные средства защиты». Утечка данных в таком масштабе — это не просто кража пароля, это полная компрометация цифровой личности.

Каждому, кто работает за Mac и интересуется крипто или использует ИИ-инструменты, необходимо проявить крайнюю бдительность. Никогда не выполняйте команды из непроверенных источников, даже если они представлены как «официальное исправление» от GoogleFix или InstallFix. Ваша осторожность — главный щит.

Ожидайте, что волна подобных атак с использованием ransomware и других эксплойтов будет только нарастать, поскольку модель оказалась эффективной. Киберпреступники не остановятся, пока это приносит доход. Ваши данные уже в списке на аукционе в даркнете. Не становитесь лотом.