Обнаружена сложная кампания кибершпионажа, связанная с военной разведкой России, в которой используются известные уязвимости в устаревших интернет-маршрутизаторах для массового сбора токенов аутентификации Microsoft Office. Эксперты по безопасности предупреждают, что эта операция, приписываемая поддерживаемой государством российской угрозе, известной как «Forest Blizzard» (также отслеживаемой как APT28 или Fancy Bear), позволила хакерам незаметно собирать токены с пользователей более чем 18 000 сетей без развертывания традиционного вредоносного ПО. Используя маршрутизаторы, вышедшие из срока поддержки и плохо обслуживаемые, группа создала широкомасштабную сеть наблюдения, нацеленную в первую очередь на государственные структуры, правоохранительные органы и сторонних поставщиков электронной почты.

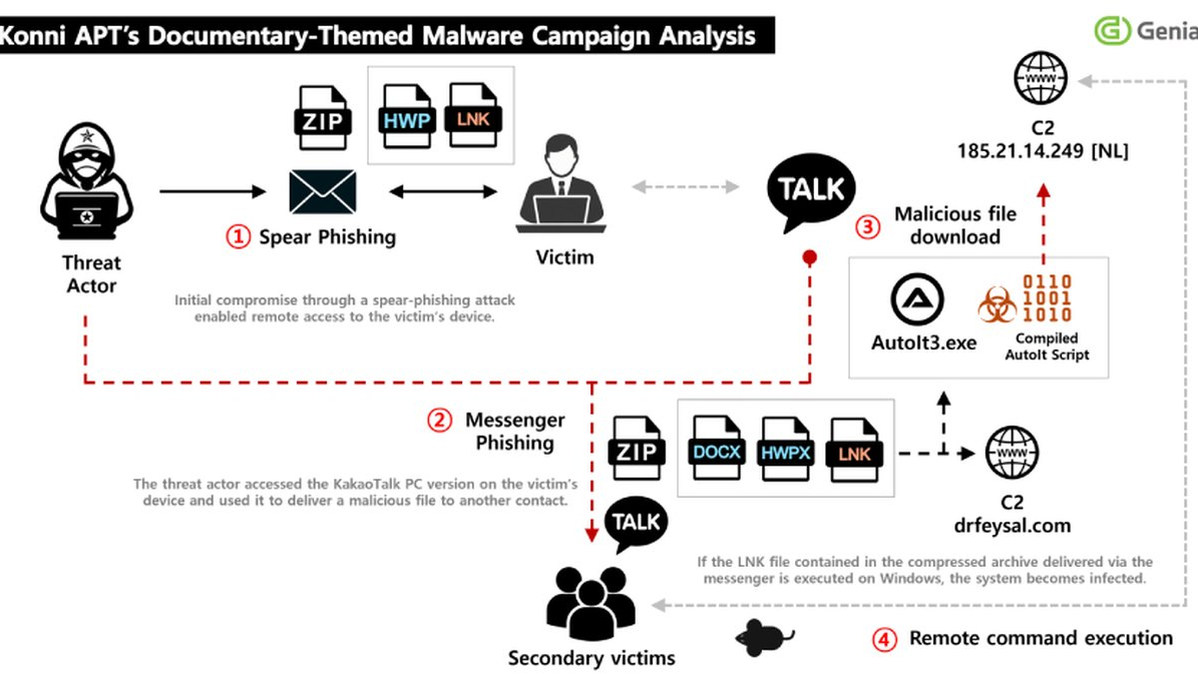

Согласно подробному отчету Black Lotus Labs, подразделения разведки угроз интернет-провайдера Lumen, кампания достигла пика в декабре 2025 года. Хакеры сосредоточились на старых, неподдерживаемых моделях маршрутизаторов — в основном от производителей, таких как Mikrotik и TP-Link, предназначенных для рынка малого офиса / домашнего офиса (SOHO). Что важно, злоумышленникам не потребовалось устанавливать вредоносное ПО на устройства. Вместо этого они использовали известные уязвимости для компрометации маршрутизаторов и изменения их настроек системы доменных имен (DNS). Это перенаправление заставляло устройства пользователей использовать DNS-серверы, контролируемые атакующими, что позволяло им перехватывать и собирать токены аутентификации — в частности, токены Microsoft 365 — когда пользователи пытались получить доступ к легитимным сервисам.

Microsoft подтвердила эти выводы в отдельном сообщении блога, заявив, что идентифицировала более 200 организаций и 5000 потребительских устройств, скомпрометированных этой «скрытой, но удивительно простой» шпионской сетью. Forest Blizzard — высококвалифицированная группа, исторически приписываемая 26165-му и 74455-му подразделениям ГРУ России. Группа получила мировую известность благодаря своей роли во вмешательстве в президентские выборы в США 2016 года, включая взломы Национального комитета Демократической партии и предвыборного штаба Хиллари Клинтон. Эта последняя кампания демонстрирует стратегический сдвиг в сторону эксплуатации фундаментальной, часто игнорируемой сетевой инфраструктуры для получения широкого, трудно обнаруживаемого доступа.

Технический механизм включает в себя перехват DNS на уровне маршрутизатора. Когда пользователь в скомпрометированной сети пытается получить доступ к сервису Microsoft, такому как Outlook или SharePoint, DNS-запрос его устройства для адреса сервиса незаметно перенаправляется на сервер злоумышленника. Этот вредоносный сервер может затем предоставить поддельную страницу входа или проксировать соединение, захватывая токен аутентификации пользователя в процессе. Эти токены, которые подтверждают личность пользователя для сеанса, чрезвычайно ценны, поскольку их можно использовать для доступа к электронной почте, документам и другим ресурсам жертвы без необходимости ввода пароля, часто обходя многофакторную аутентификацию (MFA).

Эта кампания подчеркивает несколько критических проблем кибербезопасности. Она высвечивает сохраняющийся риск, создаваемый оборудованием, вышедшим из срока поддержки и больше не получающим обновлений безопасности, что создает уязвимое место в глобальных сетях. Она также демонстрирует, как государственные субъекты все чаще нацеливаются на саму сетевую инфраструктуру — маршрутизаторы, межсетевые экраны и VPN — для обеспечения широкомасштабного наблюдения. Для защитников снижение рисков требует многоуровневого подхода: активный вывод из эксплуатации неподдерживаемого оборудования, строгое управление обновлениями для всех сетевых устройств, внедрение мониторинга DNS и DNSSEC для обнаружения перехвата, а также внедрение архитектуры нулевого доверия, которая по умолчанию не доверяет внутреннему сетевому трафику. Этот инцидент служит суровым напоминанием о том, что базовая гигиена безопасности остается первой и самой важной линией обороны даже против самых продвинутых противников.