انفجار سيبراني خطير: عصابتا "كي لين" و"وارلوك" تستخدمان ثغرات السائقيات لتعطيل أكثر من 300 أداة أمنية!

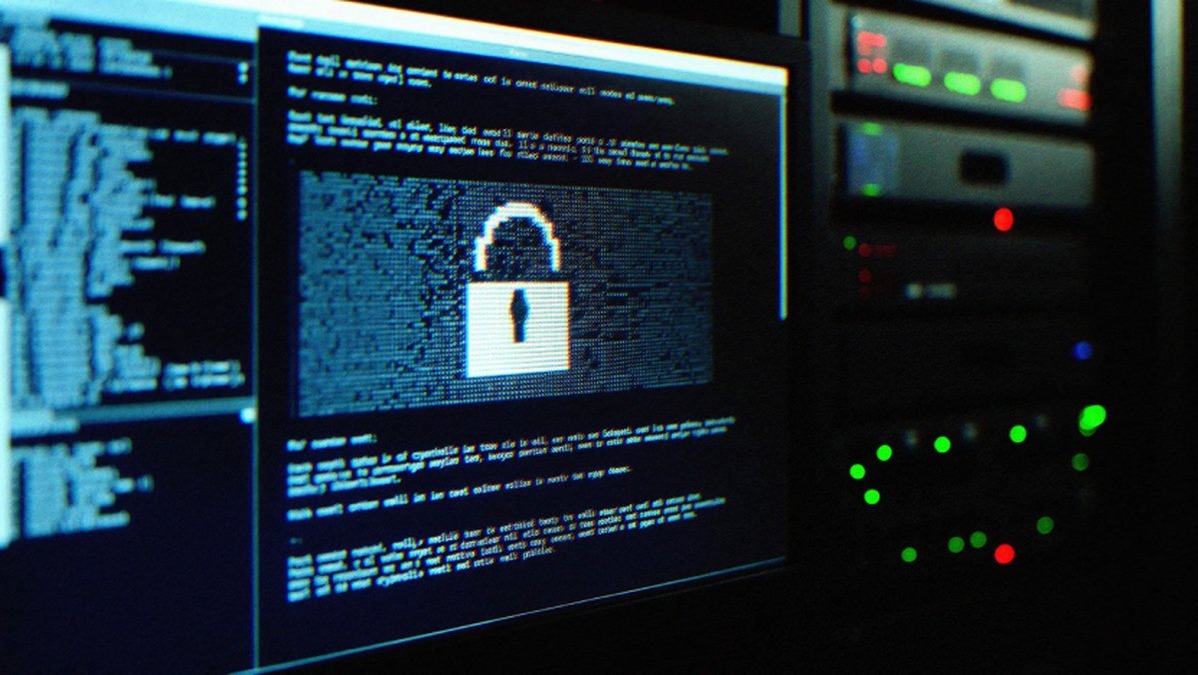

كشفت تحقيقات استخباراتية حصرية عن تصعيد خطير في حرب البرمجيات الخبيثة، حيث تلجأ عصابتا برمجيات الفدية الناشطتان "كي لين" و"وارلوك" إلى تقنية متطورة وخبيثة لتعطيل أنظمة الحماية على الأجهزة المُختَرقة. التقنية، المعروفة باسم "جلب سائقك المعرّض للثغرة"، تسمح للمهاجمين بإسكات أدوات كشف الاستجابة للنهايات (EDR) بشكل كامل، مما يفتح الباب على مصراعيه لعمليات التشفير وطلب الفدية.

وفقاً لتحليلات شركتي "سيسكو تالوس" و"تريند مايكرو"، فإن هجمات "كي لين" تقوم بنشر مكتبة رابطات ديناميكية خبيثة تحمل اسم "msimg32.dll" كمكون رئيسي في هجماتها. هذا الاستغلال المباشر للثغرات في مكونات النظام الأساسية يمثل نقلة نوعية في تكتيكات قراصنة الفدية، الذين أصبحوا يتجاوزون حواجز الأمن السيبراني التقليدية بسهولة مقلقة.

يؤكد خبراء أمنيون غير مسموح بأسمائهم أن هذه الحملة تمثل "ثغرة يوم الصفر" في مفهوم حماية السائقيات، حيث يتم استغلال ثغرات معروفة لدى المهاجمين قبل أن يتمكن الموردون من إصدار التحديثات الأمنية. ويحذر الخبراء من أن هذا النهج يجعل من الصعب بشكل متزايد على أدوات الحماية التقليدية التصدي لهذه الهجمات المتطورة.

هذا التهديد المباشر لا يقتصر على الشركات الكبرى فحسب، بل يمتد ليهدد أي مستخدم أو مؤسسة. عملية تعطيل أدوات الحماية تمهد الطريق أمام تسريب بيانات حساسة على نطاق واسع، ناهيك عن الخسائر المالية الفادحة بسبب طلبات الفدية، والتي غالباً ما تُطلب بعملات الكريبتو لضمان صعوبة التتبع.

نتوقع أن تشهد الأشهر القادمة موجة عارمة من هجمات الفدية المماثلة، حيث ستحذو العصابات الإلكترونية الأخرى حذو هذه التقنية الفتاكة. كما أن هذا الهجوم يطرح تساؤلات جادة حول أمن البلوكشين والعمليات المالية الرقمية المرتبطة به، في ظل اعتماد المهاجمين الشبه كلي على العملات المشفرة.

السيطرة على نظامك لم تعد كافية إذا كان المهاجم يتحكم في أدوات حمايته. المعركة انتقلت إلى مستوى أعمق، والجميع في مرمى النيران.