يشهد مشهد التهديدات الإلكترونية تحولاً جوهريًا. من المرجح بشكل متزايد أن يكون الاختراق الكبير التالي الذي يؤثر على المنظمات ناتجًا عن هجوم داخلي مباشر. بدلاً من ذلك، سيتسلل على الأرجح عبر مورد موثوق به، أو تطبيق SaaS تبنته وحدة أعمال دون إشراف مركزي من قسم تكنولوجيا المعلومات، أو مقاول باطن لا يعرف فريق الأمن عن بصمته الرقمية شيئًا. يشكل هذا النظام البيئي المترابط من الشركاء والموردين وخدمات السحابة سطح الهجوم الجديد الواسع. وعلى الرغم من بروزه المتزايد، لا تزال معظم المنظمات غير مستعدة على نحو خطير لتقييم وإدارة الثغرات الأمنية التي تقدمها هذه الكيانات الخارجية.

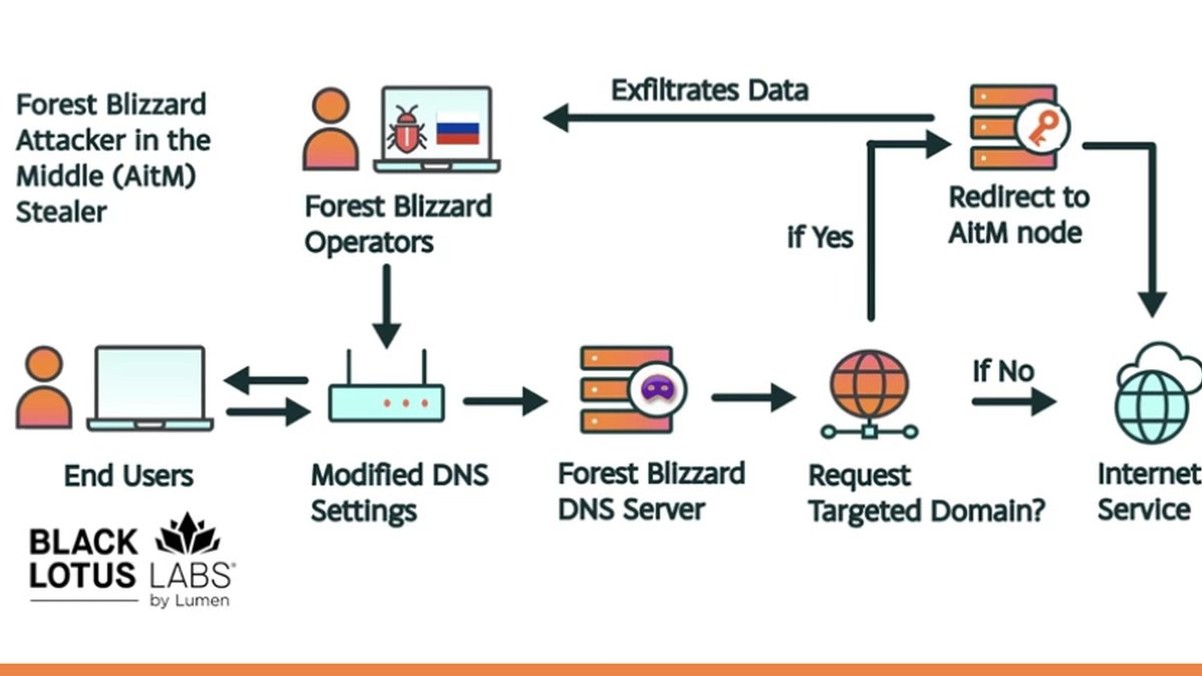

تُعرف هذه الثغرة باسم خطر الأطراف الثالثة، وقد أصبحت بسرعة الفجوة الأكثر أهمية في الموقف الأمني للعديد من الشركات. ركزت نماذج الأمن السيبراني التقليدية على تحصين محيط الشبكة المؤسسية — الجدران النارية، وحماية نقاط النهاية، وضوابط الوصول الداخلية. ومع ذلك، مع تحول الأعمال رقميًا، واعتمادها على شبكة من الموردين الخارجيين لكل شيء بدءًا من كشوف المرتبات وإدارة علاقات العملاء وصولاً إلى البنية التحتية السحابية وتطوير البرمجيات، فإن ذلك المحيط التقليدي قد تلاشى بشكل فعال. لم يعد المهاجم بحاجة إلى اختراق دفاعات الشركة القوية مباشرة؛ يمكنه استهداف مورد أقل أمانًا في سلسلة التوريد واستخدام ذلك الاتصال الموثوق كنقطة انطلاق إلى شبكة الهدف الرئيسي. وقد أوضحت حوادث بارزة، مثل هجمات سلسلة التوريد الخاصة بـ SolarWinds و Kaseya، التأثير الدومينو المدمر الذي يمكن أن يحفزه مورد واحد تم اختراقه عبر آلاف المنظمات.

معالجة هذه الفجوة تتطلب تحولًا نموذجيًا من استراتيجية أمنية تركز فقط على الداخل إلى استراتيجية تشمل النظام البيئي الرقمي بأكمله. يجب على المنظمات تنفيذ برنامج رسمي لإدارة مخاطر الأطراف الثالثة (TPRM). يبدأ هذا بجرد شامل وتصنيف لجميع الأطراف الثالثة بناءً على حساسية البيانات التي يتم الوصول إليها وأهمية الخدمات المقدمة. جوهر إدارة مخاطر الأطراف الثالثة يتضمن تقييمات أمنية صارمة، يمكن أن تشمل استبيانات موحدة (مثل SIG أو CAIQ)، ومطالبة بتقارير تدقيق مستقلة (مثل SOC 2)، والمراقبة المستمرة للحوادث الأمنية التي تتضمن المورد. يجب الاستفادة من العقود لفرض متطلبات أمنية محددة، والتزامات الإبلاغ عن الحوادث، وشروط الحق في التدقيق.

في النهاية، وفي عصر يتسم بالاعتماد المتبادل الرقمي، فإن أمن المنظمة لا يتعدى قوة أضعف حلقة في سلسلة شركائها الممتدة. إن الإدارة الاستباقية لمخاطر الأطراف الثالثة ليست مجرد تمرين للامتثال؛ إنها ضرورة استراتيجية لمرونة الأعمال. من خلال اكتساب الرؤية حول سطح الهجوم الخارجي الخاص بها، وفرض معايير أمنية عبر سلسلة التوريد، وإعداد خطط استجابة منسقة، يمكن للشركات تحويل هذه الفجوة الحرجة إلى حدود يمكن إدارتها والدفاع عنها. كما هو موضح في موارد مثل دليل Cynomi "تأمين المحيط الحديث: صعود خطر الطرف الثالث"، فإن إتقان هذا المجال ضروري لبناء موقف أمني حديث وقوي حقًا.