تشهد الساحة الأمنية السيبرانية تطورات محورية عبر البنى التحتية الحرجة، وإنفاذ القانون الدولي، واستغلال الثغرات البرمجية. حيث يهدف استراتيجية أمنية سيبرانية جديدة لقطاع الطاقة إلى تحصين الشبكات الوطنية ضد التهديدات المتطورة بشكل متزايد، بينما يستهدف اتفاق دولي تاريخي الشبكات المالية والتشغيلية للمحتالين الخطرين. بالتزامن مع ذلك، كشف باحثون أمنيون عن ناقل هجوم جديد يستغل محركات عرض الخطوط، مما يشكل خطراً كبيراً على مجموعة واسعة من أنظمة التشغيل والتطبيقات. تؤكد هذه الأحداث مجتمعة الطبيعة المتطورة ومتعددة الجبهات للدفاع الرقمي الحديث، مما يتطلب استراتيجية منسقة من القطاعين العام والخاص.

يتلقى قطاع الطاقة، الذي طالما كان هدفاً رئيسياً لفاعلي التهديدات المدعومين من الدول والمجرمين، تركيزاً متجدداً مع إطلاق مخطط وطني شامل للأمن السيبراني. تتجاوز هذه الاستراتيجية الامتثال الأساسي، حيث تفرض تنفيذ كشف متقدم عن التهديدات، وهندسة شبكات مجزأة، واختبارات مرونة للأصول الحرجة في التوليد والتوزيع. يؤكد الإطار على مشاركة المعلومات الاستخباراتية بين القطاعين العام والخاص واعتماد مبادئ "الأمن بالتصميم" في أنظمة التحكم الصناعية (ICS) والتكنولوجيا التشغيلية (OT) الجديدة. يعد هذا النهج الاستباقي بالغ الأهمية بينما يقوم الخصوم بصقل تكتيكاتهم للتسبب في اضطراب مادي، كما تتضح من الحوادث السابقة التي استهدفت عمليات خطوط الأنابيب وشبكات الطاقة.

في خطوة كبيرة ضد الجريمة المالية المعززة سيبرانياً، أعلن تحالف من جهات إنفاذ القانون والهيئات التنظيمية الدولية عن عمل منسق ضد شبكة محتالين كبرى. أدت العملية، التي أسفرت عن العديد من الاعتقالات ومصادرة البنية التحتية للمجالات والأموال غير المشروعة، إلى استهداف مجموعة إجرامية مسؤولة عن عمليات احتيال استثمارية وعاطفية واسعة النطاق. يركز الاتفاق على تفكيك سلسلة الاحتيال بالكامل—من توزيع أدوات التصيد وشبكات الحمقى النقدية إلى خدمات غسيل الأموال المشفرة. يمثل هذا النموذج التعاوني، الذي يستفيد من المعلومات الاستخباراتية المشتركة والإزالات المتزامنة، نموذجاً أكثر فعالية لتعطيل المحركات الاقتصادية للجريمة السيبرانية العالمية، التي تعمل غالباً عبر الحدود القضائية.

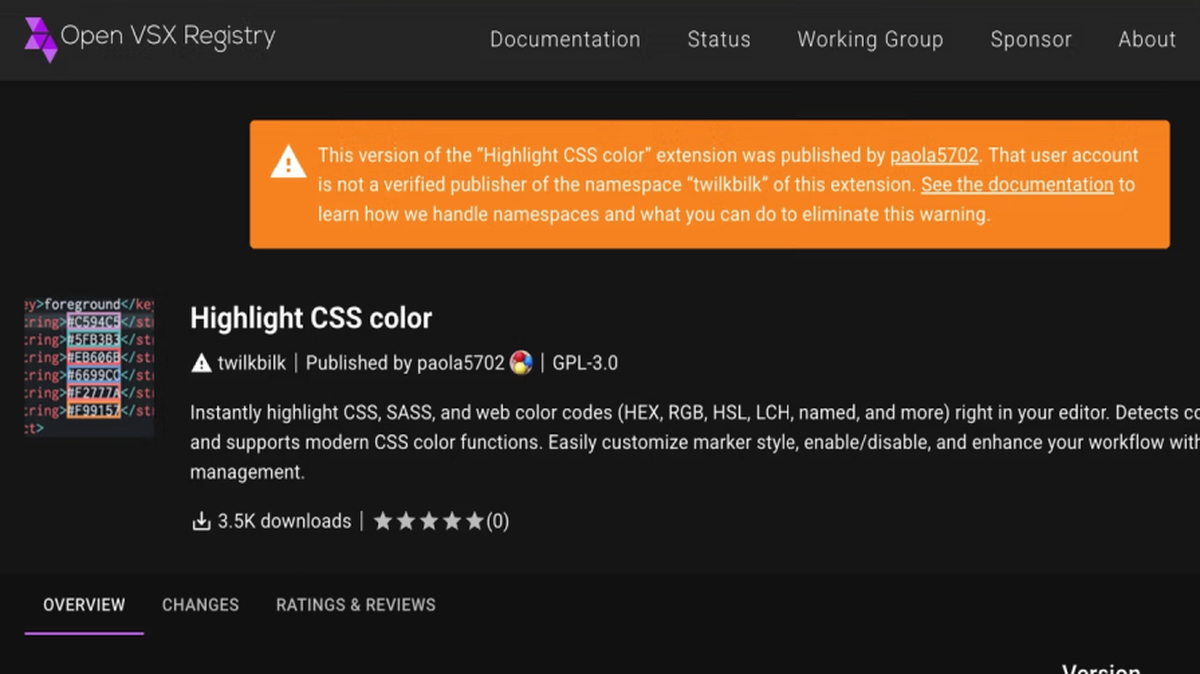

على الجبهة التقنية، قام محللو الأمن السيبراني بتفصيل طريقة هجوم جديدة ومعقدة تستغل الثغرات في محركات تحليل وعرض الخطوط. يمكن لهذا الهجوم، الذي قد يسمح بتنفيذ تعليمات برمجية عشوائية، الاستفادة من ملفات خطوط مصممة خصيصاً لاستغلال عيوب فساد الذاكرة عندما تقوم تطبيق أو نظام تشغيل بمعالجة الملف لعرض النص. نظراً لأن عرض الخطوط هو وظيفة أساسية منخفضة المستوى في جميع المنصات البرمجية تقريباً—من متصفحات الويب وعارض المستندات إلى نواة نظام التشغيل—فإن سطح الهجوم المحتمل شاسع. بينما يتم تطوير التصحيحات، يسلط الاكتشاف الضوء على الخطر المستمر في مكونات البرامج الأساسية والحاجة إلى ممارسات برمجة قوية آمنة للذاكرة واختبارات فحص دقيقة لمحللات الملفات المعقدة.

توضح هذه التطورات المتزامنة الأبعاد الاستراتيجية والاقتصادية والتقنية للتحديات الأمنية السيبرانية المعاصرة. يتطلب حماية البنى التحتية الحرجة تفويضات استباقية خاصة بالقطاع. يحتاج مكافحة الجريمة السيبرانية إلى تعاون دولي غير مسبوق لاستهداف ربحية المجرمين. وفي الوقت نفسه، يتطلب الاكتشاف المستمر للثغرات البرمجية المتأصلة استثماراً مستمراً في دورات حياة التطوير الآمنة. بالنسبة لمسؤولي الأمن المعلوماتيين (CISOs) وفرق الأمن، فإن هذا الثلاثي من الأخبار يعزز الضرورة الملحة لدمج الوعي الجيوسياسي، والتعاون الوظيفي المتقاطع، وسلامة البرامج الأساسية في وضع دفاعي شمولي. توفر استراتيجية الطاقة بوصلة تنظيمية، ويقدم اتفاق المحتالين نموذجاً للشراكة الخارجية، ويذكرنا عيب عرض الخطوط بوضوح بالدين التقني، مما يحدد معاً التضاريس المعقدة التي يجب أن تجتازها البرامج الأمنية الحديثة.