رصد باحثو الأمن السيبراني تطوراً خطيراً في حملة البرامج الضارة المستمرة المسماة GlassWorm، مما يمثل تصعيداً كبيراً في طريقة انتشارها عبر سجل Open VSX. انتقلت الحملة، التي تستهدف باستمرار أنظمة المطورين، من استراتيجية تضمين محملات ضارة مباشرة إلى نموذج تسليم أكثر تعقيداً وقابلية للانتقال. وفقاً لتقرير من شركة أمن سلسلة توريد البرمجيات Socket، يستغل المهاجمون الآن ميزات `extensionPack` و `extensionDependencies` داخل إضافات Visual Studio Code. تتيح هذه التقنية للإضافات التي تبدو حميدة في البداية أن يتم تحديثها لاحقاً بتبعيات تسحب مكونات ضارة منفصلة مرتبطة بـ GlassWorm. تؤسس هذه الطريقة الثقة مع المطور أولاً قبل نشر الحمولة الضارة، مما يجعل الكشف عنها أكثر صعوبة.

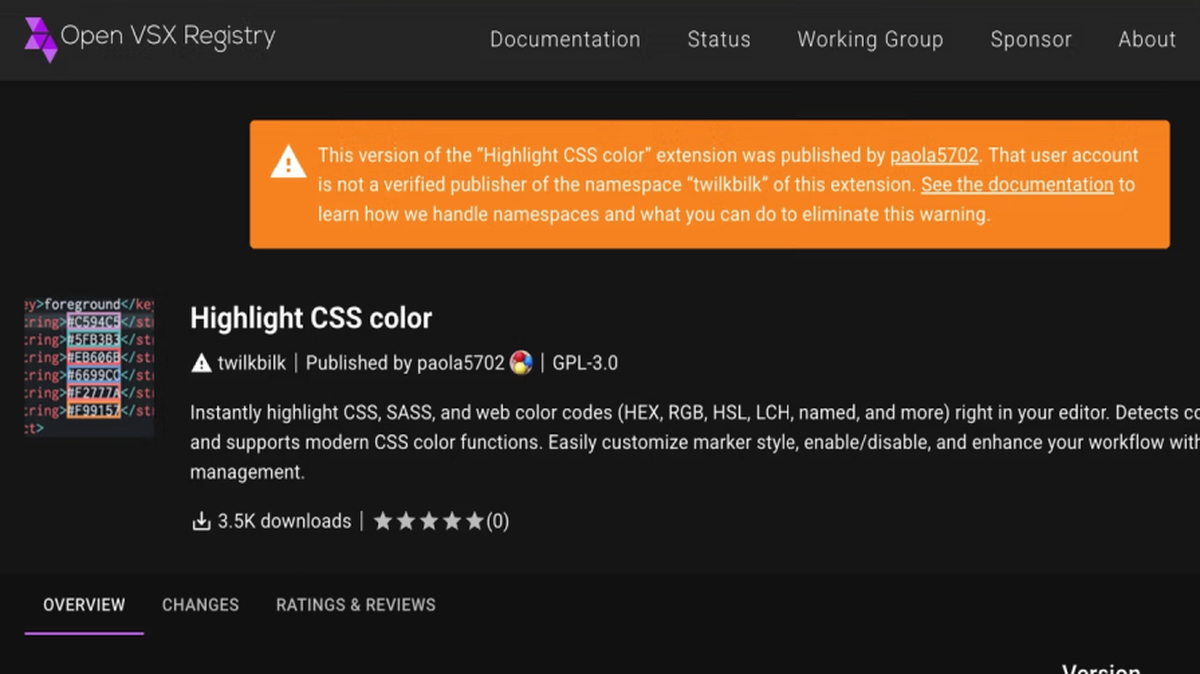

نطاق هذا الهجوم الأخير واسع النطاق. أبلغت Socket عن اكتشاف 72 إضافة ضارة إضافية على الأقل تم تحميلها إلى سجل Open VSX منذ 31 يناير 2026. تم تصميم هذه الإضافات بعناية لتقلد أدوات مطورين شائعة وموثوقة، بما في ذلك أدوات فحص الكود (linters)، ومنسقات الكود، ومشغلات الكود، وأدوات مساعدة لمساعدات البرمجة المدعومة بالذكاء الاصطناعي مثل Clade Code و Google Antigravity. من خلال التنكر كأدوات إنتاجية شرعية، يزيد المهاجمون من احتمالية قيام المطورين بتثبيتها دون علم. اتخذ سجل Open VSX إجراءات لإزالة الحزم الضارة المحددة، لكن الحادثة تؤكد التهديد المستمر لمستودعات البرمجيات مفتوحة المصدر.

GlassWorm هي حملة تهديد مستمرة معروفة بالتسلل إلى منصات المطورين، primarily سوق Microsoft Visual Studio والبديل مفتوح المصدر Open VSX. صممت إضافاتها الضارة لسرقة الأسرار الحساسة، واستنزاف محافظ العملات المشفرة، وتحويل أنظمة المطورين المصابة إلى شبكات وكيل (بروكسي) لمزيد من الأنشطة الإجرامية. بينما سلطت Koi Security الضوء لأول مرة على الحملة على نطاق واسع في أكتوبر 2025، تشير الأدلة إلى أن هذه التكتيكات، مثل استخدام أحرف Unicode غير المرئية لإخفاء التعليمات البرمجية الضارة، كانت موجودة في حزم npm في وقت مبكر يعود إلى مارس 2025، مما يشير إلى عملية أطول وأكثر تنسيقاً.

يحتفظ التكرار الأخير بالبصمات التقنية المعروفة للحملة مع إضافة طبقات جديدة للتجنب. لا يزال البرنامج الضار يقوم بإجراء فحوصات على النظام لتجنب إصابة الأجهزة ذات الإعدادات المحلية الروسية، وهي تكتيك شائع لتقليل التدقيق من مناطق معينة. كما يستخدم معاملات بلوكشين Solana كحل لمكان التسليم الميت (dead drop resolver) – وهي طريقة لجلب عنوان خادم القيادة والتحكم (C2) الفعلي – مما يعزز مرونة البنية التحتية ضد الإزالة. تجدر الإشارة إلى أن هذه الموجة الجديدة من الإضافات تستخدم تشويشاً أثقل للكود وتدور عبر عناوين Solana متعددة، مما يجعل جهود التحليل الثابت والحظر أكثر صعوبة على المدافعين. يسلط هذا التطور الضوء على الطبيعة التكيفية لتهديدات سلسلة التوريد التي تستهدف دورة حياة تطوير البرمجيات.