كشف مايكروسوفت عن حملة "كليكفيكس" الخبيثة التي تستغل محطة ويندوز لنشر برنامج لومما لسرقة البيانات

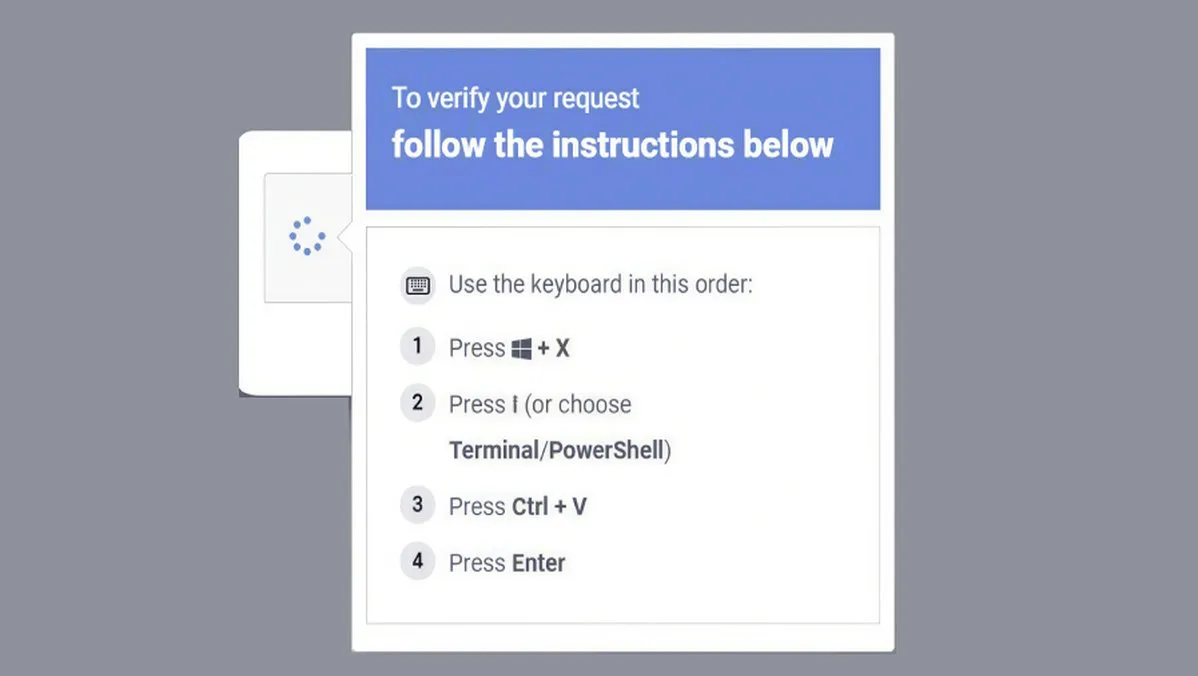

كشفت شركة مايكروسوفت النقاب عن حملة هندسة اجتماعية واسعة النطاق أطلقت عليها اسم "كليكفيكس"، تستغل تطبيق محطة ويندوز "ويندوز تيرمينال" لبدء سلسلة هجوم معقدة ونشر برنامج "لومما" الخبيث لسرقة البيانات. لوحظت هذه الحملة في فبراير 2026، وتنحرف عن الأساليب التقليدية التي تسيء استخدام مربع حوار "تشغيل" في ويندوز. وبدلاً من ذلك، توجّه الحملة الضحايا لاستخدام الاختصار Windows+X ثم I لفتح محطة ويندوز مباشرة. وتشير فرق استخبارات التهديدات في مايكروسوفت إلى أن هذه التكتيكات تخلق بيئة تنفيذ أوامر مُتمتّعة بصلاحيات عالية تندمج ضمن سير عمل المسؤولين النظاميين، مما يجعلها تبدو أكثر مصداقية للمستخدمين.

تكمن تعقيدات الحملة في قدرتها على تجاوز كشف الأمان المصمم لرصد إساءة استخدام مربع حوار التشغيل. تستغل الحملة الشرعية المتأصلة لتطبيق محطة ويندوز لخداع المستخدمين وتنفيذ أوامر ضارة. يتم تسليم هذه الأوامر عبر صفحات كابتشا مزيفة ومطالبات استكشاف أخطاء وإصلاحها وأشكال أخرى من الإغراءات المشابهة لعمليات التحقق. بمجرد أن يلصق المستخدم أمراً مشفراً بصيغة هكس و مضغوطاً بتقنية XOR من صفحة الإغراء في جلسة محطة ويندوز، تبدأ سلسلة الهجوم، مما يؤدي إلى إنشاء مثيلات إضافية من المحطة وبرنامج باورشل لفك تشفير النص البرمجي الضار وتنفيذه.

تتضمن عملية ما بعد الاختراق عدة مراحل. يؤدي النص البرمجي المفكوك إلى تحميل حمولة مضغوطة بصيغة ZIP وملف ثنائي شرعي مُعاد تسميته لبرنامج 7-Zip، يتم حفظه باسم عشوائي. ثم تستخدم هذه الأداة لاستخراج محتويات الملف المضغوط، مما يبدأ المراحل النهائية من الهجوم. يستهدف برنامج لومما لسرقة البيانات على وجه التحديد القطع الأثرية عالية القيمة في المتصفحات مثل ملفات "بيانات الويب" و"بيانات تسجيل الدخول" لجمع بيانات الاعتماد المخزنة، والتي يتم بعد ذلك نقلها إلى بنية تحتية يتحكم فيها المهاجمون.

حددت مايكروسوفت أيضاً مسار هجوم ثانوياً ضمن الحملة نفسها. في هذا المتغير، عندما يتم تنفيذ الأمر المضغوط، فإنه يتبع عملية مماثلة ولكنها مميزة لتحقيق نفس الهدف النهائي وهو سرقة بيانات الاعتماد. يؤكد إفصاح الشركة على تحول في تكتيكات المهاجمين، حيث ينتقلون من إساءة استخدام مربعات حوار النظام الشائعة إلى الاستفادة من الأدوات المضمّنة والموثوقة مثل محطة ويندوز لتجنب الكشف وزيادة معدل نجاح محاولات الهندسة الاجتماعية.

تُظهر هذه الحملة تطوراً ملحوظاً في أساليب التهديدات الإلكترونية، حيث يعمل المهاجمون على تحسين تقنيات التمويه لاستغلال ثقة المستخدمين في الأدوات النظامية المشروعة. يجسد هذا التكتيك تحدياً أمنياً متزايداً يتطلب وعياً أكبر من المستخدمين وتدابير حماية متطورة قادرة على تمييز الأنشطة الضارة حتى عندما تتم تحت غطاء العمليات الإدارية العادية.