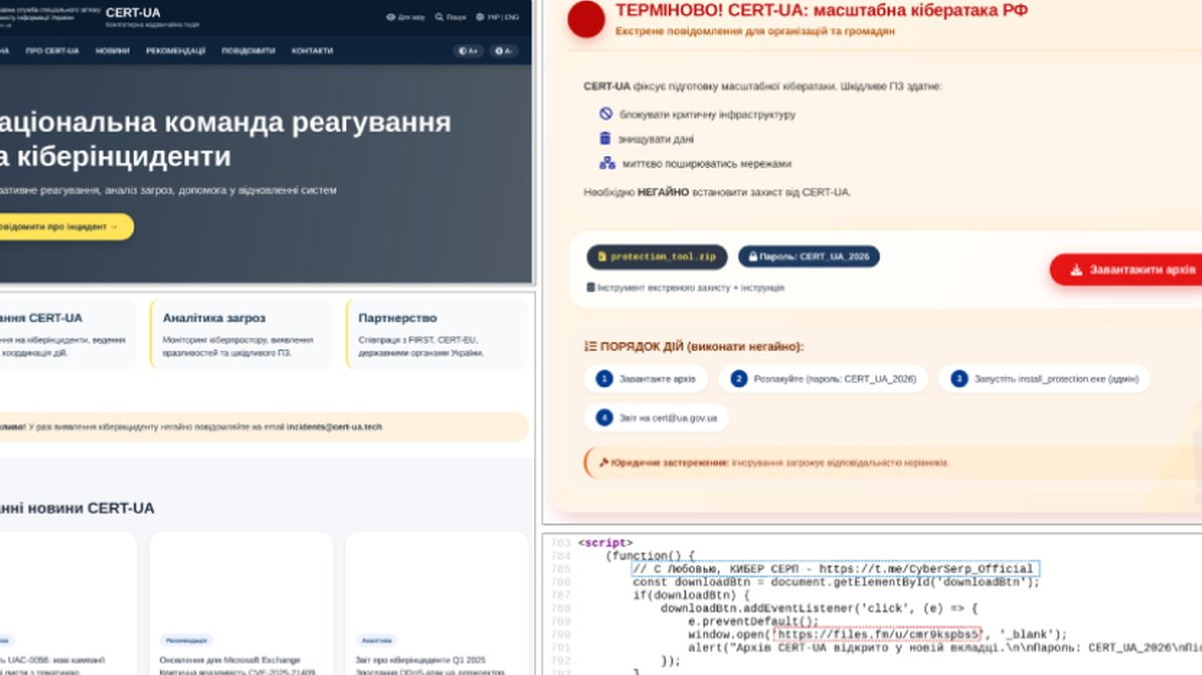

في عملية سطو إلكتروني متطورة تبرز تطور تهديد الهندسة الاجتماعية، دبرت مجموعة قرصنة مرتبطة بكوريا الشمالية سرقة ما قيمته 285 مليون دولار من العملات المشفرة. العملية، التي تم تفصيلها في تقرير حديث، لم تعتمد على ثغرة برمجية تقنية بحتة. بل تأسست على قاعدة من الثقة، تم بناؤها على مدى أشهر من التعاون. حيث انتحل المهاجمون صفة مطورين شرعيين، ودمجوا أنفسهم في سير عمل الشركة المستهدفة، يتشاركون القهوة خلال مكالمات الفيديو ويساهمون ببرمجة حقيقية. مكّن هذا التسلل طويل الأمد من تجاوز دفاعات الأمان التقليدية، التي تركز غالباً على التهديدات الخارجية، وتنفيذ هجوم مالي مدمر من الداخل في النهاية.

كان ناقل الهجوم عبارة عن "اختراق لسلسلة التوريد" بالطريقة الكلاسيكية. من خلال كسب ثقة المطورين وتضمين أنفسهم في عملية تطوير المشروع، تمكن المتسللون من تقديم شفرة خبيثة بدت شرعية. هذه الشفرة، بمجرد دمجها في الأنظمة الأساسية للمشروع، خلقت باباً خلفياً. وعندما حان الوقت المناسب، قام المهاجمون بتفعيل هذا الباب الخلفي لتفريغ المحافظ الرقمية، وسحب الأموال إلى عناوين يتحكمون بها. يسلط الحادث الضوء على تحول حاسم في مشهد التهديدات الإلكترونية: فأكثر نقاط الضعف خطورة ليست دائماً في البرمجة، ولكن في العمليات البشرية ونماذج الثقة المحيطة بها. مما يجبر المنظمات الآن على الدفاع ليس فقط عن شبكاتها، بل عن نظامها التعاوني البيئي بأكمله.

هذه الحادثة مرتبطة بشكل قاطع بجهاز القرصنة المدعوم من دولة كوريا الشمالية، الذي حددته شركات الأمن السيبراني والحكومات مراراً كجهة تمويل رئيسية للنظام. فقد اشتهرت مجموعات مثل "لازاروس" باستهداف بورصات العملات المشفرة وبروتوكولات التمويل اللامركزي (DeFi) لتمويل برامج بيونغ يانغ للأسلحة والتحايل على العقوبات الدولية. يعد استخدام مثل هذه التكتيكات المعقدة للهندسة الاجتماعية علامة على نضج منهجهم، منتقلاً من التصيد الاحتيالي الخام إلى عمليات الخداع متعددة الطبقات التي يصعب كشفها ومنعها إلى حد بعيد.

للمجتمع الأمني السيبراني، تمثل هذه السرقة تحذيراً صارخاً. فهي تظهر أن التشفير القوي والعقود الذكية الآمنة غير كافيين إذا تم اختراق العنصر البشري. يجب أن تدمج استراتيجيات الدفاع الآن التحقق الدقيق من الهوية للمتعاونين، وتنفيذ عمليات مراجعة وفحص برمجي أكثر صرامة – خاصة للمساهمين الجدد – وتعزيز ثقافة "الثقة الصفرية" حتى داخل فرق التطوير. ومع ارتفاع قيم العملات المشفرة، ستظل هذه الأصول هدفاً رئيسياً لفاعلي الدولة القومية، مما يجعل دمج الأمن التقني واليقظة البشرية أكثر أهمية من أي وقت مضى.