В Docker Engine обнаружена критическая уязвимость безопасности, представляющая серьезный риск для контейнерных сред. Уязвимость, зарегистрированная как CVE-2026-34040 с высоким баллом CVSS 8.8, позволяет злоумышленнику в определенных условиях обходить настроенные плагины авторизации (AuthZ). Это может позволить атакующему выполнять несанкционированные команды Docker, что потенциально ведет к полной компрометации базовой хост-системы. Уязвимость является регрессией, поскольку проистекает из неполного исправления для CVE-2024-41110 — уязвимости максимальной серьезности в том же механизме плагинов авторизации, раскрытой в июле 2024 года.

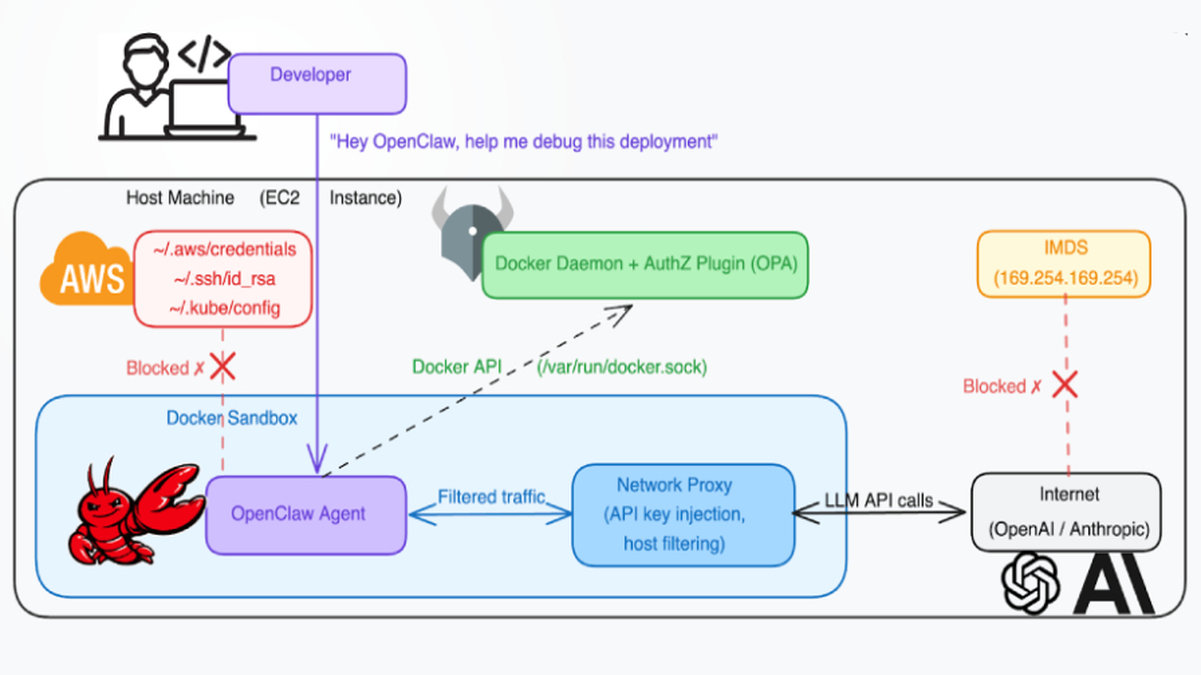

Суть проблемы заключается во взаимодействии между обработкой API-запросов Docker и его фреймворком плагинов авторизации. Плагины авторизации предназначены для перехвата и проверки API-запросов перед их выполнением, обеспечивая соблюдение пользовательских политик безопасности. Неполный патч для предыдущей уязвимости оставил логический пробел в этой цепочке проверок. При определенном, еще не раскрытом публично стечении обстоятельств, злоумышленник может создавать API-запросы, которые полностью избегают проверки плагином AuthZ. Это позволяет командам, которые должны быть заблокированы или ограничены, поступать напрямую к демону Docker для выполнения.

Последствия успешной эксплуатации серьезны. Обойдя контроль авторизации, злоумышленник с первоначальным доступом к Docker API может повысить привилегии в контейнерной среде. Наиболее критичным исходом является возможность выполнения команд на самой хост-операционной системе, чего часто добиваются путем монтирования файловой системы хоста в новый контейнер с повышенными привилегиями. Это открывает прямой путь для кражи конфиденциальных данных, развертывания постоянного вредоносного ПО или перемещения для атаки на другие системы в сети. Организации, использующие Docker Engine в мультитенантных средах или где Docker API в какой-то степени открыт для недоверенного доступа, подвергаются повышенному риску.

Компания Docker выпустила патчи для полного устранения этой уязвимости. Кибербезопасности командам настоятельно рекомендуется немедленно расставить приоритеты и обновить все установки Docker Engine до последних исправленных версий. В качестве критической меры смягчения администраторы также должны пересмотреть и ограничить доступ к сокету демона Docker и его API, убедившись, что он не открыт для несанкционированных сетей или пользователей. Кроме того, рекомендуется провести всесторонний анализ журналов контейнеров и хостов на предмет любой аномальной активности после раскрытия CVE-2024-41110, поскольку попытки эксплуатации исходной уязвимости могли использовать тот же вектор неполного исправления. Этот инцидент подчеркивает крайнюю важность тщательного регрессионного тестирования при исправлении сложных механизмов безопасности в базовом программном обеспечении инфраструктуры.