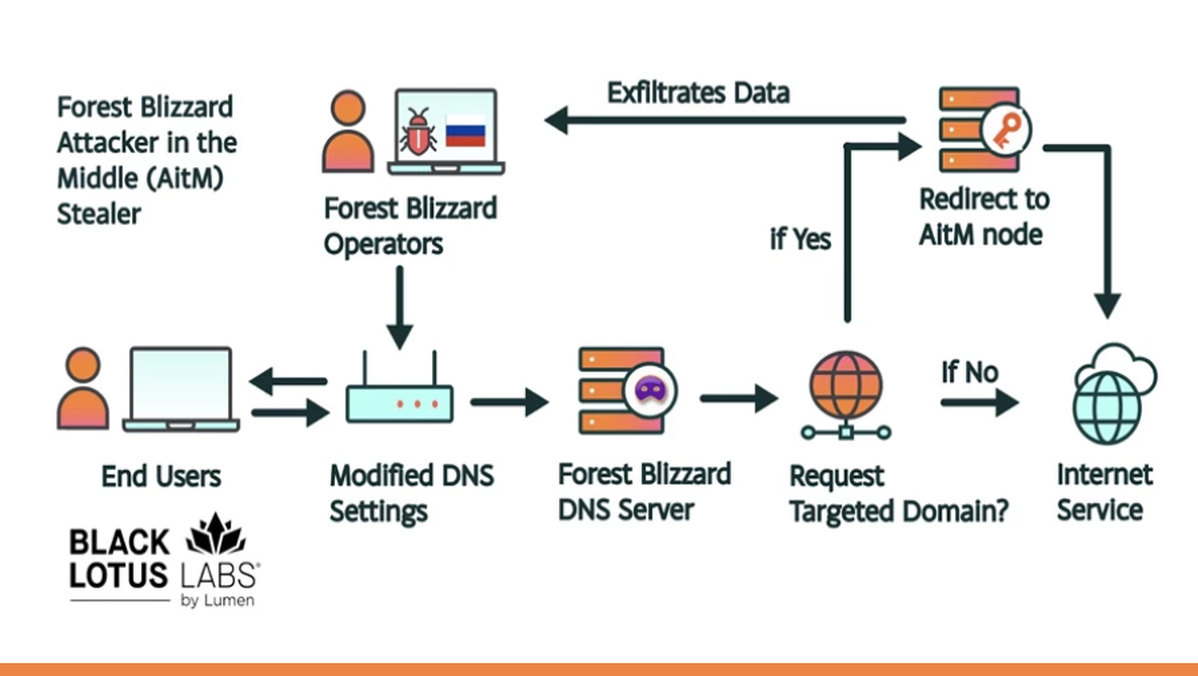

Российская государственная группа продвинутых постоянных угроз (APT), известная как APT28, также отслеживаемая как Forest Blizzard, была идентифицирована как виновник сложной и широкомасштабной кампании кибершпионажа. По крайней мере, с мая 2025 года группа систематически компрометирует небезопасные маршрутизаторы для малого офиса / домашнего офиса (SOHO), в основном от производителей MikroTik и TP-Link. Цель кампании — захватить настройки системы доменных имен (DNS) устройств, эффективно превращая их во вредоносную инфраструктуру под контролем злоумышленников. Затем эта инфраструктура используется для перенаправления ничего не подозревающих пользователей на контролируемые противником серверы, что облегчает кражу учетных данных и наблюдение.

Эта крупномасштабная кампания эксплуатации, которой исследователи безопасности присвоили кодовое название, представляет собой значительную эволюцию в тактике APT28. Нацеливаясь на потребительские сетевые пограничные устройства, группа обходит традиционные корпоративные периметры безопасности. Эти маршрутизаторы часто упускаются из виду в контексте безопасности, они часто работают на устаревшем прошивке с известными уязвимостями и слабыми учетными данными по умолчанию. После компрометации APT28 изменяет настройки DNS-сервера. Следовательно, когда пользователи в сети пытаются посетить легитимные веб-сайты, их трафик незаметно перенаправляется на вредоносные сайты-двойники, предназначенные для сбора учетных данных для входа, или на серверы, которые перехватывают и манипулируют их коммуникациями.

Глобальный характер кампании подчеркивает стратегический сдвиг в сторону использования методов «жизни за счет земли» (living-off-the-land) внутри сетевой инфраструктуры. Вместо развертывания пользовательского вредоносного ПО непосредственно на целевых конечных точках, APT28 превращает в оружие само оборудование, обеспечивающее подключение к интернету. Этот метод обеспечивает им постоянное присутствие, позволяет перехватывать трафик со всех устройств в локальной сети и может быть чрезвычайно сложным для обнаружения обычным пользователем или даже малым бизнесом без выделенной ИТ-безопасности. Взломанные маршрутизаторы essentially действуют как скрытый посредник (MitM), обеспечивая шпионаж против широкого круга жертв, чей трафик через них проходит.

Последствия этой кампании серьезны как для индивидуальной, так и для организационной кибербезопасности. Скомпрометированный DNS означает, что даже зашифрованные HTTPS-соединения могут быть нарушены, если пользователей обманом заставят подключиться к мошенническим сайтам. Эта кампания, вероятно, поддерживает более широкие операции по сбору разведданных, нацеленные на государственные структуры, НПО и корпорации по всему миру. Защитникам настоятельно рекомендуется немедленно провести аудит безопасности своих SOHO-маршрутизаторов, обеспечить использование надежных уникальных паролей, отключить функции удаленного управления и diligently применять обновления прошивки. Этот инцидент служит критическим напоминанием о том, что сетевая инфраструктура сама по себе является главной целью и должна быть включена в комплексные протоколы усиления безопасности.