ЭКСКЛЮЗИВ: НОВЫЕ ШТОРМЫ В КИБЕРПРОСТРАНСТВЕ. КРИПТО-БАНДИТЫ ВЫВОДЯТ АТАКИ НА НОВЫЙ УРОВЕНЬ, ОТКЛЮЧАЯ СИСТЕМЫ БЕЗОПАСНОСТИ

Группировки, стоящие за ransomware-семействами Qilin и Warlock, применяют изощренную тактику для полного уничтожения защиты на зараженных компьютерах. Они используют технику BYOVD — внедрение уязвимых драйверов, — чтобы бесшумно отключить более 300 инструментов класса EDR. Это не просто вредоносное ПО, это хирургический удар по самой возможности защиты.

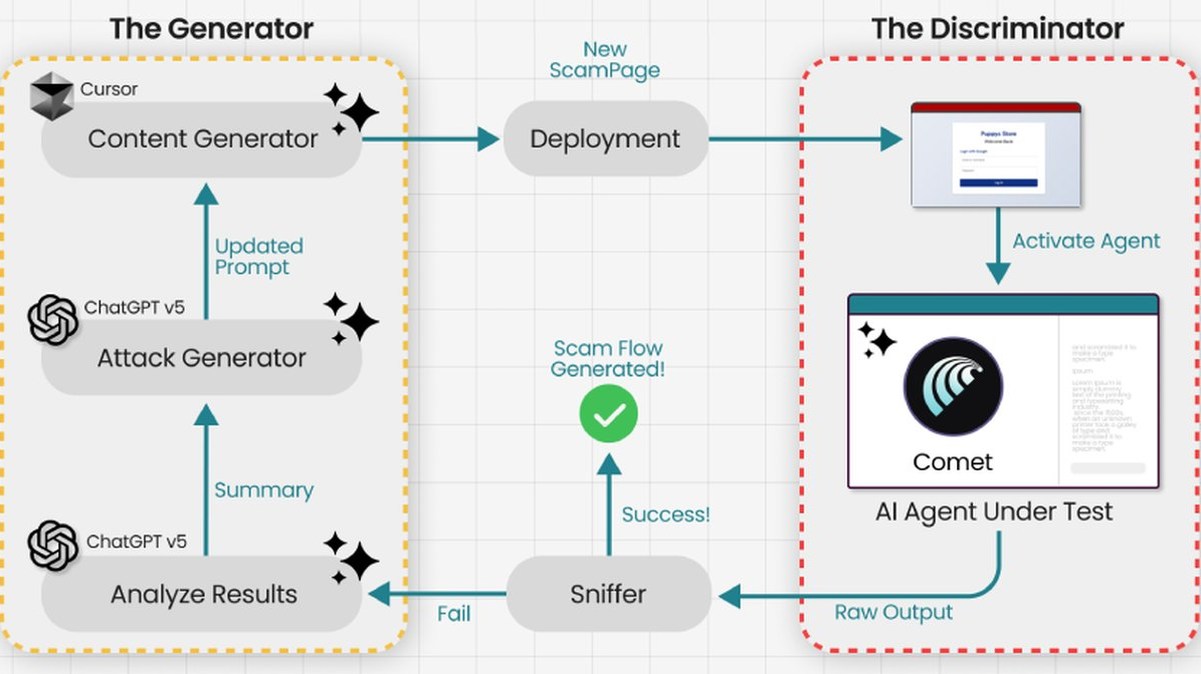

Согласно данным аналитиков Cisco Talos и Trend Micro, атаки Qilin включают в себя подмену критически важной системной библиотеки. Злоумышленники внедряют зловредный DLL-файл с именем "msimg32.dll", маскируя его под легитимный компонент. Это позволяет им получить беспрепятственный доступ к ядру системы, обходя все периметры кибербезопасности.

«Это эскалация, которую мы предсказывали, — комментирует эксперт по цифровой безопасности, пожелавший остаться неназванным. — Использование 0-day уязвимостей в драйверах превращает стандартные средства защиты в бесполезный груз. Фишинг для первоначального проникновения, затем эксплойт для повышения привилегий, и система пала».

Каждый бизнес, использующий крипто-активы или технологии блокчейна, должен осознавать риски. Утечка данных в таких условиях — вопрос времени, ведь злоумышленники получают полный контроль. Безопасность блокчейна на уровне смарт-контрактов ничего не значит, если конечное устройство скомпрометировано.

Ожидайте, что эта тактика станет стандартом для всех высокопрофессиональных ransomware-групп в течение года. Они будут охотиться за любыми уязвимостями в низкоуровневом ПО, чтобы продавить свою крипто-вымогательскую схему.

Когда защита отключена изнутри, ваши данные — уже не ваши.