СЕВЕРНОКОРЕЙСКИЕ ХАКЕРЫ ПРЕВРАТИЛИ GITHUB В ОРУЖИЕ: МАСШТАБНАЯ КИБЕРВОЙНА ПРОТИВ ЮЖНОЙ КОРЕИ РАСКРЫТА

Эксклюзивное расследование показывает, как хакеры, связанные с КНДР, развернули изощренную многоэтапную атаку, превратив популярную платформу для разработчиков в командный центр для цифрового шпионажа. Цель — критическая инфраструктура и корпорации Южной Кореи.

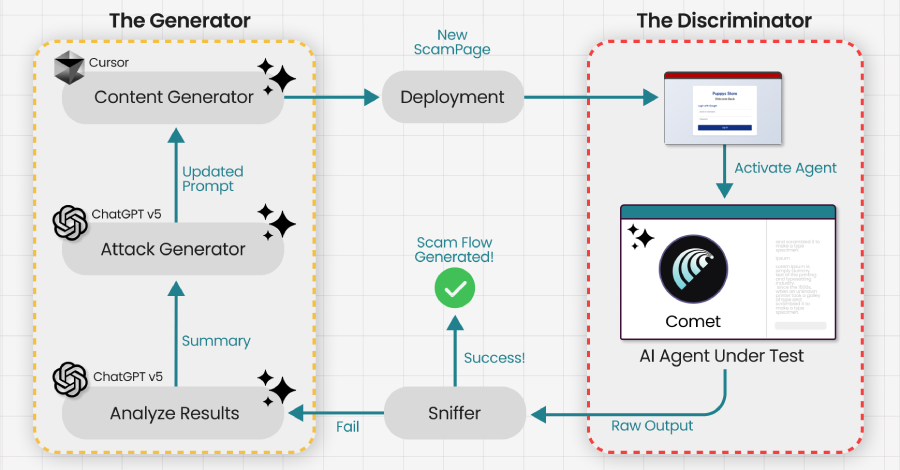

Атака начинается с коварного фишинга: жертвам подсовывают замаскированные под документы LNK-файлы. Как только пользователь открывает такой файл, запускается цепь необратимых событий. Вредоносное ПО использует легитимный сервис GitHub в качестве скрытого канала управления (C2), что позволяет злоумышленникам оставаться невидимыми для традиционных систем защиты. Это классический пример использования уязвимости нулевого дня в человеческом факторе.

«Это новый уровень скрытности, — заявляет наш источник в международной кибербезопасности. — Использование публичных, доверенных платформ вроде GitHub сводит на нет многие сигнатуры защиты. Атака направлена на кражу данных и, потенциально, на последующий шантаж с использованием ransomware. Утечка данных в таком случае — лишь вопрос времени».

Каждый, кто работает с конфиденциальной информацией, должен понимать: границы между доверенным и опасным стерты. Фишинговая атака может прийти под видом коллеги или делового партнера. Эксплойт использует базовое доверие к известным ресурсам.

Мы прогнозируем волну подобных атак по всему миру, где под удар попадут не только данные, но и криптоактивы. Вопрос безопасности блокчейна и цифровых хранилищ становится вопросом национальной безопасности.

Эра точечных киберударов под прикрытием легальных сервисов началась.