ЭКСКЛЮЗИВ: МАСШТАБНАЯ КИБЕРОПЕРАЦИЯ АВТОМАТИЧЕСКИ КРАДЁТ ДАННЫЕ ЧЕРЕЗ УЯЗВИМОСТЬ В NEXT.JS

Новая волна цифрового разбоя накрыла сеть. Хакерская группа UAT-10608 ведёт автоматизированную охоту, превращая уязвимости в популярном фреймворке Next.js в мощный инструмент для кражи. Их цель — не просто нарушить кибербезопасность, а тотально опустошить системы: логины, пароли, секретные ключи и критичные данные утекают потоком.

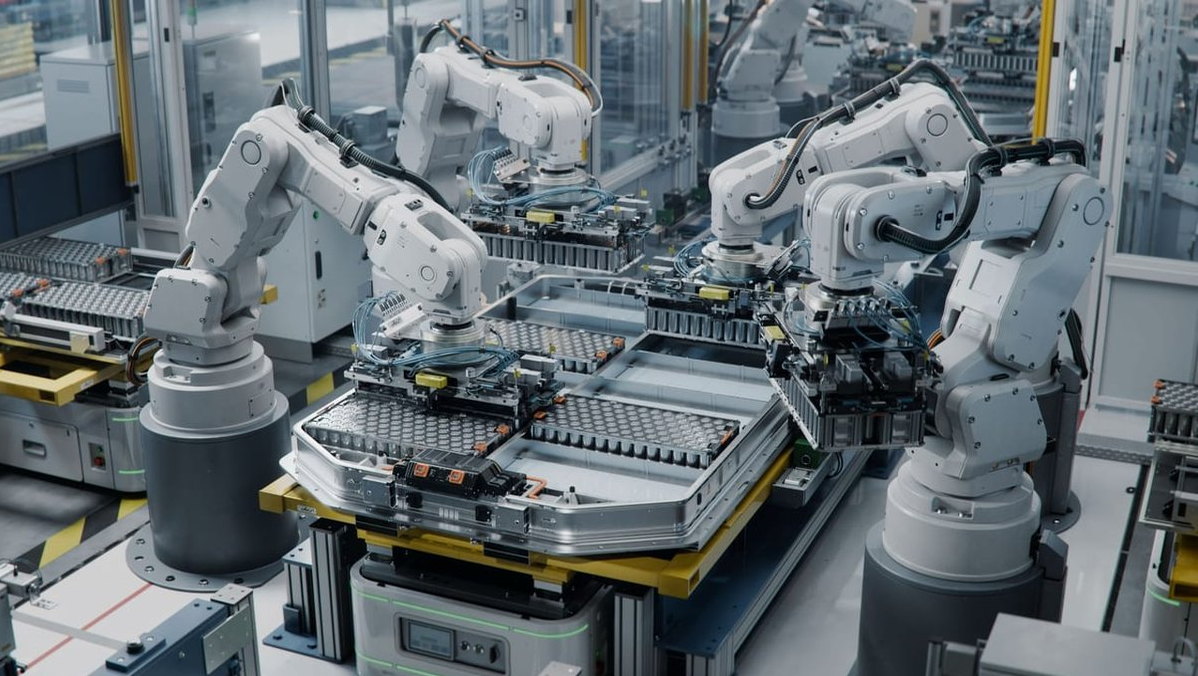

Злоумышленники эксплуатируют так называемый React2Shell эксплойт, который предоставляет им почти неограниченный доступ к веб-приложениям. Но главная опасность — их автоматизированный инструмент. Он методично сканирует, атакует и извлекает информацию, делая атаку массовой и безостановочной. Это не просто вредоносное ПО, это конвейер по утечке данных.

«Это промышленный шпионаж нового уровня, — заявляет наш источник в области цифровой безопасности. — Автоматизация превращает единичную уязвимость в эпидемию. Мы можем наблюдать рождение нового высокотехнологичного ransomware, где украденные данные используются для шантажа или продажи в даркнете. Даже системы, связанные с крипто, не защищены, если не решены вопросы безопасности блокчейна на всех уровнях».

Каждый бизнес, использующий Next.js, сейчас в зоне риска. Атака начинается с изощрённого фишинга или прямого использования 0-day угроз, но её финал предсказуем: финансовые потери и крах репутации. Завтра эта схема может быть адаптирована против любого другого фреймворка.

Мы стоим на пороге эры, где атаки запускаются не хакерами, а их бездушными алгоритмами. Ваши данные уже могут быть в пути на чужой сервер. Время защищаться истекло — вы уже должны быть защищены.