Ландшафт кибербезопасности в 2026 году характеризуется фундаментальным парадоксом. В то время как 85% организаций оценивают украденные учетные данные как высокий или очень высокий риск, а 62% ставят их в тройку главных приоритетов безопасности, преобладающая стратегия защиты остается опасно неадекватной. Согласно недавнему опросу платформы мониторинга даркнета Lunar, работающей на базе Webz.io, компании продолжают полагаться на формальное соответствие требованиям и общие инструменты безопасности, создавая критический разрыв между воспринимаемым риском и фактической защитой. Это самоуспокоение часто коренится в ложном чувстве безопасности, обеспечиваемом существующими инвестициями в многофакторную аутентификацию (MFA), системы обнаружения и реагирования на конечных точках (EDR) и архитектуры нулевого доверия. Как показывают обсуждения на комьюнити-платформе Lunar, распространенные фразы вроде «у нас везде стоит MFA» или «наш EDR защищает сотрудников» упускают из виду разрушительную уязвимость: эти средства контроля не обеспечивают защиту, когда сотрудник использует украденные учетные данные для входа в критически важное SaaS-приложение с неуправляемого личного устройства.

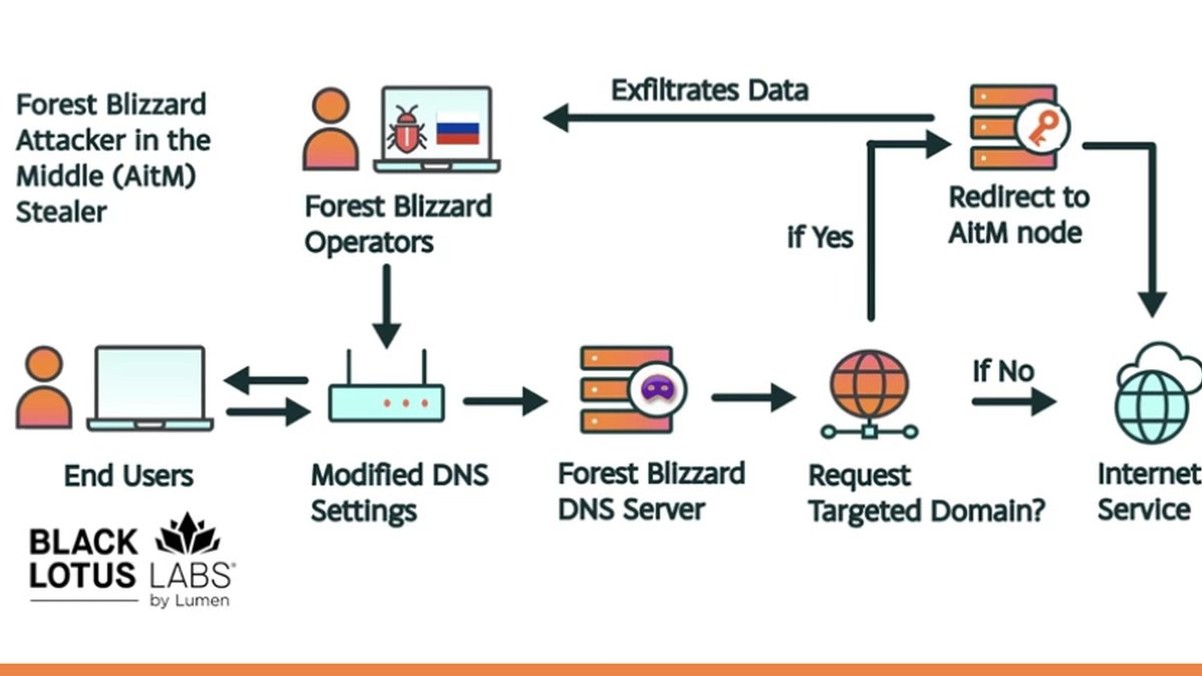

Финансовая необходимость нового подхода неоспорима. Отчет IBM о стоимости утечки данных неизменно показывает, что инциденты с скомпрометированными учетными данными являются одними из самых дорогостоящих, со средней стоимостью от 4,81 до 4,88 миллиона долларов. Если сопоставить эту цифру с наблюдением Lunar о 4,17 миллиарда скомпрометированных учетных записей, обращавшихся только в 2025 году, масштаб потенциального глобального экономического ущерба становится ошеломляющим. Это не теоретический риск, а активное поле боя, о чем свидетельствует постоянная эволюция векторов атак. Ландшафт угроз динамичен: от автоматизированных кампаний по эксплуатации уязвимостей вроде React2Shell для кражи учетных данных и сложных атак на цепочку поставок, таких как взлом пакета Axios в npm, приведший к захвату аккаунта maintainer, до быстрого превращения в инструмент атак новых уязвимостей, подобных flaw в FortiClient EMS. Одновременно тактики социальной инженерии масштабируются: фишинговые атаки с использованием device code выросли в 37 раз, а мошенничества с штрафами за нарушение ПДД теперь используют QR-коды в фишинговых SMS.

В совокупности эти угрозы демонстрируют, что традиционная модель простого мониторинга утечек — периодическая проверка баз данных известных утекших учетных данных — фундаментально устарела. Этот реактивный подход создает опасный временной лаг между кражей учетных данных, их публикацией в даркнете, включением в службу мониторинга и, наконец, пометкой для устранения. В этом окне атакующие уже вовсю используют полученный доступ. Современная экосистема кражи учетных данных, питаемая фишинговыми наборами, инфостилерами и автоматизированной инфраструктурой для атак, работает со скоростью и в масштабах, превосходящих ручные или полуавтоматические циклы реагирования. Командам безопасности необходим парадигмальный сдвиг от пассивного уведомления к проактивному, контекстному анализу и автоматизированному реагированию.

Решение требует смены мышления в компаниях в сторону интегрированной аналитики учетных данных в реальном времени. Защита должна выходить за периметр корпоративной сети, охватывая обширную поверхность атаки — использование сотрудниками SaaS-приложений с любых устройств. Это предполагает корреляцию данных из даркнета и криминальных форумов с аналитикой поведения внутренних пользователей для выявления скомпрометированных учетных записей *до* их использования в атаке. Платформы безопасности должны выйти за рамки простого перечисления утекших паролей, перейдя к оценке конкретного риска для организации, автоматизации процессов сброса и предоставлению полезного контекста об источнике утечки — будь то фишинговый набор, лог стилера или скомпрометированный сторонний поставщик. В эпоху, когда учетные данные стали главным ключом к королевству, их защита требует непрерывной, интеллектуальной и автоматизированной бдительности, которая охватывает весь жизненный цикл угрозы — от первоначальной кражи до финальной эксплуатации.