Новое многофункциональное вредоносное ПО-как-услуга (MaaS), получившее название CrystalRAT (также известное как CrystalX), активно продвигается на таких платформах, как Telegram и YouTube, что свидетельствует о тревожной тенденции коммодитизации киберугроз. Впервые обнаруженное в январе, это сервис работает по многоуровневой подписной модели, делая сложные инструменты для атак доступными для более широкого круга злоумышленников. Согласно подробному отчету «Лаборатории Касперского», CrystalRAT демонстрирует сильное сходство кода и структуры с известным вредоносным ПО WebRAT (Salat Stealer), включая общую кодовую базу на Go, идентичный дизайн административной панели и схожую инфраструктуру продаж на основе ботов. Это указывает на потенциальную эволюционную связь или повторное использование кода в рамках киберпреступной экосистемы.

CrystalRAT выделяется тем, что объединяет широкий спектр вредоносных возможностей в единый пакет. Его основные функции — это классический троянец удаленного доступа (RAT) и похититель информации, позволяющие злоумышленникам удаленно контролировать зараженные системы, регистрировать нажатия клавиш, перехватывать содержимое буфера обмена и похищать конфиденциальные данные. Для упрощения развертывания сервис предоставляет удобную панель управления и автоматизированный инструмент сборки. Этот конструктор позволяет клиентам настраивать свои вредоносные нагрузки с различными опциями, включая геоблокировку для таргетинга определенных регионов, функции защиты от анализа, такие как анти-отладка и обнаружение виртуальных машин, а также кастомизацию конечного исполняемого файла.

Пожалуй, наиболее примечательно то, что CrystalRAT включает в себя обширный набор функций «программ-розыгрышей» (prankware), предназначенных для преследования и срыва работы жертв. Это может включать воспроизведение звуков, показ поддельных сообщений об ошибках, случайное открытие и закрытие лотка CD-ROM или манипуляции с курсором мыши. Хотя эти элементы могут рекламироваться как «забавные», они служат для раздражения пользователей, потенциально отвлекая внимание от более серьезных вредоносных действий, происходящих в фоновом режиме, и демонстрируя контроль оператора над системой. Несмотря на этот деструктивный слой, основная опасность этого вредоносного ПО заключается в его мощных компонентах для кражи данных.

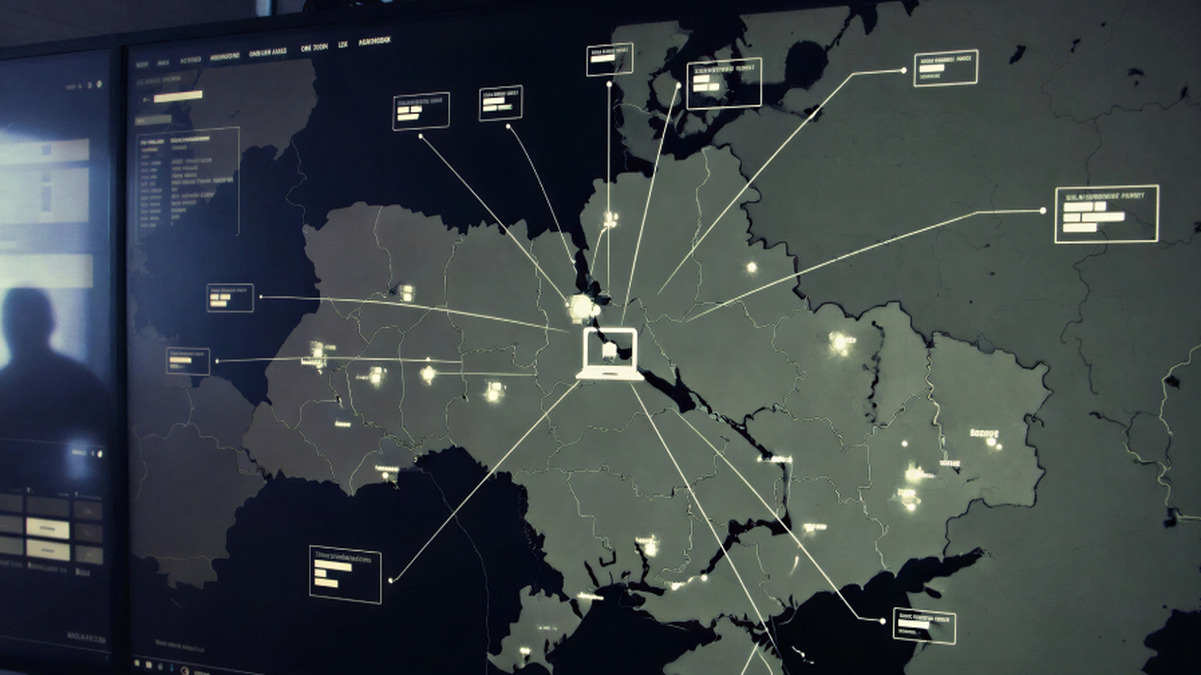

В целях операционной безопасности и уклонения от обнаружения CrystalRAT использует несколько технических методов обфускации. Сгенерированные вредоносные нагрузки сжимаются с помощью zlib, а затем шифруются симметричным поточным шифром ChaCha20 перед развертыванием. После выполнения на машине жертвы вредоносное ПО устанавливает соединение со своим командным сервером (C2) по протоколу WebSocket, который является распространенным выбором для поддержания постоянной двусторонней связи. Оно немедленно отправляет подробную информацию о зараженном хосте для профилирования и отслеживания. Появление CrystalRAT подчеркивает продолжающуюся профессионализацию киберпреступного андеграунда, где удобные сервисы снижают порог входа для проведения сложных атак, сочетающих финансовую кражу с психологическим преследованием.