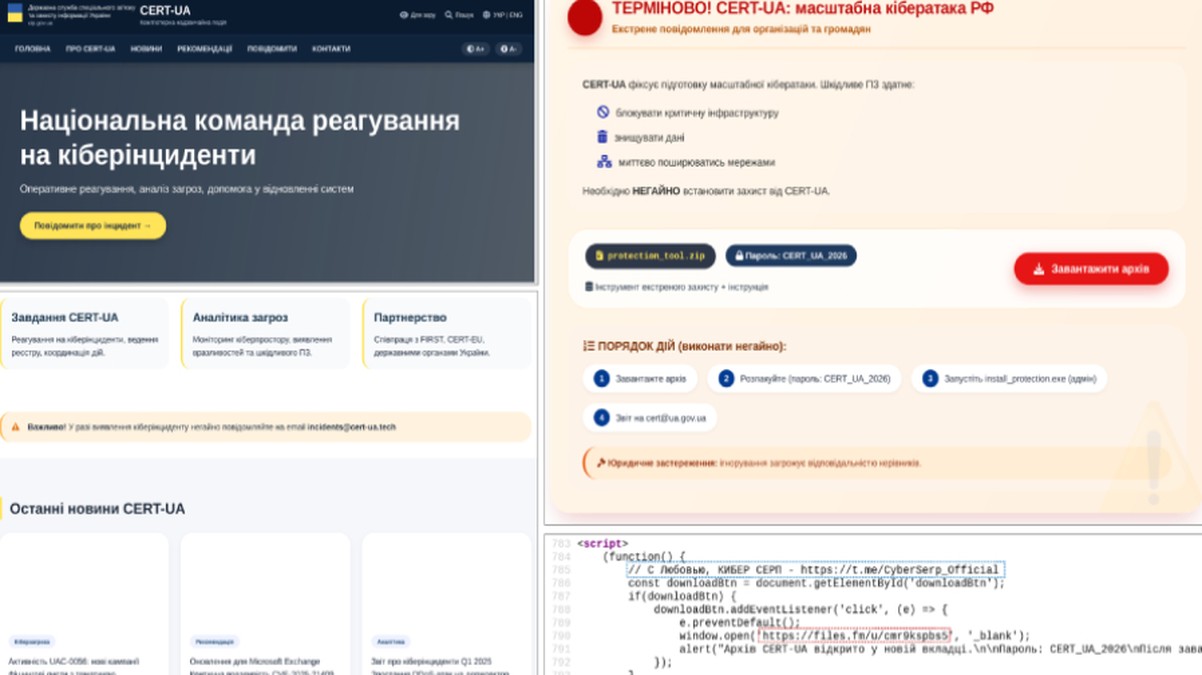

Команда реагирования на компьютерные инциденты Украины (CERT-UA) выпустила критическое предупреждение относительно сложной и масштабной фишинговой кампании, в рамках которой злоумышленники нагло выдают себя за национальное агентство кибербезопасности. Операция, приписываемая группе, отслеживаемой как UAC-0255, включала распространение инструмента удаленного администрирования (RAT), известного как AGEWHEEZE. Злоумышленники отправили волну вредоносных писем 26 и 27 марта 2026 года, выдавая себя за законные сообщения от CERT-UA. Письма содержали ZIP-архив, защищенный паролем — распространенную тактику для обхода автоматических сканеров безопасности электронной почты, который после открытия устанавливал вредоносное ПО AGEWHEEZE на системы жертв.

Масштаб этой кампании особенно тревожен: согласно первоначальным отчетам, вредоносные письма были отправлены примерно на миллион адресов. Выдача себя за доверенный национальный орган кибербезопасности, такой как CERT-UA, представляет собой значительную эскалацию тактик социальной инженерии. Маскируясь под источник авторитетной и критически важной информации по безопасности, злоумышленники dramatically increase the likelihood of recipients lowering their guard and interacting with the malicious payload. Использование архива, защищенного паролем, добавляет еще один уровень обмана, поскольку получатели могут поверить, что содержимое является конфиденциальным и требует дополнительного шага для защиты, тем самым обходя первоначальные подозрения и автоматические механизмы обнаружения.

AGEWHEEZE — это мощный троян удаленного доступа, способный предоставить злоумышленникам полный контроль над скомпрометированной системой. После установки он может извлекать конфиденциальные данные, развертывать дополнительное вредоносное ПО, регистрировать нажатия клавиш и обеспечивать постоянный бэкдор в корпоративные или государственные сети. Нацеливание на такой широкий список рассылки позволяет предположить, что целями кампании, вероятно, были широкомасштабный шпионаж, сбор учетных данных и создание крупного ботнета для будущих атак. Выбор выдачи себя за CERT-UA, особенно в текущем геополитическом контексте, указывает на тщательно просчитанную попытку использовать организационное доверие и состояние повышенной готовности внутри украинских и, возможно, международных структур, наблюдающих за регионом.

Этот инцидент подчеркивает несколько важных уроков для организационной кибербезопасности. Во-первых, он показывает, что ни одна организация, даже ведущий национальный CERT, не застрахована от того, чтобы ее личность использовали в фишинговых схемах. Обучение осведомленности о безопасности должно развиваться и включать предупреждения о сложной имитации внутренних и доверенных внешних агентств. Во-вторых, технические средства контроля безопасности электронной почты должны быть надежными, способными анализировать содержимое архивных файлов с помощью песочницы (sandboxing) или других передовых методов, даже если они защищены паролем. Наконец, организациям следует устанавливать и сообщать о четких, проверенных каналах для официальных сообщений CERT, чтобы сотрудники могли легко отличать законные предупреждения от злонамеренной имитации. Кампания UAC-0255 является stark reminder того, что в цифровую эпоху доверие само по себе стало основным вектором атаки.