На конференции RSA 2026 было озвучено суровое предупреждение, выделяющее фундаментальный и тревожный недостаток безопасности, встроенный в бурно развивающуюся экосистему больших языковых моделей (LLM). Речь идет о Model Context Protocol (MCP) — фреймворке, предназначенном для подключения LLM к внешним источникам данных и инструментам. Согласно презентации исследователя безопасности, MCP создает серьезные риски безопасности, которые носят архитектурный характер. Это означает, что они присущи самой его конструкции и не могут быть устранены с помощью традиционных патчей или обычных обновлений. Это открытие позиционирует MCP не как простой программный компонент с ошибками, а как фундаментальный уровень с системными уязвимостями, которые могут подорвать безопасность любого приложения ИИ, построенного на его основе.

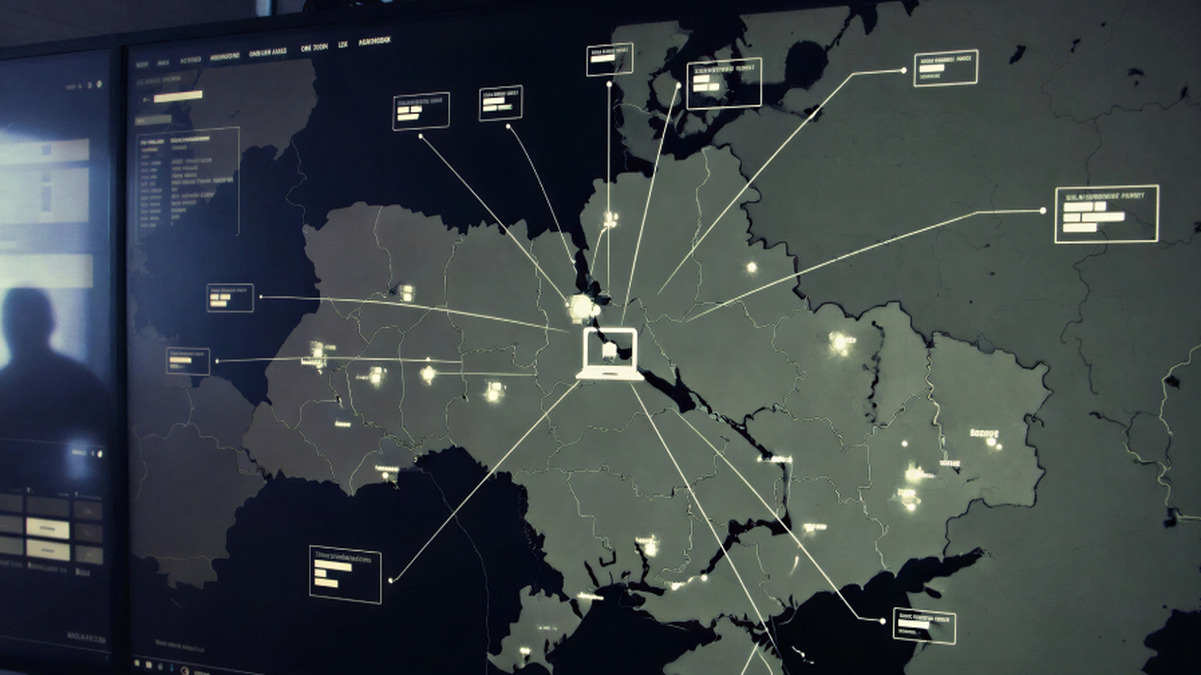

Суть проблемы заключается в основной функции MCP: разорвать изоляцию LLM и предоставить ей доступ к живым данным, API и вычислительным инструментам. Хотя эта возможность мощная, позволяя ИИ-ассистентам выполнять действия и получать информацию в реальном времени, она также резко расширяет поверхность атаки. Архитектурный риск проистекает из необходимости протокола аутентифицировать, авторизовывать и безопасно осуществлять взаимодействие между этими соединениями. Если сам фреймворк MCP или любой интегрированный сервер (источник инструментов или данных) будет скомпрометирован, он предоставит злоумышленнику прямой канал для манипулирования поведением LLM, хищения конфиденциальных данных, к которым у нее есть доступ, или использования ИИ в качестве плацдарма для дальнейших атак на подключенные системы. Это не дефект в конкретной строке кода, а риск, присущий самой модели доверенного шлюза.

Данная архитектурная уязвимость представляет собой смену парадигмы для безопасности ИИ. Традиционная кибербезопасность долгое время полагалась на модель «исправить и обновить» — когда уязвимость обнаружена, разрабатывается, распространяется и применяется патч. Эта модель неэффективна против рисков, заложенных в саму архитектуру. Нельзя «запатчить» философию проектирования. Смягчение угроз, связанных с MCP, требует принципиально иного подхода, сосредоточенного на надежных стратегиях реализации, таких как строгий контроль доступа по принципу наименьших привилегий для каждого инструмента, тщательная проверка и изоляция серверов MCP, всестороннее аудит-логирование всех взаимодействий модели с инструментами и подход zero-trust к соединениям, которые разрешено устанавливать LLM.

Последствия для предприятий, быстро внедряющих ИИ, серьезны. По мере того как организации интегрируют LLM через MCP в бизнес-процессы — подключая их к клиентским базам данных, внутренним коммуникациям и операционным технологиям — они могут невольно создавать новый, чрезвычайно чувствительный вектор атак. Перед сообществом безопасности теперь стоит задача разработки новых фреймворков для архитектуры ИИ-агентов, безопасной по design, где безопасность является не дополнением, а основополагающим принципом. Пока эти принципы не созреют и не будут приняты, бремя ложится на организации, которым необходимо проявлять максимальную осмотрительность, рассматривая каждое соединение MCP с той же серьезностью, что и общедоступный API, и понимая, что некоторыми рисками, в силу конструкции, можно только управлять, но никогда нельзя полностью устранить.