КИБЕРПРЕСТУПНИКИ МЕНЯЮТ ПРАВИЛА: КАК УБИЙЦЫ EDR ОБХОДЯТ ЗАЩИТУ БЕЗ ДРАЙВЕРОВ

Эксклюзивное расследование на основе данных ESET раскрывает шокирующую эволюцию инструментов хакеров. Так называемые "убийцы EDR" (Endpoint Detection and Response) больше не полагаются лишь на уязвимые драйверы. Они используют целый арсенал: от легальных антируткит-утилит до полностью драйверных методов, блокирующих связь систем безопасности. Это меняет всю картину кибербезопасности.

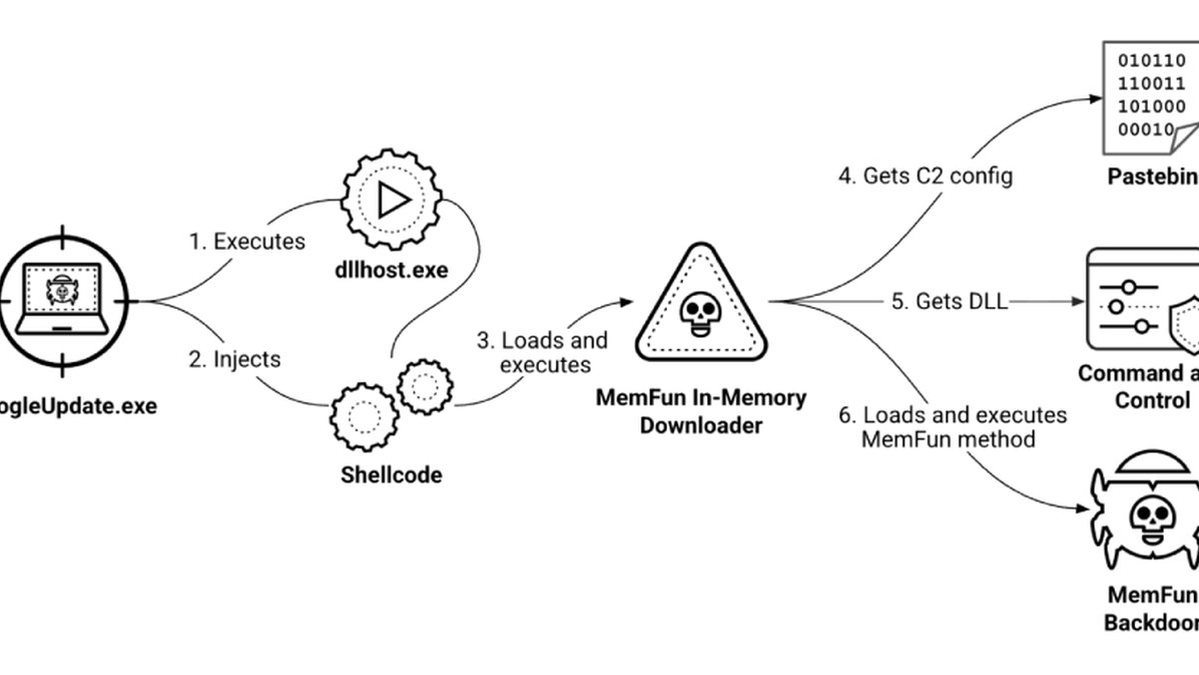

Атаки стали конвейерными. Злоумышленники сначала получают высокие привилегии, затем "убивают" EDR-защиту и лишь потом запускают вредоносное ПО, включая ransomware. Анализ почти 90 активных инструментов показывает: их поведение предсказуемо и стандартизировано, что и привлекает аффилированных лиц криминальных группировок. Фокуш сместился с поиска 0-day уязвимостей на эксплуатацию доверенного ПО.

"Привязка группы к конкретному драйверу — опасное заблуждение, — заявляет наш источник в исследовательском сообществе. — Мы наблюдаем кросс-платформенное повторное использование кода и быстрое переключение между методами. Атрибуция на этом поле стала минным полем". Эксплойты становятся товаром, а драйверные атаки идут параллельно с коммерциализированными, "закаленными" наборами.

Почему это касается каждого? Потому что фишинг-атака может привести не просто к утечке данных, а к полному параличу системы с помощью крипто-шифратора. Традиционная безопасность блокчейна и корпоративные файрволы бессильны, если EDR "усыплен" изнутри. Это прямая угроза критической инфраструктуре.

Ожидайте волну атак на промышленные объекты и финансовый сектор, где внедрение EDR считалось панацеей. Злоумышленники уже опережают защитников на целый тактический цикл.

Эра слепого доверия к системам мониторинга окончена.