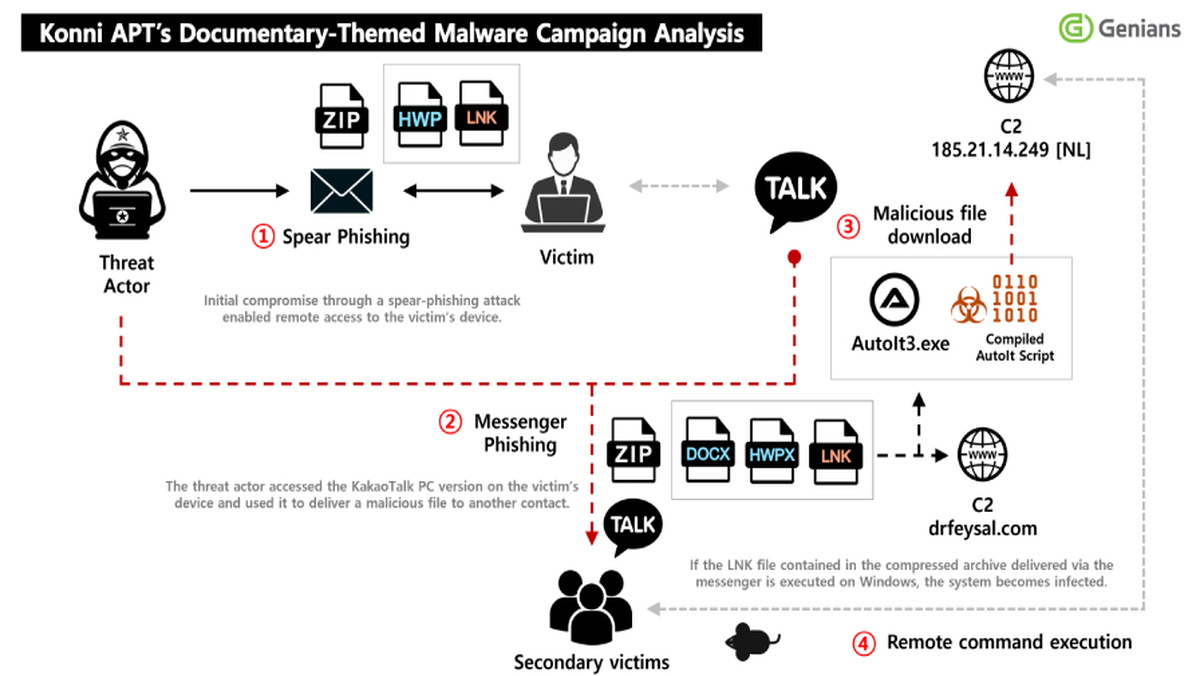

Зафиксирована деятельность северокорейской группировки угроз, отслеживаемой под именем Konni, которая проводит изощренную фишинговую кампанию. После компрометации целей злоумышленники используют доступ к популярному десктопному приложению KakaoTalk для распространения вредоносного ПО среди выбранных контактов жертвы. Согласно анализу южнокорейской компании Genians, занимающейся киберразведкой, первоначальным вектором атаки стало высокотаргетированное фишинговое письмо. Письмо было замаскировано под официальное уведомление о назначении получателя «лектором по правам человека в КНДР» — социально-инженерная приманка, призванная спровоцировать цель открыть вредоносное вложение.

После успешной фишинговой атаки жертву обманом заставляют запустить вредоносный файл ярлыка Windows (LNK), содержащийся в ZIP-архиве. Этот LNK-файл действует как загрузчик, извлекающий полезную нагрузку следующего этапа — трояна удаленного доступа (RAT), идентифицированного как EndRAT, с внешнего сервера. Для обеспечения устойчивости на зараженной системе вредоносное ПО создает запланированные задачи. В качестве финального шага маскировки оно отображает пользователю безобидный PDF-документ-приманку, скрывая вредоносную активность, происходящую в фоновом режиме. После установки операторы Konni сохраняли долгосрочное присутствие на конечной точке жертвы, в течение длительного времени похищая внутренние документы и конфиденциальную информацию.

Наиболее отличительной чертой кампании является ее механизм вторичного распространения. После закрепления в системе злоумышленники активно использовали скомпрометированное десктопное приложение KakaoTalk жертвы. Они выборочно отправляли вредоносные полезные нагрузки конкретным контактам в сети жертвы, эффективно превращая доверие, связанное со взломанным аккаунтом, в оружие для захвата новых целей. Этот метод представляет собой опасную эволюцию социальной инженерии, превращая жертву в невольного соучастника цепочки атаки. Genians отмечают, что это не первый случай, когда Konni злоупотребляет KakaoTalk; в кампании ноября 2025 года группа аналогичным образом использовала активные сессии чата для распространения вредоносного ПО через ZIP-архивы, одновременно используя украденные учетные данные Google для удаленной очистки Android-устройств жертв.

Эта многоэтапная атака подчеркивает продвинутую устойчивость и операционную безопасность северокорейских APT-групп. Используя легитимные, доверенные приложения, такие как KakaoTalk, для распространения (техника «живи за счет земли»), они значительно снижают уровень обнаружения и повышают успешность своей социальной инженерии. Сочетание кражи документов для сбора разведданных и использования скомпрометированных учетных записей для латерального перемещения подчеркивает стратегию двойного назначения, направленную как на шпионаж, так и на дальнейшее проникновение в сеть. Организациям, особенно тем, чьи интересы связаны с Корейским полуостровом или сферой прав человека, необходимо усилить защиту от высокотаргетированного фишинга и отслеживать аномальные исходящие коммуникации из корпоративных мессенджеров.