ЭКСКЛЮЗИВ: КИБЕРШПИОНЫ ВЗЛАМЫВАЮТ GITHUB, ЗАРАЖАЯ СОТНИ БИБЛИОТЕК PYTHON

Тихая кибервойна пришла в мир разработки. Новая волна атаки GlassWorm, получившая кодовое имя ForceMemo, использует украденные токены GitHub для скрытого внедрения вредоносного ПО в сотни репозиториев Python. Это не просто утечка данных — это целенаправленная диверсия в цепочке поставок программного обеспечения.

Злоумышленники, получив доступ к аккаунтам разработчиков, проводят коварную операцию: они перезаписывают историю git, добавляя обфусцированный код в ключевые файлы вроде setup.py и main.py, а затем принудительно отправляют изменения. Всё выглядит как легитимный коммит — сообщение, автор и дата сохранены. Жертва, запустившая pip install из заражённого репозитория, моментально активирует вредоносную нагрузку.

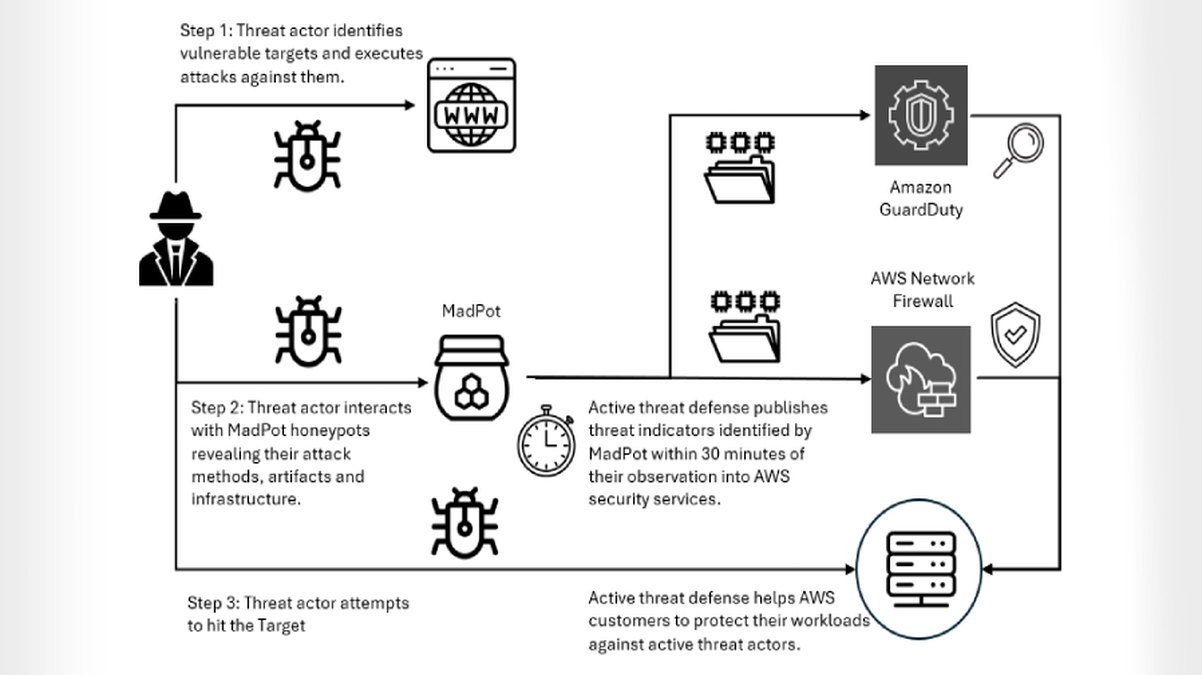

«Это новый уровень угрозы для кибербезопасности открытого исходного кода, — заявляет эксперт по безопасности цепочки поставок. — Атака использует социальную инженерию и доверие к платформе. Фишинг учетных данных привел к полному захвату аккаунтов». Инфраструктура управления и контроля (C2) атаки базируется в блокчейне Solana, что осложняет отслеживание. Интересно, что та же крипто-инфраструктура использовалась в предыдущих волнах, где вредоносный код скрывался с помощью невидимых символов Unicode.

Каждому, кто использует открытые библиотеки Python для веб-разработки, машинного обучения или анализа данных, стоит бить тревогу. Ваша безопасность блокчейна или приложения Django может быть скомпрометирована через зависимость, которой вы доверяли. Угроза использует уязвимости в самом процессе сотрудничества.

Ожидайте, что подобные атаки, использующие 0-day и сложные эксплойты для захвата репозиториев, участятся. Грань между обычным обновлением и скрытой диверсией стирается. Ваш код может быть уже заражен.