КИБЕРПРЕСТУПНИКИ ЗАХВАТЫВАЮТ ИНФРАСТРУКТУРУ РАЗРАБОТЧИКОВ: НОВАЯ ВОЛНА АТАКИ GLASSWORM ИСПОЛЬЗУЕТ 72 ВРЕДОНОСНЫХ РАСШИРЕНИЯ

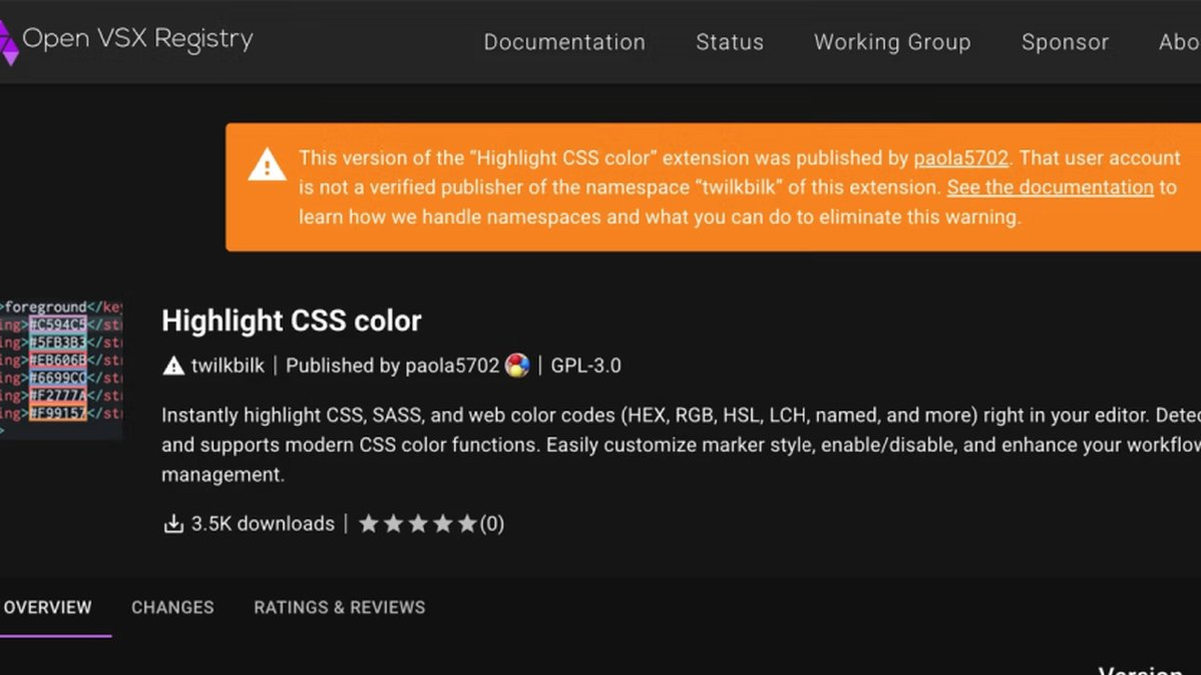

Эксперты по кибербезопасности бьют тревогу: обнаружена новая, чрезвычайно опасная эскалация в рамках кампании GlassWorm. Злоумышленники кардинально изменили тактику, превратив реестр Open VSX в мощный инструмент для цепной поставки вредоносного ПО. Теперь они злоупотребляют функциями «extensionPack» и «extensionDependencies», чтобы изначально безобидные пакеты позже, после установки доверия, тайно загружали смертоносные компоненты.

С января 2026 года выявлено не менее 72 новых вредоносных расширений, маскирующихся под популярные инструменты разработчика: линтеры, форматтеры, средства для ИИ-ассистентов вроде Clade Code. Цель — кража секретов, опустошение крипто-кошельков и превращение рабочих станций в прокси для других атак. Это прямая угроза безопасности блокчейна и личных активов.

«Это качественный скачок в сложности атаки на цепочку поставок, — заявил наш источник в отрасли. — Использование зависимостей делает угрозу почти невидимой для традиционных средств защиты. Уязвимость здесь — само доверие экосистемы».

Каждому, кто использует Open VSX или VS Code Marketplace, необходимо срочно провести аудит установленных расширений. Кампания GlassWorm уже несколько лет успешно обходит защиту, используя 0-day уязвимости в процессе рецензирования и фишинг среди разработчиков. Их последние эксплойты включают проверку локали системы и ротацию Solana-кошельков для скрытного управления.

Мы движемся к эре, где ни один компонент программного обеспечения не может быть слепо доверен. Ожидайте новые масштабные утечки данных из-за подобных изощренных атак. Цифровая экосистема строителей стала полем боя.