Сложная кампания кибершпионажа, предположительно государственно-спонсируемая и связанная с Китаем, с 2020 года систематически нацелена на военные организации по всей Юго-Восточной Азии. Отслеживаемая Palo Alto Networks Unit 42 под обозначением CL-STA-1087, операция демонстрирует высокую степень стратегического терпения и точности, фокусируясь на сборе разведданных, а не на массовой краже данных. Исследователи безопасности Лиор Рочбергер и Йоав Земах отметили, что злоумышленники целенаправленно искали высокочувствительные документы, связанные с военными возможностями, внутренней организационной структурой и деталями сотрудничества с западными вооруженными силами. Такой целевой подход соответствует признакам группы «продвинутой постоянной угрозы» (APT), для которой характерны долгосрочные скрытные операции, предназначенные для постоянного доступа к высокоценным целям.

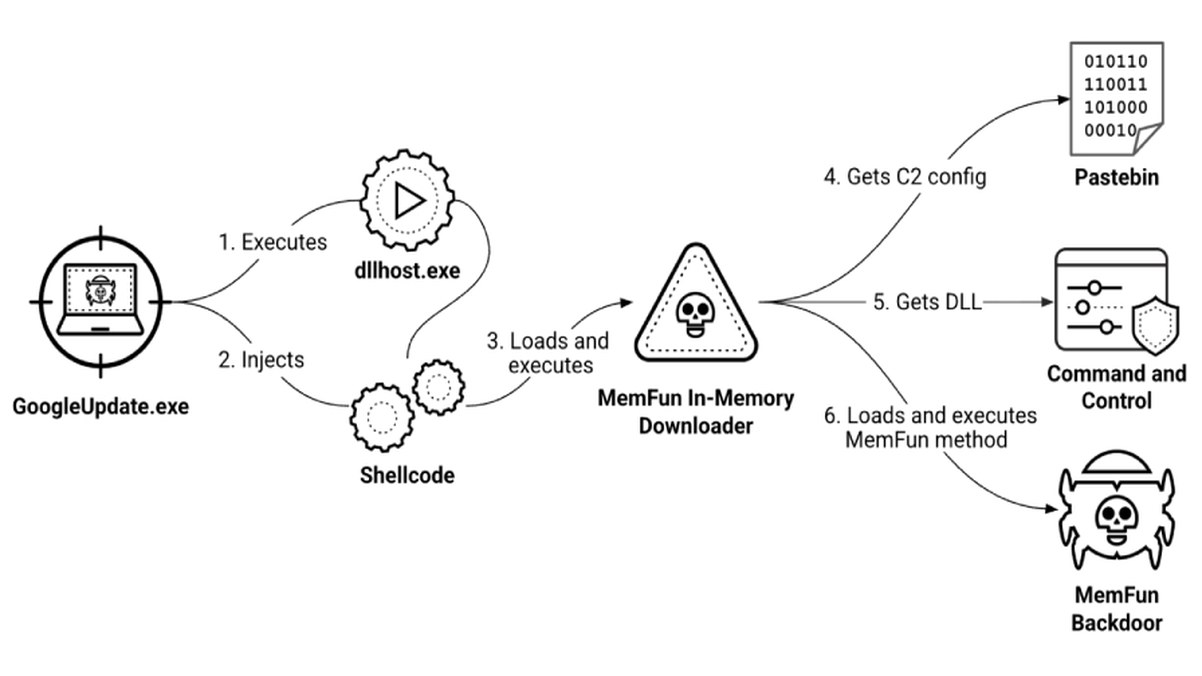

Техническое исполнение кампании раскрывает зрелого и скрытного злоумышленника. Исходный вектор заражения остается неясным, но исследователи обнаружили вторжение по подозрительной активности PowerShell. Этот скрипт был разработан, чтобы оставаться в спящем состоянии в течение шести часов, прежде чем установить обратное соединение (reverse shell) с управляющим сервером (C2), контролируемым атакующими. Основными инструментами, развернутыми в этой кампании, являются пользовательские бэкдоры под названиями AppleChris и MemFun, а также утилита для сбора учетных данных Getpass. Использование AppleChris особенно примечательно: разные версии бэкдора развертываются на скомпрометированных конечных точках после латерального перемещения по сети. Эта тактика помогает сохранять устойчивость и избегать обнаружения сигнатурными системами безопасности.

Действия злоумышленников внутри скомпрометированных сетей были продуманными. Помимо развертывания вредоносного ПО, они проводили обширный поиск конкретной конфиденциальной информации. Это включало официальные протоколы встреч, документацию совместных военных учений и детальные оценки операционных возможностей. Акцент на таком материале подчеркивает цель кампании: сбор стратегической разведки о региональной военной обстановке и международных оборонных партнерствах. Операционная инфраструктура, поддерживающая эти атаки, описывается как высокостабильная, что еще раз указывает на значительные ресурсы и планирование, стоящие за кампанией.

Эта длительная шпионская операция подчеркивает постоянные цифровые угрозы, с которыми сталкиваются государственные и военные структуры в геополитически чувствительных регионах. Использование пользовательского вредоносного ПО, стратегическое терпение и четкий акцент на сборе разведданных, а не на нарушении работы, указывают на хорошо оснащенного субъекта, связанного с государством. Для оборонных организаций и операторов критической инфраструктуры эта кампания служит важным напоминанием о необходимости надежного мониторинга сетей, поведенческой аналитики для обнаружения аномальной активности (например, спящих скриптов PowerShell) и стратегии глубокой эшелонированной обороны, выходящей за рамки традиционного сигнатурного обнаружения для противодействия таким продвинутым постоянным угрозам.