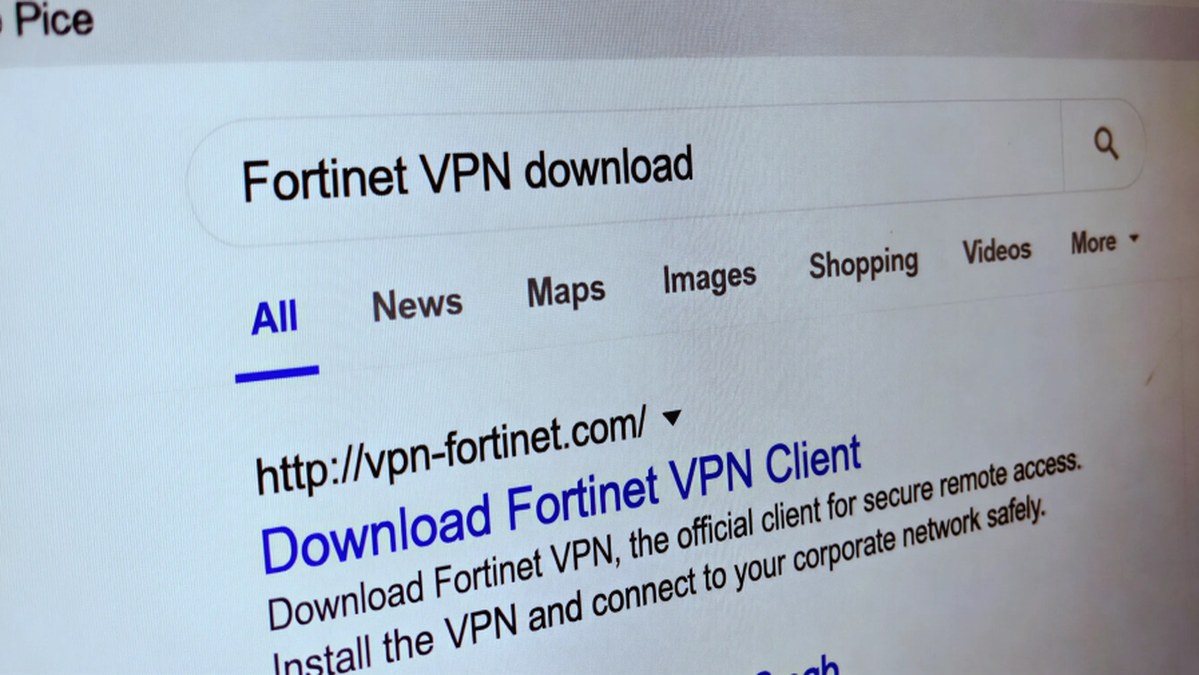

Компания Microsoft раскрыла детали изощренной кампании по краже учетных данных, которую приписывают группировке угроз Storm-2561. Операция использует методы SEO-отравления (поисковой оптимизации) для распространения поддельных клиентов виртуальной частной сети (VPN). По данным команд Microsoft Threat Intelligence и Microsoft Defender Experts, кампания перенаправляет пользователей, ищущих легитимное корпоративное программное обеспечение, на вредоносные ZIP-файлы, размещенные на контролируемых злоумышленниками веб-сайтах. Эти файлы развертывают цифрово подписанные трояны, которые маскируются под доверенные VPN-клиенты, одновременно собирая конфиденциальные VPN-учетные данные с системы жертвы. Microsoft впервые наблюдала эту активность в середине января 2026 года.

Группировка Storm-2561, активная как минимум с мая 2025 года, имеет задокументированную историю использования SEO-отравления для выдачи себя за популярных поставщиков программного обеспечения. Более ранние кампании, впервые задокументированные кибербезопасностной фирмой Cyjax, включали перенаправление пользователей, ищущих программное обеспечение таких компаний, как SonicWall, Hanwha Vision и Pulse Secure (ныне Ivanti Secure Access), в поисковой системе Bing. Пользователей направляли на поддельные сайты и обманом заставляли загружать установщики MSI, которые развертывали загрузчик вредоносного ПО Bumblebee. Последующая итерация атаки, раскрытая Zscaler в октябре 2025 года, была specifically нацелена на пользователей, ищущих VPN-программное обеспечение Ivanti Pulse Secure, распространяя троянизированный клиент через обманный домен ("ivanti-vpn[.]org"), предназначенный для кражи учетных данных.

Данная кампания подчеркивает критически важную тактику социальной инженерии: эксплуатацию доверия пользователей к рейтингам поисковых систем и устоявшимся программным брендам. Злоумышленники манипулируют результатами поиска, чтобы разместить свои вредоносные сайты на видных позициях, используя предположение пользователей о том, что первые результаты являются легитимными. Цепочка атаки дополнительно обеспечивается за счет злоупотребления доверенными платформами, в частности GitHub, который используется для размещения вредоносных установочных файлов. Репозиторий содержит ZIP-файл с установщиком MSI, который выглядит как легитимное VPN-программное обеспечение, но во время установки подгружает вредоносные DLL-файлы для облегчения кражи учетных данных.

Техническое выполнение включает многоэтапный процесс. Вредоносный установщик MSI, часто имеющий цифровую подпись для видимости доверия, является начальной полезной нагрузкой. После выполнения он подгружает вредоносный DLL-файл. Этот DLL отвечает за основную вредоносную функциональность: сбор сохраненных VPN-учетных данных с машины жертвы. Собранные данные затем эксфильтрируются на серверы, контролируемые злоумышленниками. Конечная цель остается неизменной во всех операциях Storm-2561: кража корпоративных VPN-учетных данных, которые могут обеспечить точку входа в корпоративные сети для дальнейшего проникновения, кражи данных или развертывания программ-вымогателей.

Организациям и частным лицам, ищущим корпоративное программное обеспечение, необходимо проявлять повышенную осторожность. Рекомендации по безопасности включают проверку URL-адресов загрузки программного обеспечения непосредственно на официальном сайте поставщика, осторожность в отношении результатов поиска, ведущих на незнакомые домены, и тщательную проверку цифровых подписей (хотя они также могут быть украдены или подделаны). Защитникам сетей следует отслеживать подозрительные исходящие соединения с конечных точек и внедрять белые списки приложений для предотвращения выполнения несанкционированных установщиков. Эта кампания является stark reminder того, что даже доверенные платформы и поисковые системы могут быть использованы в качестве оружия в цепочке атаки, что требует многоуровневого подхода к кибербезопасности.