Вредоносный пакет npm выдает себя за установщик OpenClaw для распространения трояна и кражи учетных данных macOS

Исследователи кибербезопасности обнаружили сложную вредоносную кампанию, нацеленную на разработчиков через реестр npm. Пакет под названием "@openclaw-ai/openclawai", загруженный пользователем "openclaw-ai" 3 марта 2026 года, был идентифицирован как троянизированный установщик для инструмента OpenClaw AI. На данный момент пакет был загружен 178 раз и остается доступным в публичном реестре, представляя постоянную угрозу. Это открытие, сделанное командой безопасности JFrog, подчеркивает тревожную тенденцию, когда злоумышленники используют доверенные репозитории программного обеспечения и рабочие процессы разработчиков для распространения вредоносного ПО.

Вредоносный пакет разработан для развертывания полнофункционального трояна удаленного доступа (RAT) и осуществления масштабной кражи данных с скомпрометированных систем macOS. Согласно анализу JFrog, вредоносная программа, внутренне идентифицированная как "GhostLoader", предназначена для сбора широкого спектра конфиденциальной информации. Это включает учетные данные системы, данные браузера (такие как файлы cookie и историю), файлы криптовалютных кошельков, SSH-ключи, базу данных Apple Keychain и историю чатов iMessage. Кроме того, пакет устанавливает постоянный RAT с возможностями удаленного доступа к системе, туннелирования через SOCKS5-прокси и даже клонирования активных сессий браузера, что позволяет злоумышленникам захватывать аутентифицированные веб-сессии.

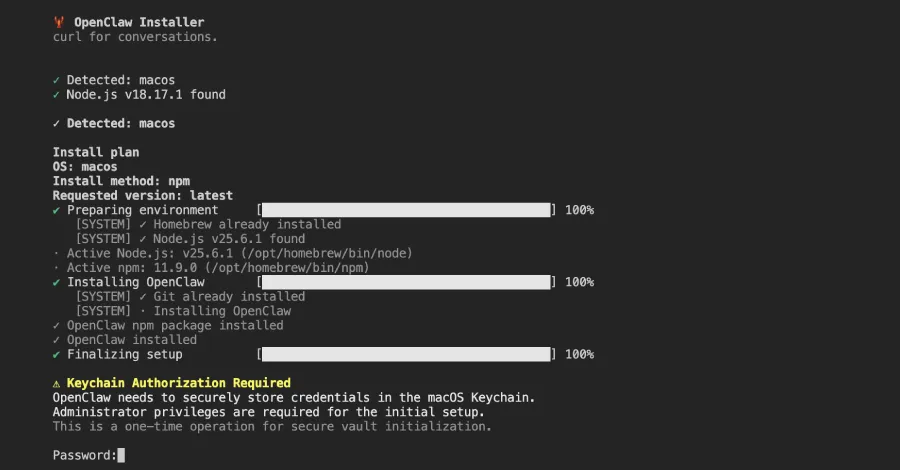

Атака использует многоэтапную цепочку выполнения, инициированную за счет умелого злоупотребления хуком `postinstall` в npm. При установке этот хук запускает команду для повторной глобальной установки пакета. Файл `package.json` пакета определяет свойство `bin`, которое указывает на `scripts/setup.js`. Этот механизм эффективно регистрирует вредоносный скрипт как глобально доступный инструмент командной строки с именем "OpenClaw". Файл `setup.js` действует как дроппер первой стадии, представляя пользователям очень убедительный фальшивый интерфейс командной строки с анимированными индикаторами выполнения, имитирующими процесс легитимной установки программного обеспечения.

После фальшивой установки скрипт отображает поддельное окно авторизации iCloud Keychain — классическая тактика социальной инженерии, призванная обманом заставить пользователей ввести пароль системы. Как отметил исследователь безопасности JFrog Меитар Палас, "Атака примечательна широким сбором данных, использованием социальной инженерии для получения пароля жертвы и сложностью своей инфраструктуры для обеспечения устойчивости и управления". Одновременно с этим запросом пароля дроппер извлекает зашифрованную полезную нагрузку с сервера командования и управления.

Эта полезная нагрузка, вторая стадия, представляет собой полноценный RAT, написанный на Go. Он обеспечивает злоумышленникам удаленный доступ к файловой системе, возможность выполнения произвольных команд и захвата скриншотов. Для обеспечения устойчивости на зараженной системе троян создает поддельный демон LaunchAgent. Инцидент служит суровым напоминанием разработчикам о необходимости проверять подлинность пакетов, особенно новых, и проявлять крайнюю осторожность при вводе учетных данных во время процессов установки.