Компания OpenClaw оперативно устранила критическую уязвимость, получившую название ClawJacked. Проблема в ядре системы позволяла вредоносному сайту через WebSocket подключиться к локальному ИИ-агенту и захватить над ним контроль. Данный эксплойт демонстрирует новые риски в сфере кибербезопасности, связанные с автономными агентами.

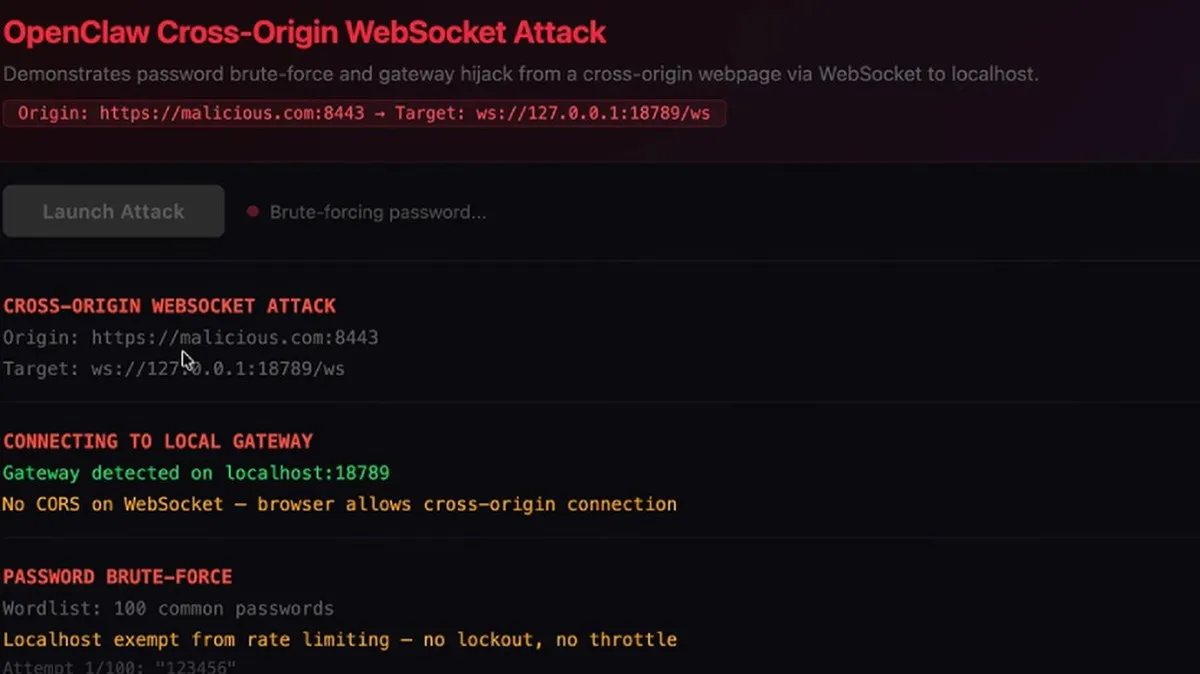

Атака возможна, если разработчик с запущенным локальным агентом посещает скомпрометированный сайт. Через фишинг или иную социальную инженерию жертва попадает на ресурс злоумышленника. Браузер не блокирует кросс-доменные WebSocket-соединения с localhost, что позволяет скрипту незаметно подключиться к шлюзу OpenClaw.

Ключевая проблема — излишнее доверие к локальным подключениям. Шлюз автоматически одобряет регистрацию новых устройств с localhost без ведома пользователя. В нормальных условиях требуется подтверждение операции. Эта логическая ошибка и стала основной уязвимостью.

Успешная атака могла привести к полному контролю над агентом. Злоумышленник получал возможность инициировать утечку данных, внедрить вредоносное ПО или даже запустить ransomware-атаку от имени скомпрометированного агента. Это создавало беспрецедентные риски.

Команда OpenClaw выпустила патч в течение суток после ответственного раскрытия информации. Пользователям настоятельно рекомендуется немедленно обновить ПО до версии 2026.2.25. Также необходимы регулярный аудит прав доступа агентов и строгий контроль нечеловеческих идентичностей.

Инцидент привлек внимание к безопасности блокчейна и крипто-интеграций, которые могут использовать подобные агенты. Широкий доступ агентов к корпоративным системам многократно увеличивает потенциальный масштаб ущерба в случае их взлома.

Эксперты отмечают, что подобные 0-day уязвимости в инфраструктуре ИИ-агентов становятся мишенью для хакеров. Растущая сложность экосистем требует более строгих мер безопасности на архитектурном уровне, чтобы предотвратить подобные сценарии в будущем.