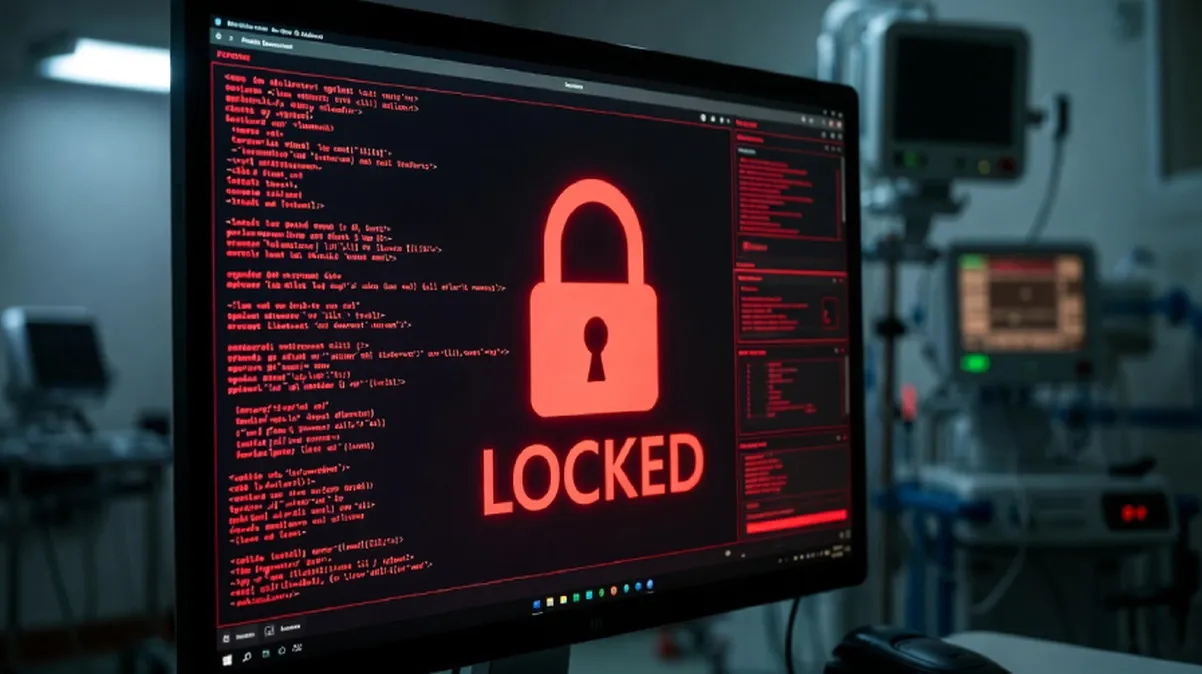

Группа Lazarus, связанная с КНДР, активно использует новое вредоносное ПО Medusa для проведения масштабных атак на организации в сфере здравоохранения на Ближнем Востоке и в США. По данным аналитиков кибербезопасности, атаки носят характер двойного вымогательства: злоумышленники не только шифруют данные, но и угрожают их публикацией в случае отказа от выплаты выкупа в криптовалюте.

Эксперты отмечают, что атаки начинаются с фишинговых рассылок, маскирующихся под официальные письма от государственных органов или партнёров. После проникновения в сеть злоумышленники используют несколько эксплойтов для повышения привилегий и горизонтального перемещения, выискивая критически важные серверы с медицинскими данными пациентов и финансовой отчётностью.

Обнаруженная уязвимость в одном из популярных средств удалённого администрирования, по-видимому, стала ключевым вектором для первоначального заражения. Несмотря на наличие заплатки, многие организации ещё не обновили программное обеспечение, что и использовала группа Lazarus.

После утечки данных хакеры требуют выкуп, транзакции которого отследить крайне сложно благодаря использованию анонимных криптокошельков и технологии блокчейн. Суммы требований, по предварительной информации, исчисляются миллионами долларов.

Специалисты предупреждают, что атаки носят целевой и хорошо подготовленный характер. Группа Lazarus традиционно финансирует свою деятельность за счёт киберпреступлений, а сектор здравоохранения является для них приоритетным из-за высокой критичности данных и готовности жертв платить для скорейшего восстановления работы.

Для защиты рекомендуется срочно установить все обновления безопасности, усилить контроль за фишинговыми письмами, внедрить сегментацию сетей и регулярно создавать резервные копии данных на изолированных носителях. Также крайне важно повышать осведомлённость сотрудников о методах социальной инженерии.