تم اكتشاف ثغرة أمنية حرجة في محرك Docker، تشكل خطراً جسيماً على البيئات المعتمدة على الحاويات. تم تعقب هذه الثغرة تحت معرف CVE-2026-34040 بتقييم مرتفع على مقياس CVSS يبلغ 8.8، وتسمح لمهاجم خبيث بتجاوز إضافات التفويض (AuthZ) المُهيأة في ظل ظروف محددة. يمكن لهذا التجاوز أن يمكن المهاجم من تنفيذ أوامر Docker غير مصرح بها، مما قد يؤدي إلى اختراق كامل لنظام المضيف الأساسي. تمثل هذه الثغرة تراجعاً أمنياً، حيث إنها ناتجة عن إصلاح غير مكتمل للثغرة السابقة CVE-2024-41110، وهي ثغرة ذات خطورة قصوى في نفس آلية إضافة التفويض التي تم الكشف عنها في يوليو 2024.

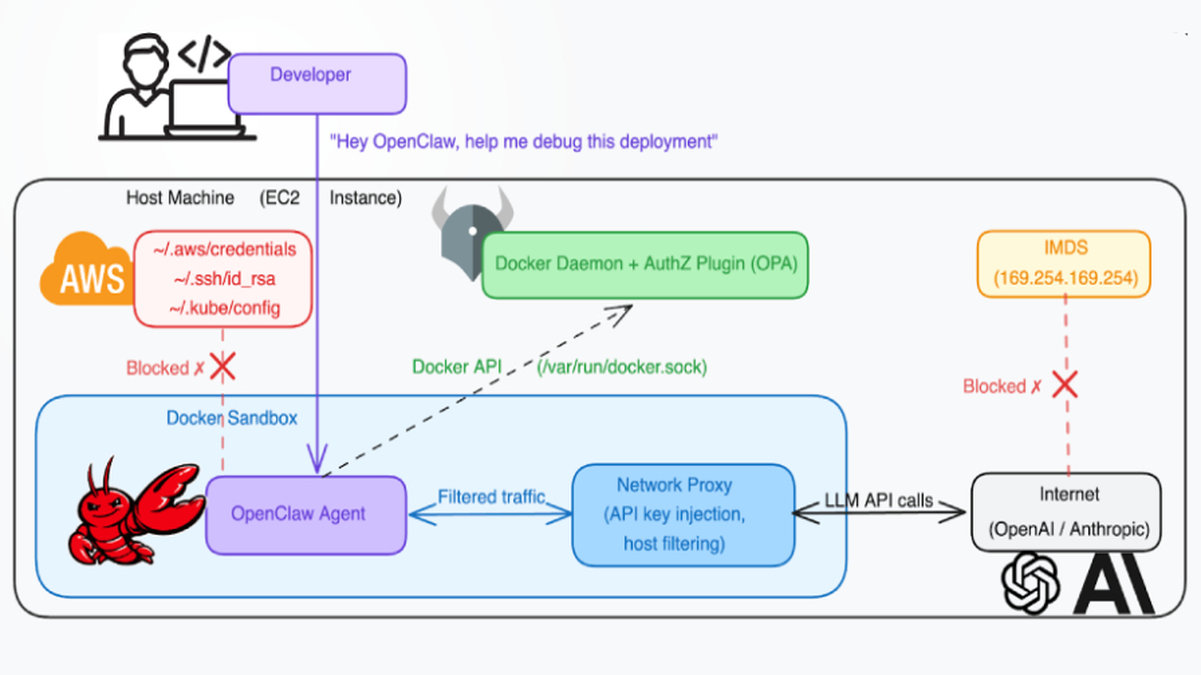

يكمن جوهر المشكلة في التفاعل بين معالجة طلبات واجهة برمجة تطبيقات Docker وإطار عمل إضافات التفويض. تم تصميم إضافات التفويض لاعتراض طلبات API والتحقق منها قبل تنفيذها، لفرض سياسات أمنية مخصصة. ترك التصحيح غير المكتمل للثغرة السابقة فجوة منطقية في سلسلة التحقق هذه. في ظل مجموعة محددة من الظروف لم يتم الكشف عن تفاصيلها العامة بعد، يمكن للمهاجم صياغة طلبات API تتجنب فحص إضافة التفويض تماماً. وهذا يسمح للأوامر التي كان يجب حظرها أو تقييدها بالمضي قدماً مباشرة إلى خادم Docker لتنفيذها.

تداعيات الاستغلال الناجح لهذه الثغرة خطيرة. من خلال تجاوز ضوابط التفويض، يمكن لمهاجم لديه وصول مبدئي إلى واجهة برمجة تطبيقات Docker تصعيد الامتيازات داخل بيئة الحاوية. أكثر النتائج حرجاً هي القدرة على تنفيذ أوامر على نظام تشغيل المضيف نفسه، وهو ما يتم تحقيقه غالباً عن طريق تحميل نظام ملفات المضيف داخل حاوية جديدة بامتيازات متصاعدة. وهذا يوفر مساراً مباشراً لسرقة البيانات الحساسة، أو نشر برامج ضارة مستمرة، أو التحرك لمهاجمة أنظمة أخرى على الشبكة. تتعرض المنظمات التي تستخدم محرك Docker في بيئات متعددة المستأجرين أو حيث يتم تعريض واجهة برمجة التطبيقات الخاصة بـ Docker لمستوى من الوصول غير الموثوق به لخطر متزايد.

أصدرت Docker تصحيحات لمعالجة هذه الثغرة بشكل كامل. يُحث فرق الأمن على إعطاء الأولوية لتحديث جميع تثبيتات محرك Docker إلى أحدث الإصدارات المصححة على الفور. كخطوة تخفيف حرجة، يجب على المسؤولين أيضاً مراجعة وتقييد الوصول إلى مقبس خادم Docker وواجهة برمجة التطبيقات الخاصة به، والتأكد من عدم تعريضه لشبكات أو مستخدمين غير مصرح لهم. علاوة على ذلك، يوصى بإجراء مراجعة شاملة لسجلات الحاويات والمضيف لأي نشاط غير طبيعي بعد الكشف عن ثغرة CVE-2024-41110، حيث إن محاولات الاستغلال الموجهة للثغرة الأصلية قد تكون استفادت من نفس ناقل التصحيح غير المكتمل. يؤكد هذا الحادث على الأهمية البالغة لإجراء اختبارات ارتدادية شاملة عند تصحيح الآليات الأمنية المعقدة في برامج البنية التحتية الأساسية.