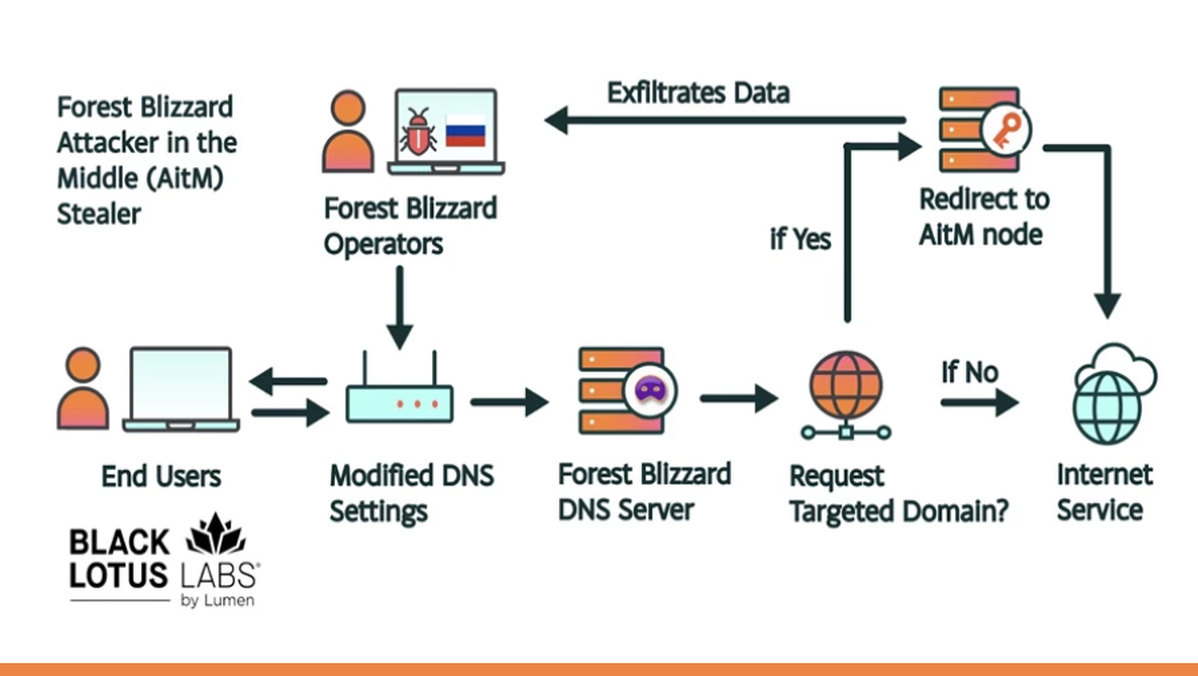

تم التعرف على مجموعة التهديد المستمر المتقدم (APT) المدعومة من الدولة الروسية والمعروفة باسم APT28، والتي تُتتبع أيضاً تحت اسم Forest Blizzard، على أنها الجاني وراء حملة تجسس إلكتروني معقدة وواسعة النطاق. منذ مايو 2025 على الأقل، كانت المجموعة تقوم بشكل منهجي باختراق موجهات المكاتب الصغيرة / المكاتب المنزلية (SOHO) غير الآمنة، primarily من مصنعي MikroTik و TP-Link. الهدف من الحملة هو اختطاف إعدادات نظام أسماء النطاقات (DNS) للأجهزة، مما يحولها بشكل فعال إلى بنية تحتية خبيثة تحت سيطرة المهاجمين. ثم يتم استخدام هذه البنية التحتية لإعادة توجيه المستخدمين المطمئنين إلى خوادم يتحكم فيها الخصم، مما يسهل سرقة بيانات الاعتماد والمراقبة.

تمثل حملة الاستغلال واسعة النطاق هذه، التي أطلق الباحثون الأمنيون عليها اسمًا رمزيًا، تطورًا كبيرًا في تكتيكات APT28. من خلال استهداف أجهزة حافة الشبكة من مستوى المستهلك، تتجاوز المجموعة أطر الأمان المؤسسية التقليدية. غالبًا ما يتم التغاضي عن هذه الموجهات في الوضع الأمني، حيث تعمل بشكل متكرر على برامج ثابتة قديمة مع ثغرات أمنية معروفة وكلمات مرور افتراضية ضعيفة. بمجرد اختراقها، تقوم APT28 بتعديل إعدادات خادم DNS. وبالتالي، عندما يحاول المستخدمون على الشبكة زيارة مواقع ويب شرعية، يتم إعادة توجيه حركة مرورهم بصمت إلى مواقع ضارة تحاكي الموقع الأصلي مصممة لجمع بيانات تسجيل الدخول أو إلى خوادم تعترض اتصالاتهم وتتلاعب بها.

يؤكد الطابع العالمي للحملة على تحول استراتيجي نحو الاستفادة من تقنيات "العيش على الأرض" داخل البنية التحتية للشبكة. بدلاً من نشر البرامج الضارة المخصصة مباشرة على نقاط النهاية المستهدفة، تقوم APT28 بتسليح الأجهزة التي تسهل الاتصال بالإنترنت. توفر هذه الطريقة لها موطئ قدم مستمر، وتسمح باعتراض حركة المرور عبر جميع الأجهزة على الشبكة المحلية، ويمكن أن يكون من الصعب جدًا اكتشافها للمستخدم العادي أو حتى الشركات الصغيرة بدون أمان تكنولوجيا المعلومات المخصص. تعمل الموجهات المختطفة بشكل أساسي كرجل في الوسط (MitM) سري، مما يمكن من التجسس على مجموعة واسعة من الضحايا الذين تمر حركة مرورهم عبرها.

تداعيات هذه الحملة خطيرة على الأمن السيبراني لكل من الأفراد والمنظمات. يعني DNS المخترق أنه حتى اتصالات HTTPS المشفرة يمكن إفسادها إذا تم خداع المستخدمين للاتصال بمواقع احتيالية. من المرجح أن تدعم هذه الحملة عمليات جمع intelligence أوسع، تستهدف الكيانات الحكومية والمنظمات غير الحكومية والشركات على مستوى العالم. يُحث المدافعون على مراجعة أمان موجهات SOHO الخاصة بهم على الفور، وتطبيق كلمات مرور قوية وفريدة، وتعطيل ميزات الإدارة عن بُعد، وتطبيق تحديثات البرامج الثابتة باجتهاد. يعد هذا الحادث تذكيرًا حاسمًا بأن البنية التحتية للشبكة نفسها هي هدف رئيسي ويجب تضمينها في بروتوكولات تأمين شاملة.