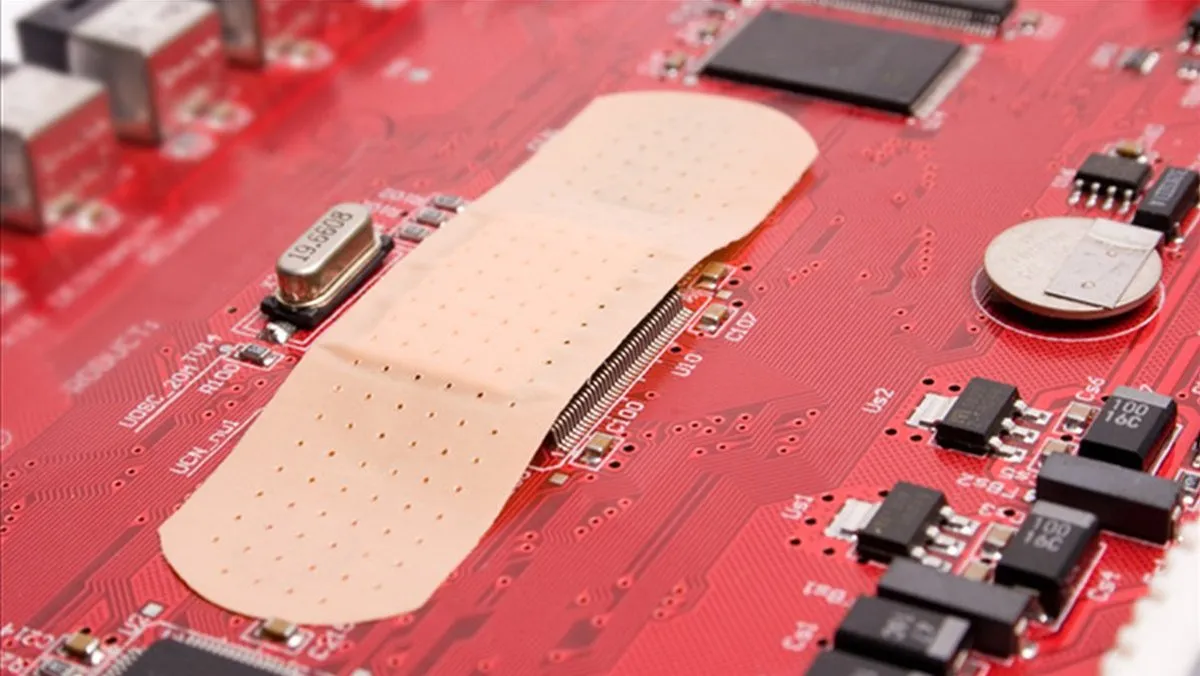

يستغل نوع جديد ومتطور من برامج الفدية، يُطلق عليه اسم "إنترلوك"، ميزة شرعية في نظام ويندوز مصممة لتحقيق التوافق بين الأنظمة لتجاوز دفاعات الأمان وتعطيل آليات الحماية الحرجة. وفقًا لتقرير مفصل من شركة الأمن السيبراني هالسيون، فإن البرنامج الضار يساء استخدامه لبنية COM (نموذج كائن المكون) وDCOM (نموذج كائن المكون الموزع) في ويندوز—وهي ميزة معمارية أساسية تسمح لمكونات البرامج بالتواصل. من خلال استغلال عملية النظام الموثوقة هذه، يمكن لـ "إنترلوك" تنفيذ تعليمات برمجية خبيثة بصلاحيات مرتفعة، محولاً بشكل فعال قدرة أساسية في ويندوز ضد أدوات الأمان نفسها المصممة لحماية النظام. تمثل هذه التقنية تطورًا كبيرًا في أساليب برامج الفدية، متجاوزة الاستغلال التقليدي للثغرات إلى تسليح وظائف نظام التشغيل الأساسية.

تبدأ سلسلة الهجوم بنشر حمولة برنامج الفدية، التي تسعى على الفور إلى إرساء الاستمرارية وشل التدابير الدفاعية. يستهدف "إنترلوك" على وجه التحديد العمليات المرتبطة بمنصات كشف الاستجابة للنقاط الطرفية (EDR) وبرامج مكافحة الفيروسات وحلول النسخ الاحتياطي، ويقوم بإنهائها. إن قدرته على العمل عبر DCOM مقلقة بشكل خاص، لأن هذا يسمح لبرنامج الفدية بتنفيذ أوامر عن بُعد أو محليًا تحت غطاء نشاط النظام الشرعي، مما يجعل الكشف بواسطة أدوات التحليل السلوكي أكثر صعوبة. علاوة على ذلك، يستخدم برنامج الفدية خوارزميات تشفير قوية لقفل الملفات ويضيف امتدادًا مخصصًا، متبعًا نموذج الابتزاز المزدوج حيث يتم التهديد بنشر البيانات المسروقة علنًا ما لم يتم دفع فدية.

يسلط هذا الاستغلال لـ COM/DCOM الضوء على اتجاه متزايد حيث يعتمد الجهات الفاعلة الخبيثة بشكل متزايد على "العيش على الأرض" باستخدام أدوات وعمليات النظام المضمنة والموثوقة. هذا النهج، المعروف باسم "العيش على الأرض" (LotL)، يقلل من الحاجة إلى برامج ضارة مخصصة قد يتم اكتشافها من خلال التواقيع ويسمح للهجمات بالاندماج مع النشاط الإداري العادي. بالنسبة للمدافعين، هذا يعني أن الكشف التقليدي القائم على المؤشرات غير كافٍ. يجب على فرق الأمن تعزيز المراقبة للاستخدام غير الطبيعي لأدوات إدارة النظام، وباورشل، وWMI، والآن تفاعلات COM/DCOM. إن تجزئة الشبكة وسياسات التحكم الصارمة في التطبيقات أمران بالغا الأهمية للحد من الحركة الجانبية التي يمكن أن يحققها مثل هذا البرنامج الضار بمجرد دخوله الشبكة.

لتخفيف المخاطر التي يشكلها "إنترلوك" والتهديدات المماثلة، يُنصح المؤسسات باعتماد وضع أمني متعدد الطبقات. يشمل ذلك تنفيذ حماية قوية للنقاط الطرفية مع قدرات الكشف السلوكي، وإنفاذ مبدأ الامتياز الأدنى لتقييم الاستخدام غير الضروري لمكونات النظام القوية، والحفاظ على نسخ احتياطية شاملة وغير متصلة بالشبكة. يظل التدريب المنتظم على التوعية الأمنية للموظفين لمنع التصيد الاحتيالي الأولي أو نواقل الاختراق الأخرى أمرًا بالغ الأهمية. يؤكد باحثو هالسيون أن فهم ومراقبة الاستخدام الشرعي لـ COM/DCOM داخل البيئة أصبح الآن ضروريًا للتمييز بين العمليات العادية وهجوم برنامج فدية خفي قيد التنفيذ.