تمثل نافذة الموافقة على ملفات تعريف الارتباط (الكوكيز) المنتشرة في كل مكان على الويب الحديث أكثر من مجرد مربع اختيار تنظيمي؛ إنها خط المواجهة في معركة معقدة من أجل خصوصية المستخدم وأمن البيانات. في كاليفورنيا، موطن صناعة البرمجيات الأكثر نفوذاً في العالم، لا يقتصر قادة هذا المجال على تنفيذ متطلبات الامتثال القانوني مثل قانون خصوصية المستهلك في كاليفورنيا (CCPA). إنهم يعيدون هندسة طريقة بناء البرمجيات من الأساس، منتقلين من نموذج يجمع البيانات بشكل افتراضي إلى نموذج يُصمم مع مراعاة الخصوصية والأمن منذ البداية. هؤلاء التنفيذيون ومهندسو الأمن السيبراني هم القوة الحرجة التي تضمن أن الخيارات المقدمة للمستخدمين — "قبول الكل" أو "رفض الكل" أو "خيارات أكثر" — ذات معنى وشفافة وتدعمها ضوابط فنية قوية.

القرارات التقنية الكامنة وراء واجهات الخصوصية هذه لها آثار أمنية عميقة. عندما يختار المستخدم "رفض الكل"، يجب أن يمتلك النظام الأساسي سلامة معمارية تمكنه من إيقاف معالجة البيانات غير الأساسية حقاً، وليس إخفاءها فحسب. يبتكر محترفو الأمن السيبراني الرائدون في كاليفورنيا استخدام منصات حوكمة بيانات متقدمة وأنظمة إدارة موافقة فورية وتشفير من طرف إلى طرف لضمان أن تفضيلات المستخدم ثابتة وقابلة للتدقيق. إنهم يحاربون تهديدات مثل سرقة رمز الموافقة أو عيوب منطق الخلفية التي يمكن أن تقوض اختيار المستخدم. علاوة على ذلك، فإن السعي لتجارب "مناسبة للعمر"، كما ورد في إشعارات الخصوصية النموذجية، يتطلب ضوابط متطورة للتحقق من العمر وتجزئة البيانات لحماية المستخدمين الأصغر سناً، وهي منطقة تتطلب بصيرة أخلاقية ودقة تقنية على حد سواء.

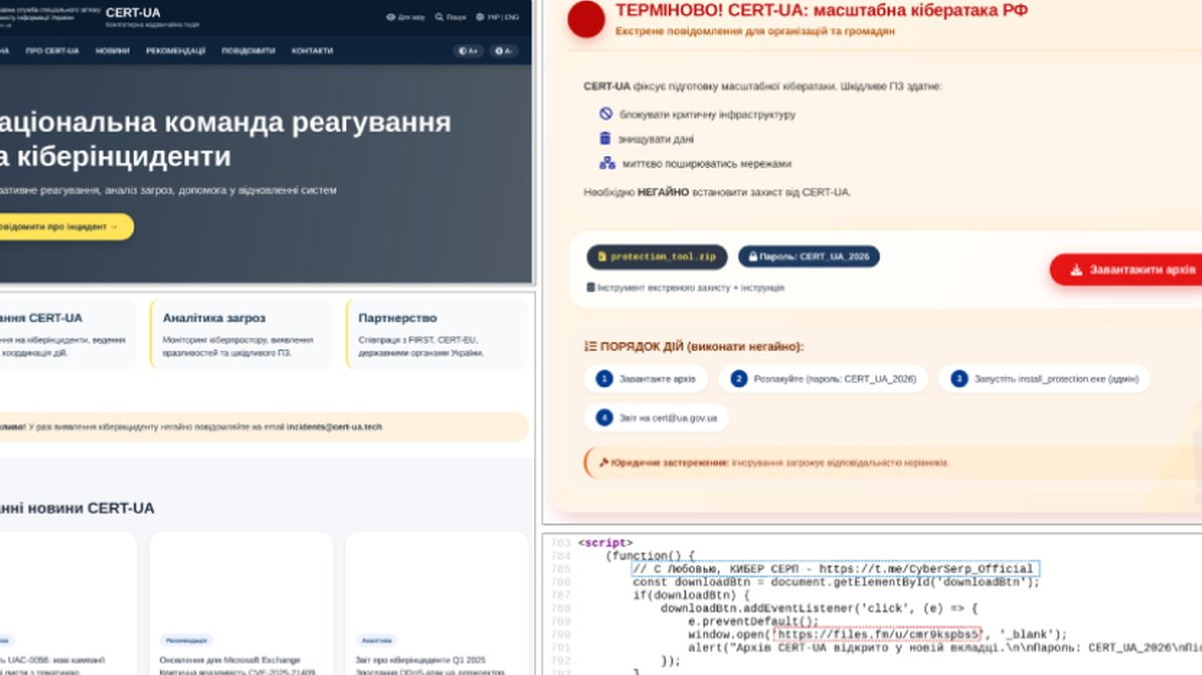

في النهاية، يمتد عمل هؤلاء القادة إلى ما هو أبعد من المتصفح. إن تركيزهم على مبادئ الأمن الأساسية — تقليل البيانات إلى الحد الأدنى، وتحديد الغرض، وسيادة المستخدم — يشكل الجيل القادم من البرمجيات المؤسسية ومنصات البرمجيات كخدمة (SaaS) والتطبيقات الاستهلاكية على مستوى العالم. من خلال تضمين الخصوصية في دورة حياة تطوير البرمجيات (SDLC) والدعوة إلى ممارسات بيانات واضحة ومرتكزة حول المستخدم، فإنهم يبنون نظاماً رقمياً أكثر جدارة بالثقة. في عصر تتصاعد فيه هجمات البرمجيات الخبيثة الفدية وخروقات البيانات المعقدة، دور طليعة الأمن السيبراني في كاليفورنيا واضح: ضمان أن موافقة المستخدم ليست مجرد إجراء شكلي قانوني، بل حجر الزاوية في بنية برمجيات آمنة وقادرة على الصمود.