شهد مشهد تهديد برامج الفدية تطوراً عميقاً وخطيراً. فما بدأ كمشروع إجرامي مباشر نسبياً، تحول إلى خطر أعمال متعدد الأوجه ومعقد قادر على شل البنية التحتية الحيوية والإضرار المباشر بالرفاهية العامة. هجوم فبراير 2026 على المركز الطبي بجامعة ميسيسيبي (UMMC) هو توضيح صارخ لهذا الواقع الجديد. أجبر الحادث على إيقاف نظام السجلات الصحية الإلكترونية "إيبيك" عبر 35 عيادة وأكثر من 200 موقع للرعاية الصحية عن بُعد، مما أدى إلى إلغاء مواعيد العلاج الكيميائي وتأجيل العمليات الجراحية. أدى هذا إلى العودة القسرية إلى سير العمل الورقية، مما يظهر أن التكلفة النهائية لهجوم الفدية يتحملها غالباً المرضى والمواطنون. مركز UMMC ليس حالة شاذة؛ تشير البيانات إلى أنه في عام 2025، تعرض 93٪ من منظمات الرعاية الصحية الأمريكية لهجوم إلكتروني واحد على الأقل، حيث أبلغ 72٪ عن حوادث عطلت رعاية المرضى مباشرة.

يمتد هذا الشلل التشغيلي إلى ما هو أبعد من الرعاية الصحية. قطاعا التصنيع والمالية هما أيضاً أهداف رئيسية. في حادث متزامن في فبراير 2026، تعرضت شبكة معالجة المدفوعات "بريدج باي" لهجوم ببرنامج فدية أوقف واجهات برمجة التطبيقات (APIs) والمحطات الطرفية الافتراضية وصفحات الدفع الخاصة بها بالكامل، مما عطل المعاملات المالية على نطاق واسع. على مستوى الصناعة، ارتفعت هجمات برامج الفدية المعلنة علناً بنسبة 49٪ على أساس سنوي في عام 2025، لتصل إلى 1174 حادثاً مؤكداً. عندما تتوقف المستشفيات عن العلاج، وتجمد المؤسسات المالية المعاملات، وتغلق المصانع خطوط الإنتاج، تتوقف برامج الفدية عن كونها مجرد مشكلة تقنية وتؤسس نفسك كتهديد مباشر وملموس لاستمرارية الأعمال والأمن الاقتصادي الوطني.

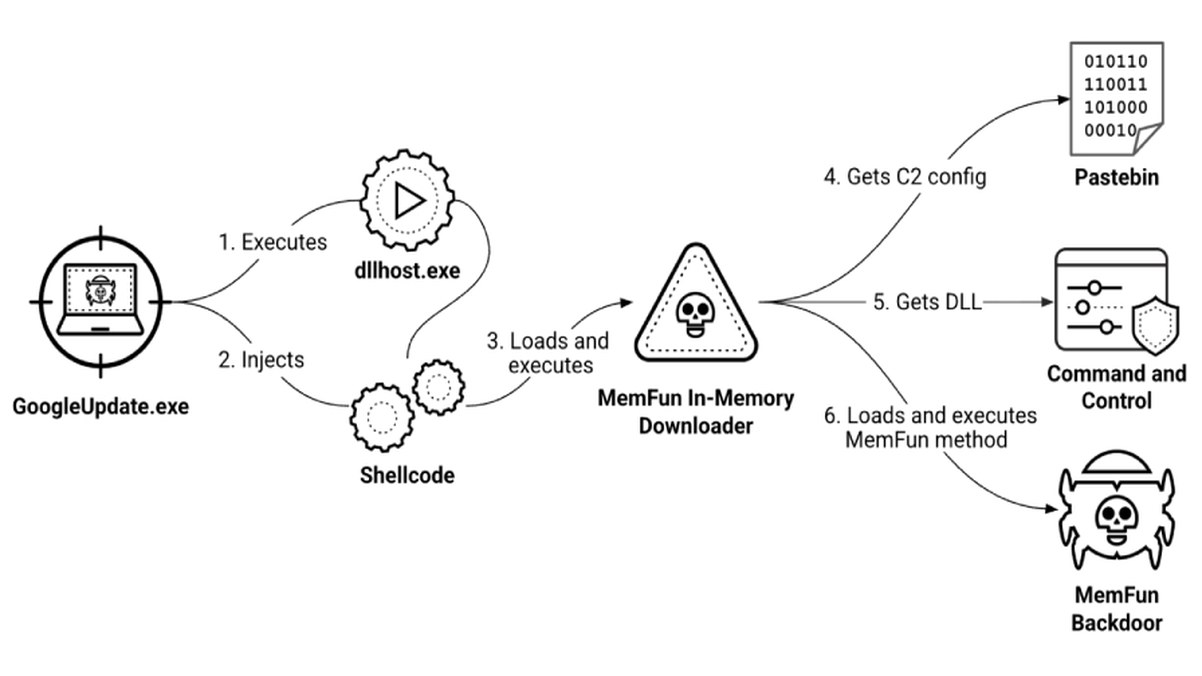

هجوم برنامج الفدية الحديث يختلف تماماً عن أسلافه. كانت برامج الفدية المبكرة تعمل على نموذج "الرش والعناء" البسيط، باستخدام حملات تصيد موسعة لتشفير الملفات وطلب دفعة واحدة مقابل مفتاح فك التشفير. هجمات اليوم هي ضربات دقيقة. فهي تتضمن استطلاعاً مكثفاً، والتحرك الجانبي داخل الشبكات، واستخراج البيانات الحساسة بشكل منهجي قبل حتى بدء التشفير. وهذا يتيح نموذج "الابتزاز المتعدد": لا يطالب المهاجمون بفدية لفتح الأنظمة فحسب، بل يهددون أيضاً بتسريب البيانات المسروقة أو بيعها علناً، مما يطبق الضغط من زوايا متعددة. وقد يكثفون الهجوم أكثر من خلال شن هجمات الحرمان من الخدمة الموزعة (DDoS) ضد المواقع الإلكترونية العامة للضحية لزيادة الإلحاح وإثبات القدرة.

يغذي هذا التطور احتراف الجرائم الإلكترونية، الذي يتجلى في صعود نموذج "برنامج الفدية كخدمة" (RaaS). تخفض منصات RaaS عتبة الدخول، مما يسمح للمجرمين الأقل تقنية بشن هجمات معقدة باستخدام أدوات وبنى تحتية مستأجرة من مطورين ماهرين. يُظهر تسريب "كود كلود" الأخير المستخدم لنشر برامج سرقة المعلومات على GitHub كيف يستمر المهاجمون في تسليح الأدوات والمنصات الجديدة. علاوة على ذلك، فإن الارتفاع الكبير في هجمات التصيد باستخدام رمز الجهاز—والمقدر بـ 37 ضعفاً مع انتشار الأدوات الجديدة—يظهر ابتكارهم الذي لا هوادة فيه في تقنيات الوصول الأولي. هذه التطورات تعني أن المنظمات من جميع الأحجام والقطاعات أصبحت الآن في مرمى نظام إجرامي مرن وقادر على التكيف.

تتطلب الدفاع ضد هذا التهديد المتطور استراتيجية متطورة بنفس القدر. يتجاوز ذلك الدفاع التقليدي عن المحيط، حيث يجب على المنظمات تبني موقف أمني استباقي يقوده الذكاء. وهذا يشمل تنفيذ حلول قوية للنسخ الاحتياطي للبيانات والتخزين الثابت، وتمكين حماية متقدمة مثل "حماية المكدس المعززة بالأجهزة في وضع النواة" في Windows 11، وإجراء تدريب صارم للموظفين لمكافحة التصيد المعقد. كما تشير تحذيرات مكتب التحقيقات الفيدرالي (FBI) من تطبيقات الهواتف المحمولة الصينية بسبب مخاطر الخصوصية، فإن إدارة مخاطر سلسلة التوريد والجهات الخارجية أمر بالغ الأهمية أيضاً. في النهاية، المرونة هي المفتاح. يجب أن تفترض المنظمات حدوث اختراق وتطوير خطط استجابة للحوادث شاملة تعطي الأولوية للحفاظ على العمليات الأساسية، كما يظهر في الحاجة إلى إزالة البرامج الضارة بسرعة وفعالية. الهدف لم يعد منع الإصابة فحسب، بل تقليل التأثير التشغيلي ومنع المهاجمين من الحصول على النفوذ الذي يسعون إليه من خلال تكتيكات الابتزاز المتعددة.