تمكنت مجموعة متطورة من القراصنة المدعومين من دولة كوريا الشمالية من تضمين شفرة خبيثة في حزمة برمجيات مستخدمة على نطاق واسع، مما يعرض آلاف الشركات الأمريكية للخطر. وفقًا لتقرير من شبكة CNN يستشهد بباحثي أمن إلكتروني ومسؤولين أمريكيين، يُعتقد أن هذا الهجوم واسع النطاق على سلسلة توريد البرمجيات هو مقدمة لحملة كبرى لسرقة العملات المشفرة. البرمجيات المختلقة، والتي لم يتم الإعلان عن اسمها علنًا في التقارير الأولية، تستخدمها شركات عبر قطاعات متنوعة للعمليات الحيوية، مما يمنح المهاجمين موطئ قدم واسعًا وخفيًا داخل الشبكات المؤسسية. يؤكد هذا الحادث على التهديد المتصاعد الذي تشكله وحدات كوريا الشمالية الإلكترونية، التي تتركز بشكل متزايد على الجرائم المالية لتمويل عمليات النظام وتجاوز العقوبات الدولية.

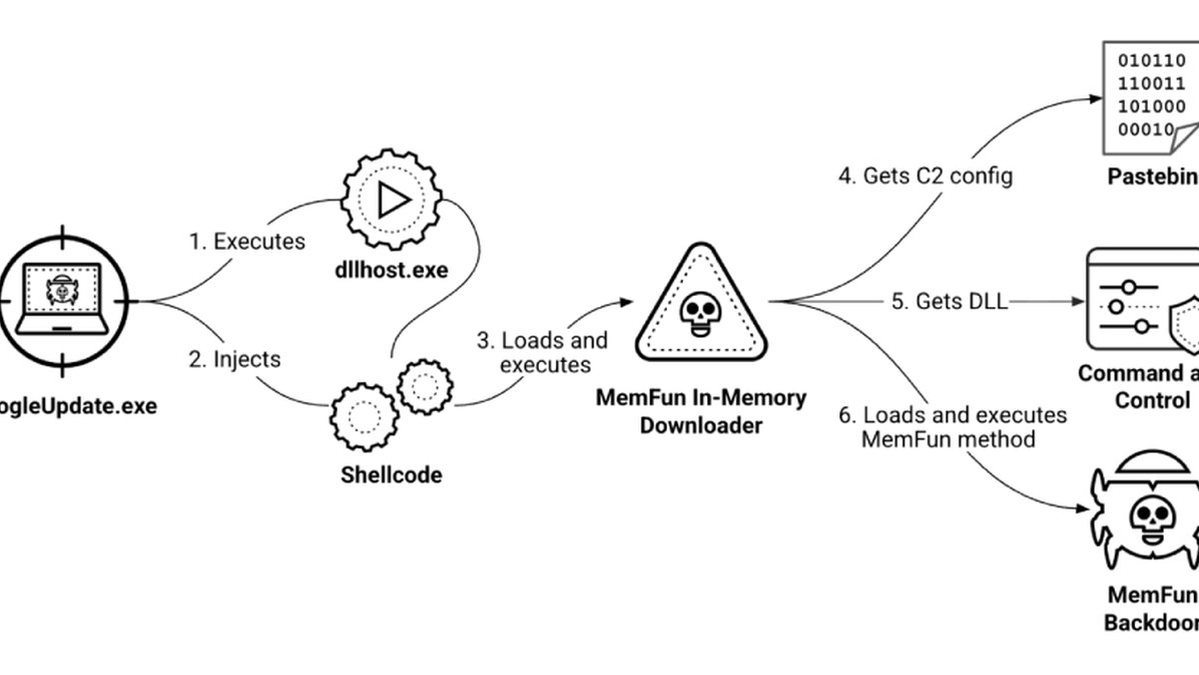

تتبع منهجية الهجوم نموذج اختراق كلاسيكي لسلسلة توريد البرمجيات. يُشتبه في أن القراصنة، المحددين كجزء من مجموعة لازاروس أو فاعل تهديد متقدم مستمر (APT) تابع لها، اخترقوا بيئة التطوير لدى بائع البرمجيات. ثم قاموا بإدخال باب خلفي – قطعة من الشفرة مصممة لخلق نقطة دخول سرية – في تحديث برمجي شرعي. عندما قامت الشركات بتثبيت هذا التحديث الملوث تلقائيًا أو يدويًا، نُشر الباب الخلفي على أنظمتها. هذه التقنية فعالة للغاية لأنها تستغل الثقة الكامنة بين موردي البرمجيات وعملائهم، مما يسمح للبرمجيات الخبيثة بتجاوز دفاعات المحيط التقليدية والانتشار بسرعة عبر مجموعة ضحايا واسعة.

الدافع الرئيسي، كما يحلل خبراء الأمن الإلكتروني، هو الكسب المادي عبر سرقة العملات المشفرة. تمتلك مجموعات القرصنة الكورية الشمالية، مثل مجموعة لازاروس، سجلاً موثقًا جيدًا بتنظيم اختراقات عالية القيمة لبورصات العملات المشفرة ونشر برمجيات الفدية. من خلال إقامة وجود مستمر على شبكات العديد من الشركات الأمريكية، يمكن للمهاجمين إجراء استطلاع، والتحرك أفقيًا لتحديد الأهداف القيمة، ومحاولة في النهاية استنزاف المحافظ الرقمية أو اعتراض المعاملات. تمثل هذه الحملة تحولًا استراتيجيًا نحو أساليب أكثر غير مباشرة وقابلية للتوسع مقارنة بالهجمات المباشرة على بنية البورصات، بهدف محتمل للحصول على غنيمة إجمالية أكبر من العديد من الأهداف الأصغر.

ردًا على هذا التهديد، من المرجح أن تصدر الوكالات الأمريكية للأمن الإلكتروني، بما في ذلك وكالة الأمن الإلكتروني وأمن البنية التحتية (CISA)، تنبيهات عاجلة للقطاع الخاص. تشمل الإجراءات الموصى بها لجميع المنظمات التدقيق الفوري في مصادر تحديث البرمجيات، وفحص حركة مرور الشبكة بحثًا عن اتصالات غير طبيعية بخوادم خارجية غير مألوفة، ونشر أدوات كشف الاستجابات الطرفية (EDR). يخدم هذا الحادث كتذكير بالغ الأهمية للشركات لتنفيذ ممارسات صارمة لأمن سلسلة توريد البرمجيات، مثل التحقق من توقيع الشفرة، وفحص سلامة التحديثات، ومبدأ الامتياز الأدنى لأنظمة التطوير. يجب أن يظل القطاع المالي العالمي، على وجه الخصوص، في حالة تأهب قصوى لهذه التهديدات المستمرة والمحفزة ماليًا على مستوى الدولة.