ارتبطت عملية متطورة لبرامج الفدية الضارة باستغلال ثغرة أمنية حرجة في برنامجي سيسكو Adaptive Security Appliance (ASA) و Firepower Threat Defense (FTD)، وذلك قبل أسابيع من نشر الشركة المصنعة للإعلان الأمني الرسمي. استغل جهة التهديد، التي تُتعقب تحت اسم إنترلوك (المعروفة أيضًا باسم UNC5325) - وهي مجموعة ذات دوافع مالية مرتبطة بكتلة برامج الفدية الضارة الأكبر لوكبت - هذا الوصول المبكر لاختراق شبكات المؤسسات. يسلط هذا الحادث الضوء على اتجاه خطير حيث تكتسب العصابات الإلكترونية الإجرامية المتقدمة إمكانية الوصول إلى معلومات الثغرات الأمنية الحرجة قبل توفر التحديثات الرسمية للجمهور، مما يمنحها بداية متقدمة كبيرة لتنسيق هجمات ضد الأنظمة غير المصححة والمعرضة للخطر.

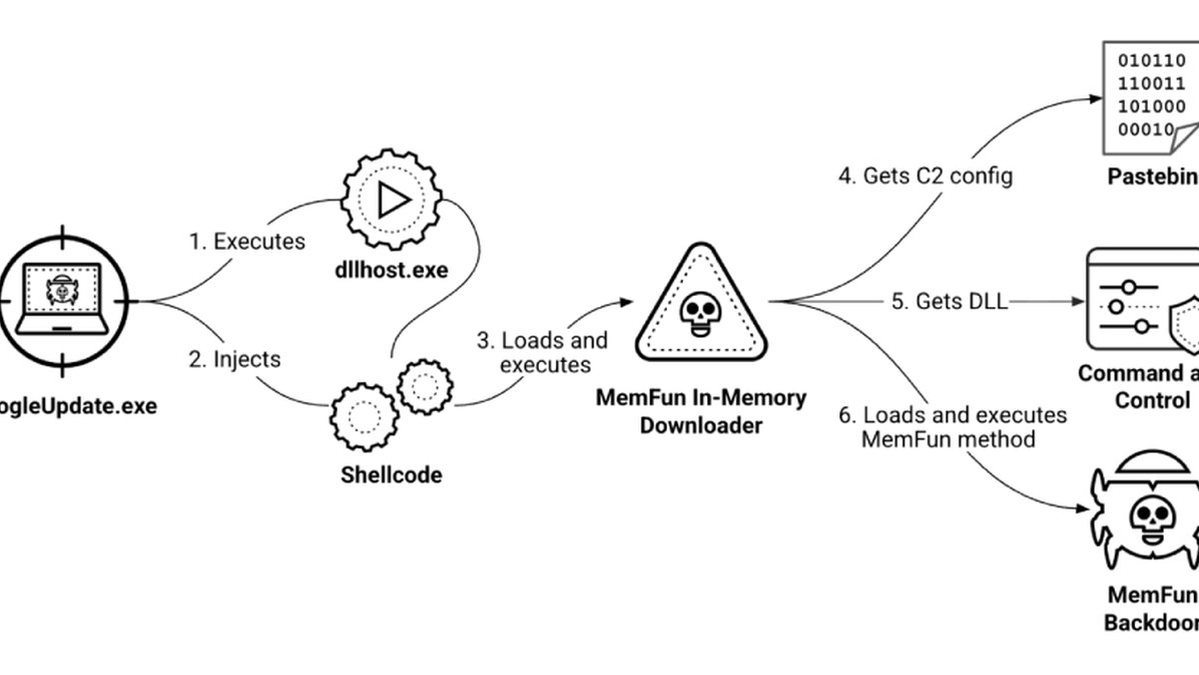

الثغرة المعنية، المسجلة كـ CVE-2024-20353، هي عطل في رفض الخدمة (DoS) وتنفيذ التعليمات البرمجية عن بُعد (RCE) يحمل أقصى تقييم على مقياس CVSS وهو 10.0. توجد هذه الثغرة في وظيفة التشفير القائمة على الأجهزة لبروتوكولي SSL/TLS في بعض أجهزة جدران الحماية سيسكو ASA و FTD. أصدرت سيسكو التحديثات الأمنية والإعلان الرسمي في 26 يونيو 2024. ومع ذلك، وفقًا لتحقيقات شركات الأمن السيبراني، كان إنترلوك يستغل هذه الثغرة بنشاط في هجمات تعود إلى أواخر مايو 2024. استخدمت المجموعة نصوصًا برمجية مخصصة بلغة بايثون لاستغلال الثغرة، مما مكنها من تنفيذ تعليمات برمجية عشوائية، وإنشاء استمرارية في النظام، ونشر حمولات إضافية، بما في ذلك برنامج إنترلوك للفدية الضارة، على أجهزة جدران الحماية المخترقة.

يكشف النمط التشغيلي لعصابة إنترلوك في هذه الهجمات عن نهج مستهدف ومتعمد للغاية. لم تقم المجموعة بنشر برنامج الفدية الضارة فورًا عند الحصول على الوصول الأولي. بدلاً من ذلك، أجرت استطلاعًا مكثفًا للشبكة، وانتقلت جانبياً إلى وحدات تحكم النطاق (Domain Controllers)، وجمعت بيانات الاعتماد. هدفت هذه العملية الصبورة متعددة المراحل إلى تعظيم التأثير ونفوذ الابتزاز. يمثل النشر النهائي لبرنامج إنترلوك للفدية الضارة، مقترنًا بسرقة البيانات الحساسة، تكتيك الابتزاز المزدوج - حيث يطالب المهاجمون بفدية لفك تشفير الملفات ولمنع النشر العام للمعلومات المسروقة. يمنح اختراق الجهاز الأمني الأساسي للشبكة، مثل جدار الحماية، نقطة انطلاق استثنائية القوة للمهاجمين، تسمح لهم بتعطيل ضوابط الأمان ومراقبة حركة المرور أو إعادة توجيهها.

يحمل حمل الاستغلال هذا، الذي حدث قبل الإعلان الرسمي، تداعيات خطيرة على أوضاع الأمن في المؤسسات. فهو يؤكد على الأهمية القصوى للبحث الاستباقي عن التهديدات وافتراض أن الخصوم المتطورين قد يحصلون على ثغرات أمنية غير معروفة (صفرية) أو معروفة (n-day) قبل عامة الجمهور. يجب على المدافعين إعطاء الأولوية للنشر السريع للتحديثات الأمنية للأجهزة المحيطية الحرجة، خاصة جدران الحماية وبوابات الشبكات الخاصة الافتراضية (VPN). علاوة على ذلك، يجب على المؤسسات تنفيذ تجزئة قوية للشبكة، ومراقبة اتصالات الصادور غير الطبيعية من الأجهزة الأمنية، والحفاظ على بروتوكولات نسخ احتياطي واستعادة صارمة ومعزولة عن الشبكة الأساسية. تذكرنا حملة إنترلوك بأن أمان الأدوات المصممة لحماية الشبكة يمكن أن يُستخدم ضدها، مما يستلزم استراتيجية دفاع متعددة الطبقات ويقظة.