انفجار سيبراني خطير: هجوم "إنترلوك" يستغل ثغرة يوم الصفر في أنظمة سيسكو للحصول على صلاحيات الجذر

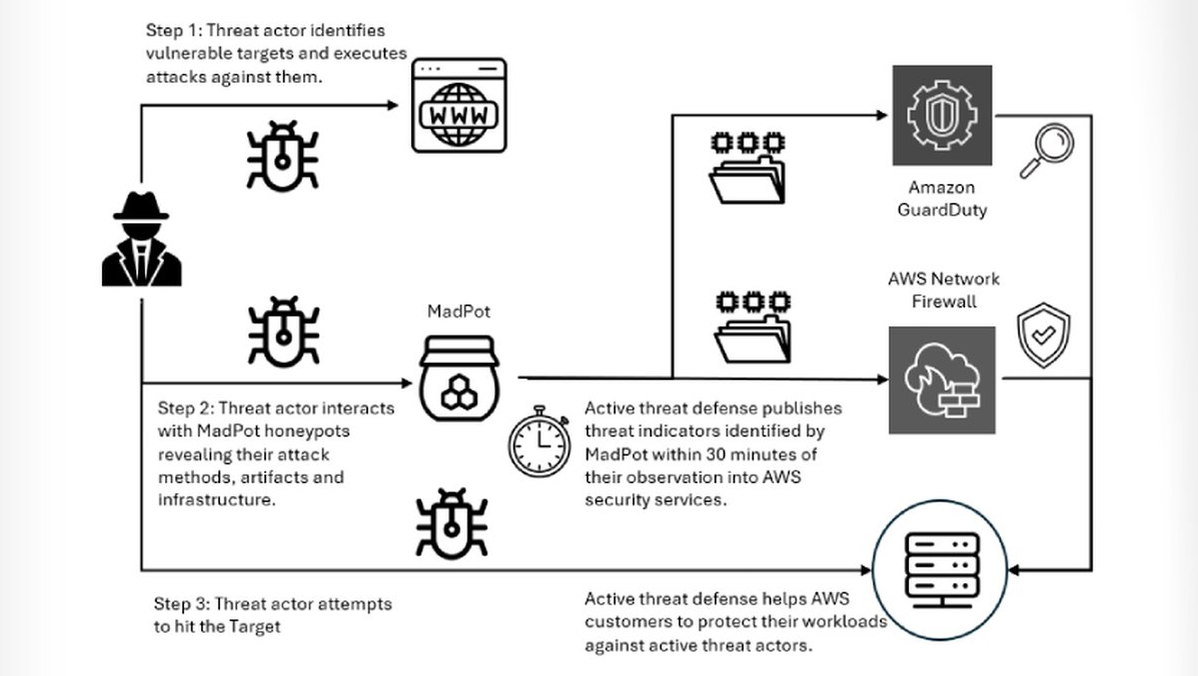

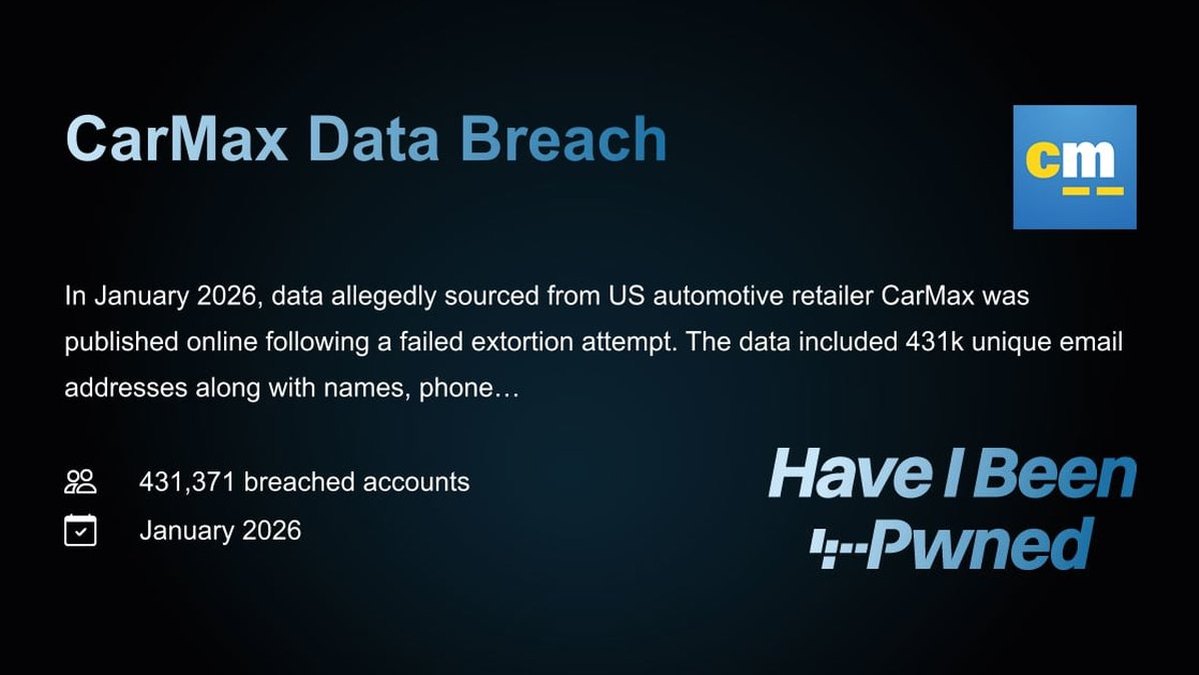

كشفت استخبارات التهديدات في أمازون عن حملة نشطة لفيروس فدية يحمل اسم "إنترلوك"، تستغل ثغرة أمنية حرجة تم الكشف عنها حديثاً في برنامج مركز إدارة جدار الحماية الآمن من سيسكو. الثغرة المسجلة تحت الرقم CVE-2026-20131 وتصنيف خطورتها 10 من 10، تسمح لمهاجم غير مصرح له عن بُعد بتجاوز المصادقة وتنفيذ أكواد جافا اعتباطية بصلاحيات الجذر على الجهاز المستهدف.

المفاجأة الصادمة تكمن في أن هذه الثغرة تم استغلالها كـ "ثغرة يوم الصفر" منذ 26 يناير 2026، أي أكثر من شهر قبل الإعلان الرسمي عنها. هذا يعني أن القراصنة كانوا يتحركون بحرية تامة داخل شبكات الضحايا بينما كانت فرق الأمن السيبراني في ظلام دامس. لقد منحهم هذا السبق أسبوعاً كاملاً لاختراق المنظمات قبل أن يبدأ المدافعون في البحث عن التهديد.

صرح مصدر أمني رفيع في أمازون: "هذا ليس مجرد استغلال عادي لثغرة. لقد امتلكوا سلاح يوم الصفر، مما منحهم ميزة استراتيجية هائلة. اكتشافنا هذا كان محض صدفة بسبب خطأ فادح في الأمن التشغيلي للمهاجمين، كشف عن أدواتهم عبر خادم مُهيأ بشكل خاطئ". وقد كشف هذا الخطأ عن سلسلة هجوم متعددة المراحل تشمل أحصنة طروادة مخصصة ونصوص استطلاع وتقنيات تمويه متطورة.

يبدأ الهجوم بإرسال طلبات HTTP مصممة خصيصاً لمسار معين في البرنامج الضعيف، وبعد التنفيذ الناجح، يتم تأكيد الاختراق عبر طلب PUT خارجي. ثم تُجلب ثنائيات خبيئة لتحميل أدوات إضافية مرتبطة بمجموعة "إنترلوك". وتشير الأدلة، بما في ذلك ملاحظة الفدية المضمنة وبوابة التفاوض على شبكة TOR، إلى أن المجموعة تنشط في التوقيت العالمي UTC+3.

هذا الهجوم ليس مجرد تسريب بيانات عابر؛ إنه اختراق كامل للسيطرة. يجب على جميع المؤسسات التي تستخدم المنتج المتأثر التصحيح فوراً وفحص شبكاتها بحثاً عن أي اختراق محتمل. إنه تذكير قاسٍ بأن أمن البلوكشين والتقنيات الحديثة لا يعنيان شيئاً إذا كانت البنية الأساسية للأمن السيبراني تحتوي على ثغرات قاتلة.

السباق بين القراصنة والمدافعين أصبح أكثر شراسة، وهذه المرة، كان الفارق أسبوعاً من الدمار المحتمل.