تستخدم حملة جديدة ومتطورة لبرنامج الفدية الضار، تُنسب إلى مجموعة LeakNet، سلسلة إصابة متعددة المراحل تبدأ من خلال المواقع الشرعية المخترقة. حدد الباحثون الأمنيون مسار هجوم جديد يتم فيه توجيه الضحايا إلى مواقع ضارة تستضيف أداة برمجية وهمية لتحديث البرامج تسمى "ClickFix". يستخدم هذا الإغراء الهندسي الاجتماعي لحث المستخدمين على تنزيل وتنفيذ حزمة ضارة، وهي الخطوة الأولى الحاسمة في الهجوم. تظهر الحملة تطوراً كبيراً في تقنيات الوصول الأولي، حيث تبتعد عن الاعتماد على رسائل التصيد الاحتيالي إلى استغلال النطاقات الويب الموثوقة، مما يزيد من احتمالية استجابة المستخدم ويتجاوز مرشحات أمان البريد الإلكتروني التقليدية.

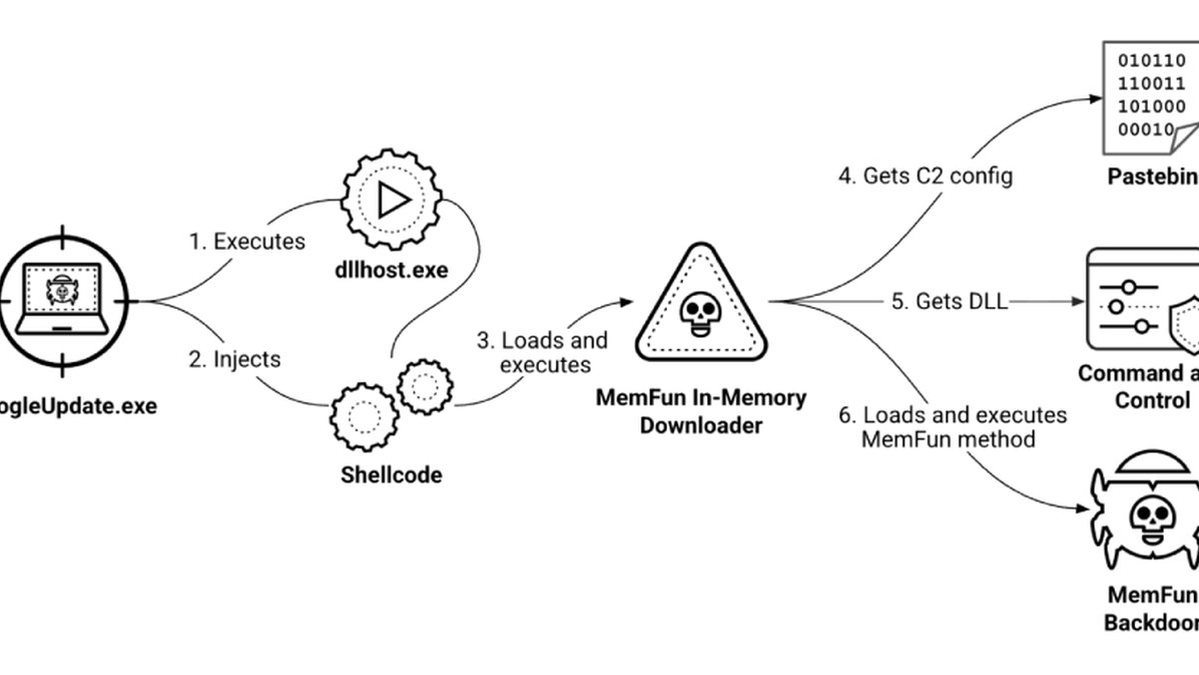

عند التنفيذ، تبدأ حزمة ClickFix تسلسل نشر معقد مصمم لتجنب الكشف. جوهر هذا التسلسل هو استخدام Deno، وهو وقت تشغيل آمن لجافا سكريبت وTypeScript يستخدمه المطورون عادةً، كحامل في الذاكرة للحمولة النهائية لبرنامج الفدية. من خلال استخدام الوظيفة الشرعية لـ Deno لجلب وتنفيذ البرامج النصية عن بُعد، يمكن للمهاجمين تشغيل التعليمات البرمجية الضارة مباشرة في ذاكرة النظام دون كتابة ملف ثابت على القرص. تشكل تقنية التنفيذ بدون ملفات هذه تحدياً كبيراً لحلول مكافحة الفيروسات التقليدية التي تعتمد على فحص توقيعات الملفات، مما يسمح للبرنامج الضار بالعمل بخفاء داخل بيئة الضحية.

الحمولة النهائية التي يسلمها هذا الحامل في الذاكرة تم تحديدها على أنها برنامج LeakNet للتشفير. ينفذ هذا البرنامج الضار عمليات الفدية النموذجية، بما في ذلك تشفير الملفات وسرقة البيانات الحساسة، متوافقاً مع تكتيك الابتزاز المزدوج الشائع الآن بين عصابات الفدية. يهدد المهاجمون بنشر البيانات المسروقة على مواقع التسريب ما لم يتم دفع الفدية. يسلط استخدام أداة شرعية مثل Deno كمكون هجومي الضوء على اتجاه متزايد في الجرائم الإلكترونية: إستراتيجية "العيش على الأرض" (LotL)، حيث يساء استخدام البرامج الموثوقة المثبتة مسبقاً أو أدوات التطوير الشائعة لدمج النشاط الضار مع عمليات النظام العادية، مما يعقد الكشف والتحليل الجنائي بشكل أكبر.

يُحث المنظمات على تعزيز مواقفها الدفاعية ضد مثل هذه التهديدات المتقدمة. تشمل التوصيات الرئيسية تنفيذ تصفية ويب قوية لحظر الوصول إلى النطاقات الضارة المعروفة والمخترقة حديثاً، وتثقيف المستخدمين حول مخاطر تنزيل البرامج غير المطلوبة - حتى من المواقع التي تبدو شرعية - ونشر حلول كشف واستجابة نقطة النهاية (EDR) القادرة على مراقبة أنشطة الذاكرة والعمليات المشبوهة. تذكرنا هذه الحملة بوضوح أن مشهد التهديدات يتطور باستمرار، حيث يبتكر الخصوم أساليبهم لاستغلال الفجوات التكنولوجية والثقة البشرية على حد سواء.