عادت حملة هجوم سلسلة التوريد المعروفة باسم GlassWorm بهجوم جديد منسق للغاية، مستهدفة مئات الحزم البرمجية ومستودعات التعليمات البرمجية وملحقات المطورين عبر منصات رئيسية تشمل GitHub وnpm وأسواق Visual Studio Code/OpenVSX. حدد باحثون أمنيون من Aikido وSocket وStep Security ومجتمع OpenSourceMalware مجتمعين 433 مكونًا معرضًا للاختراق في أحدث موجة من الهجمات التي نُسبت إلى جهة التهديد GlassWorm. يشير النطاق والتنسيق إلى تصعيد كبير في نطاق الحملة وتعقيدها.

يكشف التحليل الفني أن جهة تهديد واحدة ومستمرة تقف وراء هذه الهجمات الواسعة النطاق. تشمل الأدلة الرئيسية الاستخدام المتسق لعنوان محدد في سلسلة كتل Solana للاتصالات القيادية والتحكم (C2)، ونشر حمولات خبيثة متطابقة أو متشابهة وظيفيًا، وإعادة استخدام البنية التحتية المشتركة عبر المكونات المعرضة للاختراق المختلفة. يؤكد هذا النمط عملية موحدة وليس حوادث منفصلة ومتفرقة. يُظهر تطور الحملة تحولًا استراتيجيًا نحو استغلال الطبيعة المترابطة لنظام البرمجيات مفتوحة المصدر لتعظيم التأثير.

تم توثيق GlassWorm لأول مرة في أكتوبر 2023، عندما استخدم المهاجمون تقنية تحايل ذكية باستخدام أحرف Unicode "غير مرئية" لإخفاء تعليمات برمجية خبيثة مصممة لسرقة بيانات محافظ العملات المشفرة وأوراق اعتماد المطورين. استمرت الحملة عبر موجات متعددة، مما وسع نطاقها لتشمل السوق الرسمي لـ Visual Studio Code من Microsoft وسجل OpenVSX، الذي تستخدمه بيئات التطوير المتكاملة (IDEs) المفتوحة المصدر البديلة. سلط الباحث جون تكنر من Secure Annex الضوء على هذا التوسع، مشيرًا إلى أن أنظمة macOS تم استهدافها أيضًا عبر عملاء مزيفين لمحافظ الأجهزة الشائعة مثل Trezor وLedger.

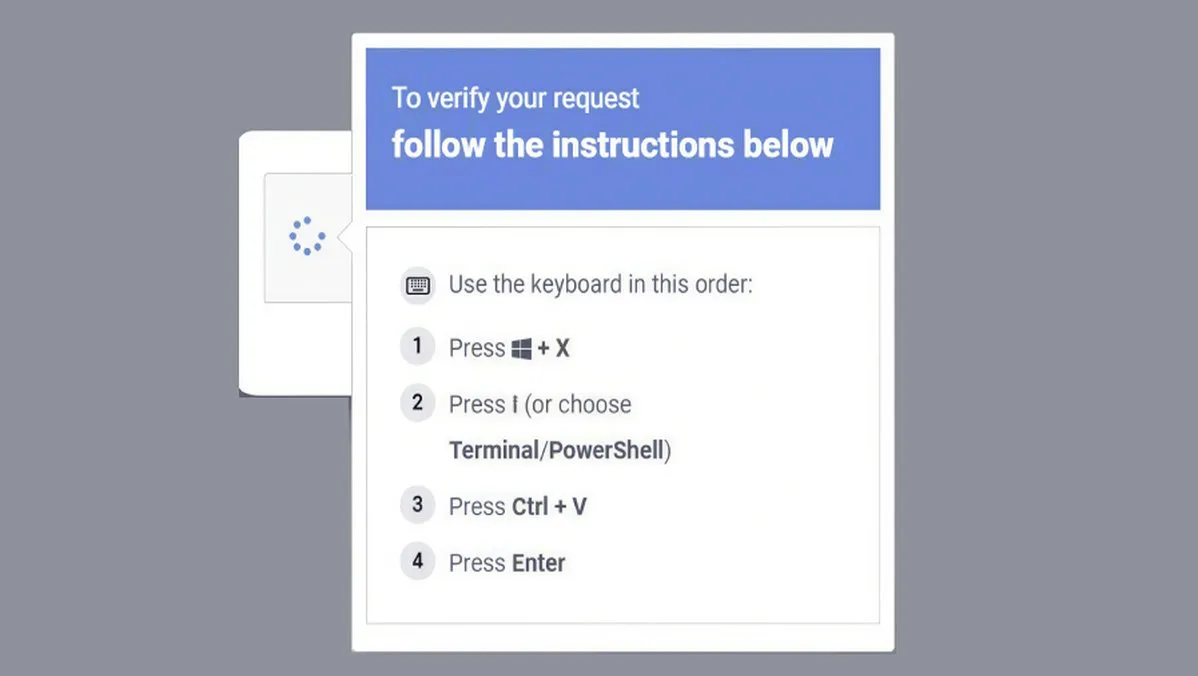

موجة الهجوم الأخيرة هي الأكثر شمولاً حتى الآن. يبدأ الاختراق الأولي عادةً على GitHub، حيث إما يقوم المهاجمون باختراق مستودعات موجودة أو إنشاء مستودعات خبيثة. من هناك، ينتشر التهديد إلى مديري الحزم مثل npm وإلى أدوات المطورين عبر ملحقات خبيثة في أسواق VSCode وOpenVSX. يخلق هذا النهج متعدد المتجهات سلسلة عدوى منتشرة، حيث قد يسحب المطور عن غير قصد تبعية خبيثة، أو يستخدم مقتطف كود معرضًا للاختراق، أو يثبت ملحقًا ضارًا، مما يؤدي إلى اختراق كامل للنظام وتسريب البيانات.

تؤكد هذه الحملة تهديدًا خطيرًا ومتزايدًا لأمن سلسلة توريد البرمجيات. إنها تستغل الثقة الكامنة داخل مجتمعات المصادر المفتوحة وسير عمل التطوير الآلي الحديث. بالنسبة للمطورين والمنظمات، فإن اليقظة أمر بالغ الأهمية. تشمل التوصيات الأمنية التدقيق بدقة في التبعيات، والتحقق من سلامة الملحقات من المصادر الرسمية، واستخدام أدوات تحليل تكوين البرمجيات (SCA)، ومراقبة نشاط الشبكة غير الطبيعي أو استخدام أوراق الاعتماد غير المتوقع. حملة GlassWorm هي تذكير صارخ بأن الأدوات والمستودعات الأساسية للابتكار هي أيضًا أهداف رئيسية للتهديدات المتقدمة والمستمرة.