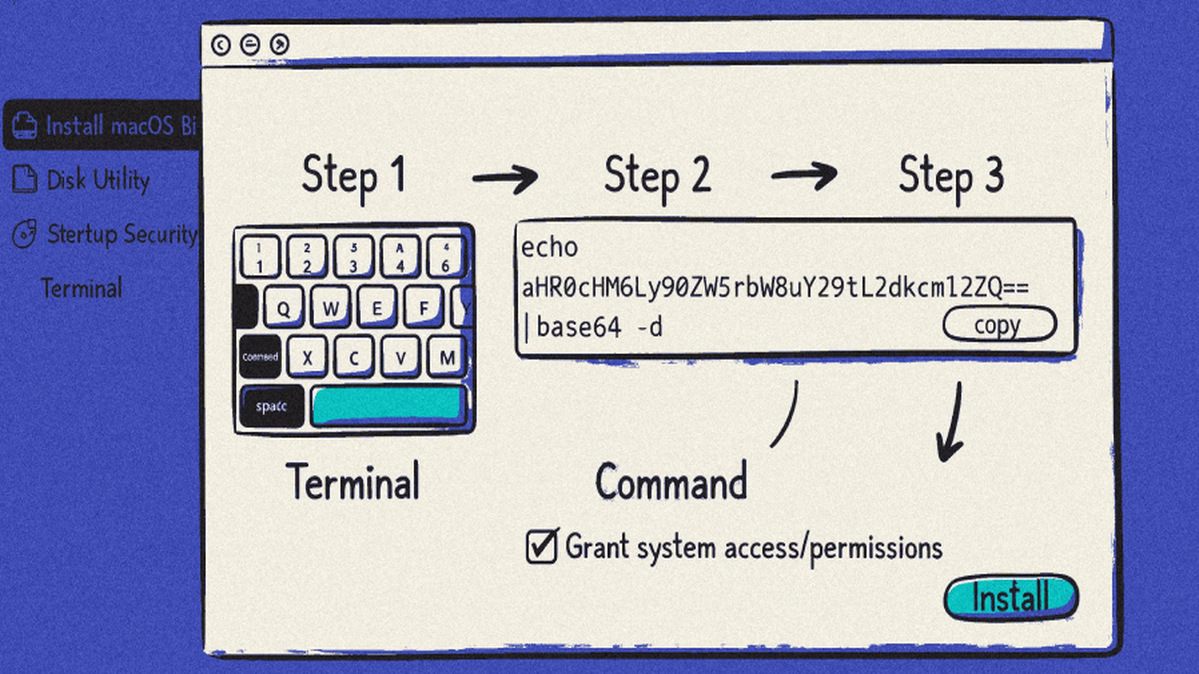

كشف باحثون في الأمن السيبراني من شركة Sophos عن سلسلة من ثلاث حملات متميزة تحمل اسم "ClickFix" تقوم بنشر برنامج ضار لسرقة المعلومات لأنظمة macOS يُعرف باسم MacSync. تخفي هذه الحملات نفسها بذكاء في صورة أدلة تثبيت لأدوات مطوري البرمجيات الشهيرة المعتمدة على الذكاء الاصطناعي، مثل Claude Code من شركة Anthropic، لخداع المستخدمين. وتتميز هذه الهجمات باعتمادها الكامل على الهندسة الاجتماعية، متجنبة طرق استغلال الثغرات البرمجية التقليدية. بدلاً من ذلك، تقوم بالتلاعب بالمستخدمين لجعلهم ينسخون وينفذون أوامر طرفية ضارة يدوياً، وهي تكتيك يثبت فعاليته الشديدة ضد الأفراد الذين قد لا يدركون المخاطر الجسيمة لتشغيل أوامر مشفرة من مصدر غير موثوق.

تعمل آلية الهجوم بشكل منهجي. بمجرد جذب المستخدم إلى صفحة تعليمية احتيالية مُستضافة على منصات شرعية مثل Cloudflare Pages أو Squarespace أو Tencent EdgeOne، يتم توجيهه لتشغيل أمر محدد في Terminal الخاص بـ macOS. يقوم هذا النص البرمجي بعد ذلك بالاتصال بخادم تحكم وأمر مُعد مسبقاً لاسترداد الحمولة النهائية – وهي برنامج لسرقة المعلومات مكتوب بلغة AppleScript. وفي نفس الوقت، يتخذ النص البرمجي خطوات للتغطية على آثاره وإزالة أدلة التسلل. يعد برنامج MacSync لسرقة المعلومات تهديداً قوياً، قادراً على جمع نطاق واسع من البيانات الحساسة من أجهزة Mac المصابة، بما في ذلك بيانات الاعتماد المخزنة، والملفات الشخصية، وقاعدة بيانات keychain بأكملها، وعبارات استعادة محافظ العملات المشفرة.

تمثل هذه الحملة تطوراً كبيراً في تكتيكات الهندسة الاجتماعية. كما أشار باحثو Sophos، فإن الجهات الفاعلة المُهددة تسلح الثقة الكامنة التي يمنحها المستخدمون للمحادثات والدروس التعليمية حول أدوات الذكاء الاصطناعي التوليدي مثل ChatGPT. من خلال تكييف أساليبهم لتجاوز برامج الأمان التي تركز على كشف عمليات الاستغلال، يحافظون على تقدمهم خطوة أمام المدافعين. ويشير ظهور متغير جديد في الحملة الأكثر حداثة إلى أن مطوري البرامج الضارة يقومون بصقل كودهم باستمرار لمواجهة تحسينات أمان نظام التشغيل والحفاظ على فعالية برنامج السرقة.

يؤكد استمرار وتكيف حملات ClickFix هذه على اتجاه مقلق. بعد أن تم رصدها أولاً من قبل Jamf Threat Labs في ديسمبر 2025، يشير استمرار عملها إلى نموذج ناجح للجهات الفاعلة المُهددة. وتحذر Sophos من أن التطور المستقبلي سيشمل على الأرجح مزيداً من التحسينات على هذه الطُعم الخاصة بالهندسة الاجتماعية. بالنسبة للمستخدمين، فإن الدفاع الأساسي هو التشكك المتزايد: لا تشغل أبداً أوامر طرفية من مصادر غير موثوقة، خاصة تلك التي تعد بوصول سهل إلى أدوات الذكاء الاصطناعي أو أدوات المطورين المرغوبة. ويجب على المؤسسات تعزيز تدريب التوعية الأمنية، مؤكدة أن البرامج الشرعية لا تتطلب أبداً تنفيذ أوامر غامضة يتم نسخها ولصقها.