تعرضت حزمة تطوير البرمجيات (SDK) الخاصة بـ AppsFlyer، والتي تُستخدم على نطاق واسع، لاختراق خطير في سلسلة التوريد، حيث تم حقنها بكواد JavaScript خبيث مصمم لسرقة العملات المشفرة من المستخدمين. اكتشف باحثو الأمن السيبراني في شركة Profero الهجوم، والذي تضمن تقديم الكود الخبيث من النطاق الرسمي 'websdk.appsflyer.com'. عمل هذا الكود المشفر كمقشط ويب متطور، يستهدف معاملات العملات المشفرة على وجه التحديد عن طريق اعتراض عناوين المحافظ المُدخلة على المواقع الإلكترونية واستبدالها بصمت بعناوين يتحكم فيها المهاجم، مما يؤدي إلى تحويل الأموال مباشرة إلى محفظة المهاجم.

نطاق تأثير هذا الاختراق واسع بشكل استثنائي بسبب الدور المركزي لـ AppsFlyer في نظام التسويق الرقمي. بصفها شريك قياس متنقل (MMP) رائد، تم دمج حزمة تطوير AppsFlyer في أكثر من 100,000 تطبيق للهواتف والويب تستخدمها حوالي 15,000 شركة حول العالم. تؤكد الحادثة على التأثيرات التدميرية المتتالية التي يمكن أن تنشأ من نقطة فشل واحدة في سلسلة توريد برمجيات حساسة.

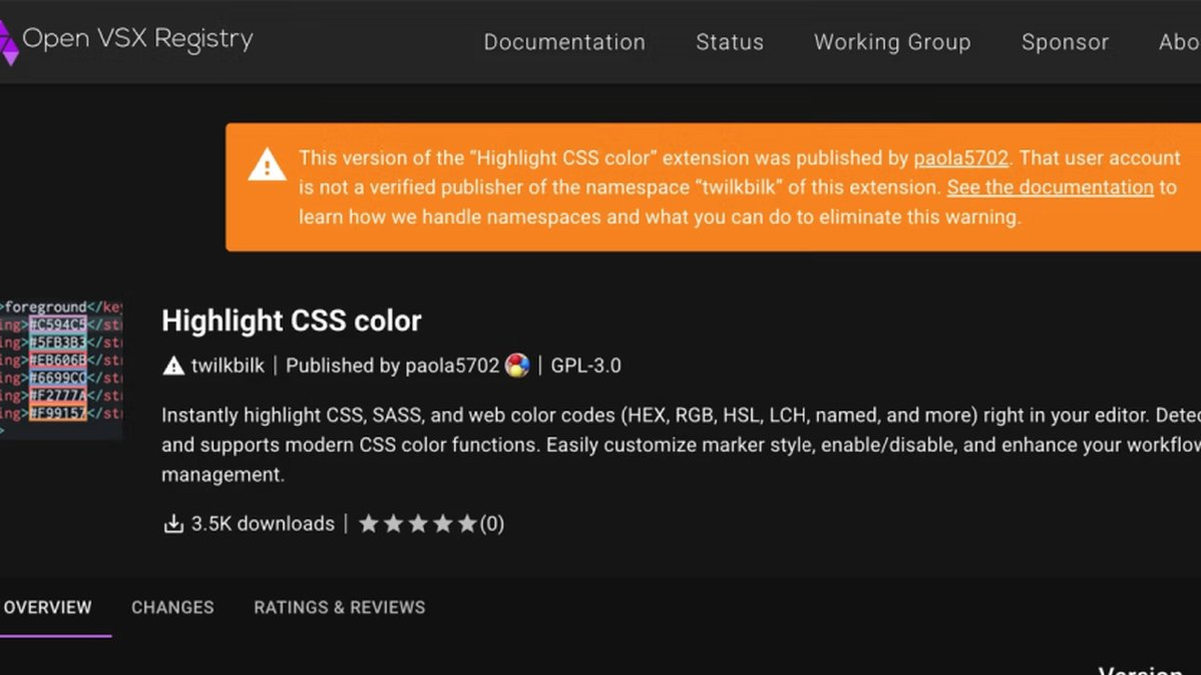

في حين أكد باحثو Profero تسليم الحمولة الخبيثة، لا تزال التفاصيل الرئيسية للهجوم غير واضحة. النطاق الكامل، المدة الدقيقة، والسبب الجذري للاختراق لم يتم التحقق منه بعد. كان التواصل الرسمي من AppsFlyer محدودًا؛ حيث أشارت صفحة الحالة للشركة إلى "مشكلة في توفر النطاق" فقط في 10 مارس 2026، دون تأكيد صريح لحادثة أمنية. يُبرز هذا التناقض بين نتائج الباحثين الخارجيين والبيانات العامة للبائع التحديات في الشفافية والإفصاح في الوقت المناسب أثناء تهديدات سلسلة التوريد النشطة.

يمثل هذا الهجوم تطورًا خطيرًا في استهداف أدوات تطوير البرمجيات (SDKs) والنصوص البرمجية الخارجية، والتي هي مكونات موثوقة ومضمنة عبر الويب الحديث. يجب على المنظمات التي تعتمد على مثل هذه الأكواد الخارجية تنفيذ إجراءات أمنية قوية، بما في ذلك فحوصات تكامل الموارد الفرعية (SRI)، وسياسات أمان المحتوى (CSP)، والمراقبة المستمرة للسلوك غير الطبيعي في الأصول الخارجية. بالنسبة للمستخدمين النهائيين، يعد الاختراق تذكيرًا صارخًا بالمخاطر الكامنة في معاملات العملات المشفرة وأهمية التحقق المزدوج من عناوين المستلمين، حتى على المواقع الإلكترونية المشروعة والمألوفة.