كشفت شركة بالو ألتو نتوركس (Unit 42) عن حملة تجسس إلكتروني متطورة ومستمرة، يُشتبه في أنها مدعومة من دولة وترتبط بالصين، تستهدف المنظمات العسكرية في دول جنوب شرق آسيا بشكل منهجي منذ عام 2020 على الأقل. تُتتبع هذه الأنشطة تحت التصنيف CL-STA-1087، حيث تظهر الحملة درجة عالية من الصبر الاستراتيجي والدقة، مع تركيز واضح على جمع الاستخبارات بدلاً من السرقة الواسعة للبيانات. وأشار الباحثان الأمنيان ليعور روتشبيرجر ويوعاف زيماح إلى أن المهاجمين بحثوا بشكل محدد عن وثائق حساسة للغاية تتعلق بالقدرات العسكرية، والهياكل التنظيمية الداخلية، وتفاصيل جهود التعاون مع القوات المسلحة الغربية. هذا النهج المستهدف يتوافق مع سمات مجموعة "التهديد المستمر المتقدم" (APT)، التي تتميز بعمليات طويلة الأمد وخفيّة مصممة للوصول المستدام إلى أهداف عالية القيمة.

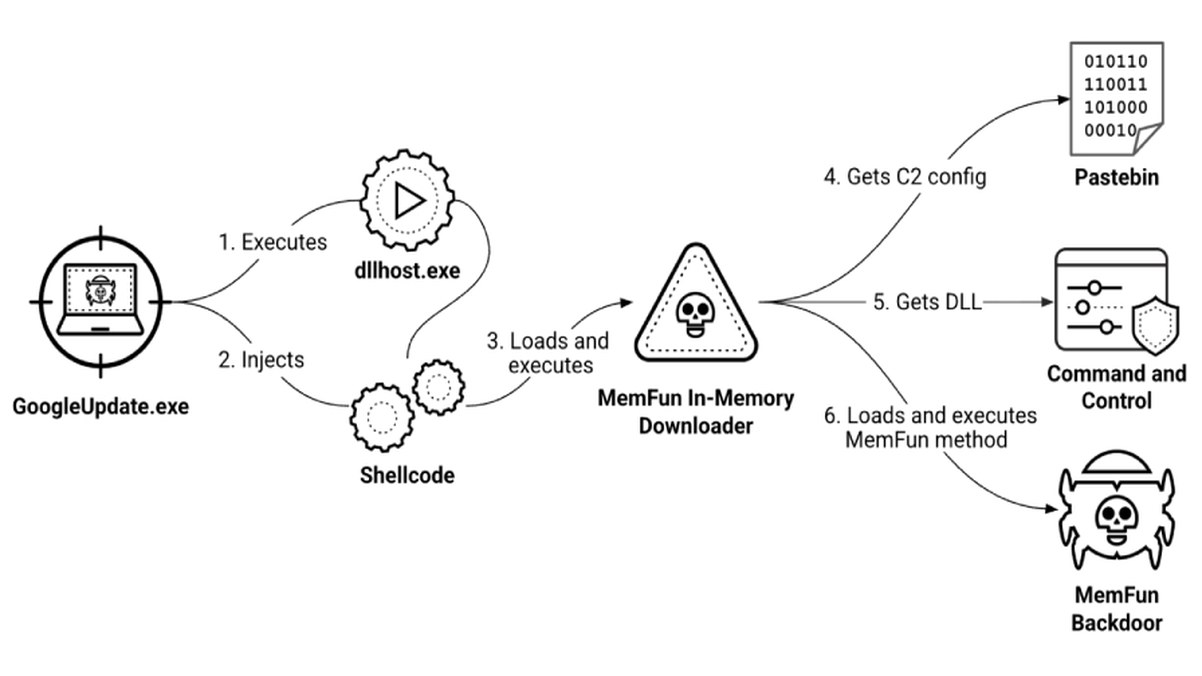

يكشف التنفيذ التقني للحملة عن وجود جهة تهديد ناضجة ومتجنبة للكشف. لا يزال ناقل العدوى الأولي غير واضح، لكن الباحثين اكتشفوا التسلل من خلال نشاط PowerShell مشبوه. تم تصميم هذا السكريبت ليبقى خاملاً لمدة ست ساعات قبل إنشاء اتصال عكسي (reverse shell) بخادم تحكم وتوجيه (C2) يسيطر عليه المهاجمون. الأدوات الرئيسية المستخدمة في هذه الحملة هي برمجيات خلفية مخصصة تحمل اسمي AppleChris وMemFun، بالإضافة إلى أداة لجمع بيانات الاعتماد تسمى Getpass. يبرز استخدام AppleChris بشكل خاص؛ حيث يتم نشر إصدارات مختلفة من هذا البرنامج الخلفي عبر النقاط الطرفية المخترقة بعد الانتقال الجانبي داخل الشبكة. تساعد هذه التكتيكات في الحفاظ على الاستمرارية وتجنب كشف أنظمة الأمان القائمة على التوقيعات.

كانت إجراءات المهاجمين داخل الشبكات المخترقة مدروسة بعناية. إلى جانب نشر البرمجيات الخبيثة، قاموا بإجراء عمليات بحث موسعة عن معلومات محددة وحساسة. وشمل ذلك محاضر الاجتماعات الرسمية، ووثائق التدريبات العسكرية المشتركة، والتقييمات التفصيلية للقدرات التشغيلية. يؤكد التركيز على مثل هذه المواد على الهدف الاستخباري الاستراتيجي للحملة: جمع معلومات استخباراتية حول الوضع العسكري الإقليمي وشراكات الدفاع الدولية. كما وُصفت البنية التحتية التشغيلية الداعمة لهذه الهجمات بأنها مستقرة للغاية، مما يشير مرة أخرى إلى الموارد الكبيرة والتخطيط الدقيق وراء الحملة.

تُظهر عملية التجسس الإلكتروني طويلة الأمد هذه التهديدات الرقمية المستمرة التي تواجهها الكيانات الحكومية والعسكرية في المناطق الحساسة جيوسياسياً. إن استخدام البرمجيات الخبيثة المخصصة، والصبر الاستراتيجي، والتركيز الواضح على جمع الاستخبارات بدلاً من التخريب، يشير إلى جهة فاعلة تمتلك موارد جيدة وموالية لدولة. بالنسبة لمنظمات الدفاع ومشغلي البنى التحتية الحرجة، تذكرنا هذه الحملة بأهمية تعزيز المراقبة المستمرة للشبكات، واستخدام التحليلات السلوكية للكشف عن الأنشطة غير الطبيعية مثل السكريبتات الخاملة، واعتماد استراتيجية دفاع متعددة الطبقات تتجاوز الكشف التقليدي القائم على التوقيعات لمواجهة مثل هذه التهديدات المتقدمة والمستمرة.