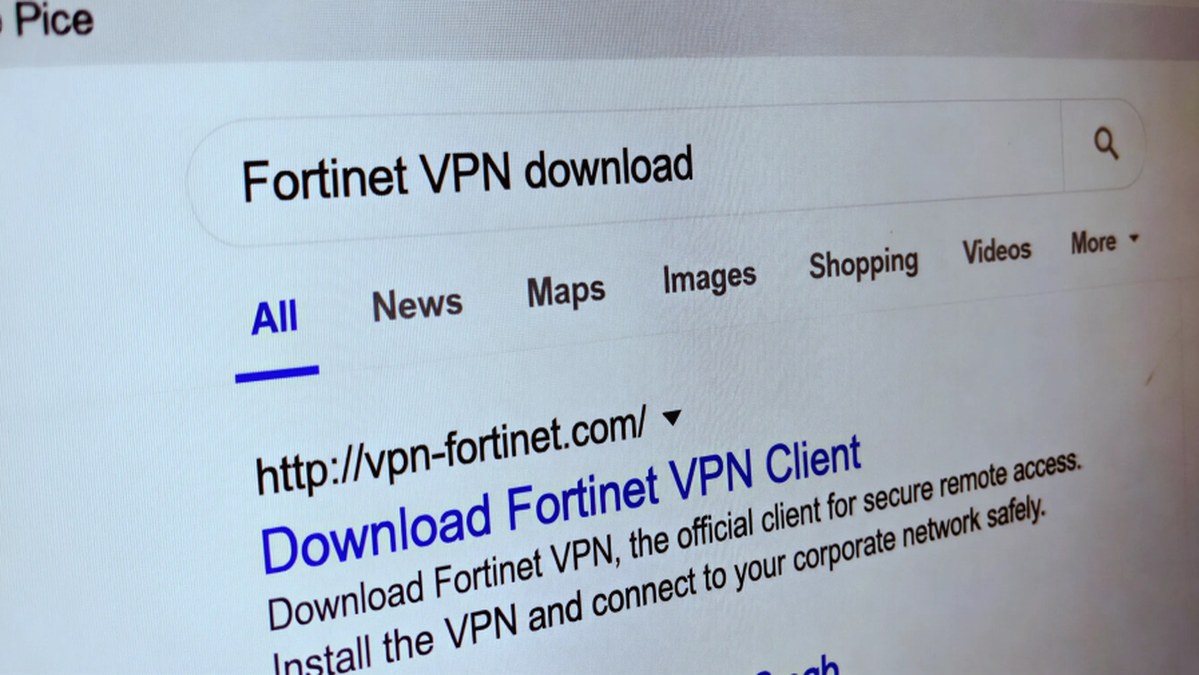

كشفت شركة مايكروسوفت النقاب عن تفاصيل حملة متطورة لسرقة بيانات الاعتماد تُنسب إلى مجموعة التهديد المعروفة باسم Storm-2561. تعتمد هذه العملية على تقنيات تسمم تحسين محركات البحث (SEO) لتوزيع عملاء شبكة افتراضية خاصة (VPN) مزيفة. وفقًا لفريقَي "مخابرات التهديدات" و"خبراء Microsoft Defender" التابعين لمايكروسوفت، تعيد الحملة توجيه المستخدمين الذين يبحثون عن برامج مؤسسية شرعية إلى ملفات ZIP ضارة مستضافة على مواقع ويب يتحكم فيها المهاجمون. تقوم هذه الملفات بنشر أحصنة طروادة موقعة رقميًا تتظاهر بأنها عملاء VPN موثوقون بينما تجمع في الوقت نفسه بيانات اعتماد VPN الحساسة من نظام الضحية. لاحظت مايكروسوفت هذا النشاط لأول مرة في منتصف يناير 2026.

تمتلك Storm-2561، النشطة منذ مايو 2025 على الأقل، سجلاً موثقًا لاستخدام تسمم SEO لانتحال شخصية بائعي البرمجيات المشهورين. تضمنت الحملات السابقة، التي وثقها لأول مرة شركة الأمن السيبراني Cyjax، إعادة توجيه المستخدمين الذين يبحثون عن برامج من شركات مثل SonicWall وHanwha Vision وPulse Secure (المعروفة الآن باسم Ivanti Secure Access) على محرك بحث Bing. تم توجيه المستخدمين إلى مواقع ويب مزيفة وخداعهم لتنزيل مثبتات MSI التي تنشر محمل البرامج الضارة Bumblebee. أما التكرار اللاحق للهجوم، الذي كشف عنه Zscaler في أكتوبر 2025، فقد استهدف على وجه التحديد المستخدمين الذين يبحثون عن برنامج Ivanti Pulse Secure VPN، حيث قام بنشر عميل مزيف يحتوي على حصان طروادة عبر نطاق خادع ("ivanti-vpn[.]org") مصمم لسرقة بيانات الاعتماد.

تسلط هذه الحملة الضوء على تكتيك هندسي اجتماعي خطير: استغلال ثقة المستخدم في ترتيب نتائج محركات البحث والعلامات التجارية للبرمجيات الراسخة. يقوم جهات التهديد بتلاعب بنتائج البحث لوضع مواقعهم الضارة في مكان بارز، مستفيدين من افتراض المستخدمين أن النتائج الأولى شرعية. يتم تمكين سلسلة الهجوم بشكل أكبر من خلال إساءة استخدام المنصات الموثوقة، ولا سيما GitHub، التي تُستخدم لاستضافة ملفات التثبيت الضارة. يحتوي المستودع على ملف ZIP يحتوي على مثبت MSI يبدو أنه برنامج VPN شرعي ولكنه، أثناء التثبيت، يقوم بتحميل ملفات DLL ضارة بشكل جانبي لتسهيل سرقة بيانات الاعتماد.

يتضمن التنفيذ التقني عملية متعددة المراحل. يكون مثبت MSI الضار، الذي غالبًا ما يكون موقّعًا رقميًا ليبدو موثوقًا، هو الحمولة الأولية. بمجرد تنفيذه، يقوم بتحميل ملف DLL ضار بشكل جانبي. يتحمل هذا الـ DLL المسؤولية عن الوظيفة الضارة الأساسية: جمع بيانات اعتماد VPN المخزنة على جهاز الضحية. ثم يتم نقل البيانات المجمعة إلى خوادم يتحكم فيها المهاجمون. الهدف النهائي يظل ثابتًا عبر عمليات Storm-2561: سرقة بيانات اعتماد VPN المؤسسية، والتي يمكن أن توفر موطئ قدم في الشبكات المؤسسية لمزيد من التسلل أو سرقة البيانات أو نشر برامج الفدية.

يجب على المؤسسات والأفراد الذين يبحثون عن برامج مؤسسية ممارسة الحذر الشديد. تتضمن التوصيات الأمنية التحقق من عناوين URL لتنزيل البرامج مباشرة من موقع البائع الرسمي، والحذر من نتائج البحث التي تؤدي إلى نطاقات غير مألوفة، وفحص التوقيعات الرقمية بعناية (على الرغم من أنه يمكن أيضًا سرقة هذه التوقيعات أو تزويرها). يجب على مدافعي الشبكة مراقبة اتصالات الصادور المشبوهة من نقاط النهاية وتنفيذ قوائم السماح بالتطبيقات لمنع تنفيذ المثبتات غير المصرح بها. هذه الحملة تذكير صارخ بأنه حتى المنصات ومحركات البحث الموثوقة يمكن تحويلها إلى سلاح في سلسلة الهجوم، مما يستلزم اتباع نهج دفاعي متعدد الطبقات للأمن السيبراني.