مجموعة القرصنة الروسية APT28 تشن حملة تجسس إلكتروني معقدة باستخدام برمجيات خبيثة جديدة

كشفت مجموعة التهديدات المدعومة من الدولة الروسية والمعروفة باسم APT28، والتي تُتابع أيضاً تحت مسميات Fancy Bear أو Forest Blizzard، عن حملة تجسس إلكتروني متطورة تستهدف القوات العسكرية الأوكرانية. وفقاً لتحليل مفصل من مجموعة تحليل التهديدات التابعة لشركة جوجل، تستخدم المجموعة عائلتين رئيسيتين من البرمجيات الخبيثة في هذه العملية: بوابة خلفية غير موثقة سابقاً تُدعى BEARDSHELL وإطار عمل مفتوح المصدر معروف للتحكم والسيطرة يُدعى Covenant. تؤكد هذه الحملة البعد الرقمي المستمر للصراع، حيث تُستخدم العمليات الإلكترونية لجمع intelligence تكتيكي والحفاظ على وصول مستمر إلى شبكات الدفاع الحرجة.

تمثل برمجية BEARDSHELL تطوراً مهماً في أدوات مجموعة APT28. إنها بوابة خلفية خفيفة الوزن وبدون ملفات مصممة للتخفي والاستمرارية. بمجرد نشرها على نظام الضحية، تقوم BEARDSHELL بإقامة اتصال مع مشغليها من خلال الإشارة إلى خادم تحكم وسيطرة مُشفّر. قدراتها واسعة النطاق، وتشمل تنفيذ أوامر shell، وتحميل وتنزيل الملفات، وإجراء استطلاع للنظام. لتفادي الاكتشاف، تستخدم البرمجية الخبيثة تقنيات تمويه متعددة وتعتمد على ملفات ثنائية شرعية ضمن النظام، مثل أدوات ويندوز المشروعة، لتمويه أنشطتها الخبيثة مع عمليات النظام العادية. وهذا يجعل من الصعب بشكل خاص على حلول مكافحة الفيروسات التقليدية القائمة على التوقيعات التعرف عليها.

بالاقتران مع BEARDSHELL، يقوم مشغلو APT28 بنشر إطار عمل Covenant. يُعد Covenant منصة تحكم وسيطرة مفتوحة المصدر تعتمد على .NET وتوفر بيئة تعاونية لعمليات الفريق الأحمر. يسلط اعتمادها من قبل مجموعة مدعومة من الدولة الضوء على اتجاه متزايد لنزاعين يستفيدون من أدوات الأمن الهجومية المتاحة علناً لخفض تكاليف التطوير وتسريع جداول النشر. تقدم Covenant واجهة مستخدم ويب تسمح للمهاجمين بإدارة الأجهزة المخترقة، وتنفيذ الوحدات النمطية، وتهريب البيانات بكفاءة. يشير استخدام مثل هذا الإطار إلى أن APT28 تُعطي أولوية للمرونة التشغيلية وسهولة الاستخدام في حملاتها المستمرة ضد البنية التحتية الأوكرانية.

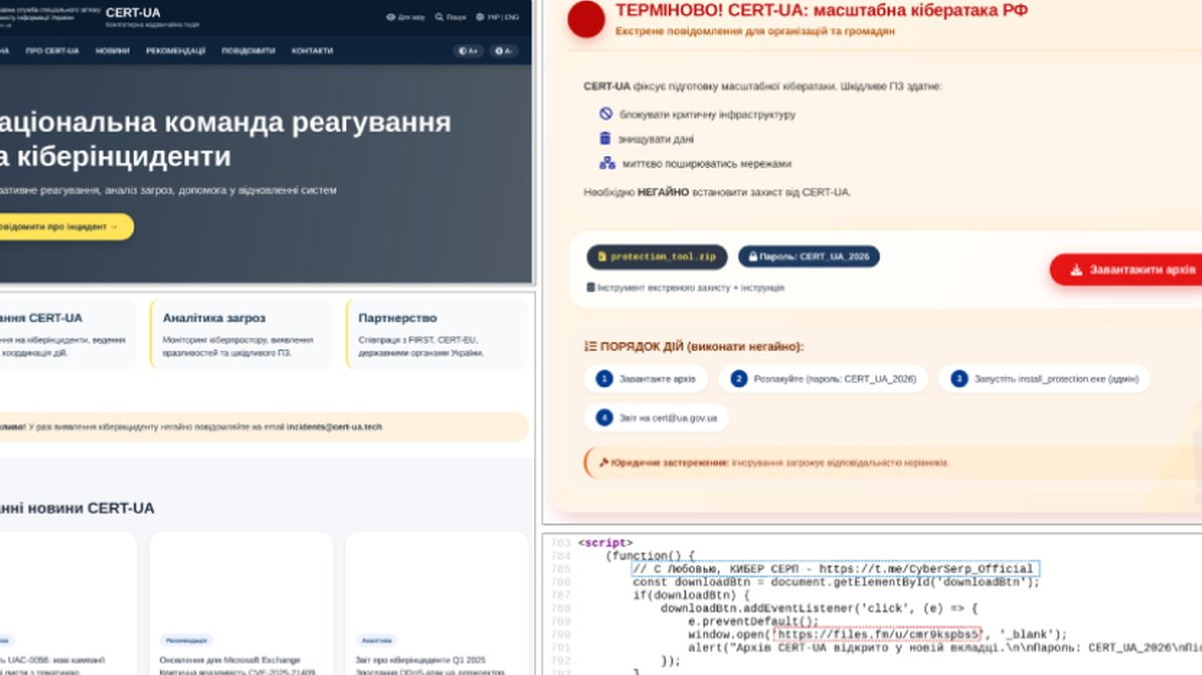

يبدو أن ناقل الاختراق الأولي لهذه الحملة هو رسائل البريد الإلكتروني التصيدية المستهدفة التي تحتوي على مرفقات خبيثة. يتم صياغة هذه الرسائل الإلكترونية لتظهر شرعية، وغالباً ما تحاكي الاتصالات الرسمية، لخداع الأفراد العسكريين لتمكين وحدات الماكرو أو تنفيذ حمولات مقنعة. الهدف النهائي من هذه الحملة هو جمع intelligence الاستخباراتي، حيث تسعى المجموعة للحصول على معلومات حساسة حول الاستعدادات العسكرية والتحركات والاتصالات. يمثل هذا استمراراً للنمط طويل الأمد لعمليات التجسس الإلكتروني الروسية في سياق الصراع الأوسع.

تسلط هذه التطورات الضوء على التكيف المستمر للتهديدات الإلكترونية في ساحات الصراع الحديثة. يوضح دمج أدوات جديدة مثل BEARDSHELL مع منصات مفتوحة المصدر مثل Covenant نهجاً هجيناً يجمع بين التطوير الداخلي المتخصص واستغلال الموارد المتاحة بسهولة. يجب أن تركز استجابات الأمن السيبراني على الكشف السلوكي، وتعزيز الوعي بالتصيد، وتطبيق مبادئ الامتياز الأدنى، نظراً لأن هذه التكتيكات تتحدى الدفاعات التقليدية. يستمر المشهد في التطور، مما يؤكد على الطبيعة الديناميكية والمعقدة للحرب في الفضاء السيبراني.