أسبوع حاسم في الأمن السيبراني: إسقاطات كبرى وثغرات خطيرة وتهديدات مبتكرة

شهد المشهد الأمني هذا الأسبوع حالة من الثنائية الصارخة: انتصارات كبيرة للدفاعات تقابلها ابتكارات لا هوادة فيها من جانب الجهات الفاعلة المهددة. فقد حققت إنفاذ القانون وشركات الأمن نجاحات ملحوظة في تفكيك بنى تحتية إجرامية حاسمة، بينما كشف الباحثون عن ثغرات خطيرة في التقنيات الأساسية ووثقوا منهجيات هجومية جديدة. هذه الدورة من الفعل ورد الفعل تؤكد سباق التسلح الدائم الذي يحدد أمن العصر الرقمي.

في إجراء منسق كبير، قام تحالف تقوده اليوروبول ويشارك فيه شركات مثل بروف بوينت بتفكيك البنية التحتية الداعمة لمنصة التصيد الاحتيالي كخدمة المعروفة باسم تايكون تو فا. تم تحديد المنصة كواحدة من أكبر عمليات التصيد من نوع "الخصم في الوسط" المتخصصة في تجاوز المصادقة متعددة العوامل. وقد أصبحت هذه المنصات عنصراً تمكينياً حاسماً للجرائم الإلكترونية، حيث جعلت الهجمات المتطورة سلعة متاحة بتزويد الجهات الأقل مهارة بأدوات لإنشاء صفحات ورسائل تصيد احتيالي مقنعة. وفي عملية متوازية، أسقطت السلطات أيضاً منتدى ليك بيز، وهو منتدى بارز كان يعمل كسوق لتبادل البيانات المسروقة والتعاون الإجرامي. تمثل هذه الإسقاطات ضربة ملموسة لهياكل الدعم اللوجستي والاقتصادي للنظام الإجرامي الإلكتروني.

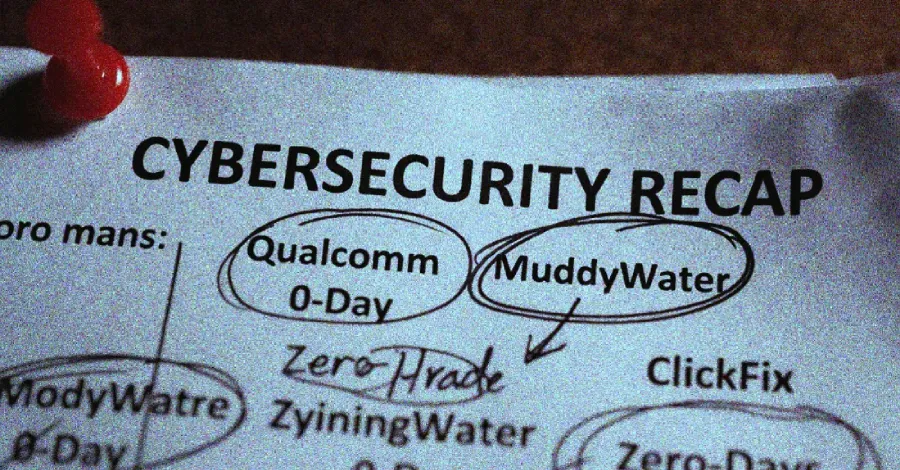

ومع ذلك، اتسع أفق التهديد بشكل متزامن مع الكشف عن ثغرات حرجة. كشفت مجموعة تحليل التهديدات في جوجل عن سلسلة استغلال تستهدف نظام آي أو إس، مستفيدة من ثلاث ثغرات يوم صفري للوصول إلى تنفيذ كود في النواة. هذه السلسلة المتطورة، التي وزعت عبر رسائل آي ميسج ضارة، مكنت من اختراق الجهاز بالكامل. بشكل منفصل، عالجت كوالكوم ثغرة شديدة الخطورة في برنامج تشغيل وحدة معالجة الرسومات الخاصة بها، والتي يمكن أن تسمح لمهاجم محلي بالحصول على صلاحيات النواة. هذه العيوب في مكونات الأجهزة والبرمجيات الأساسية تسلط الضوء على سطح الهجوم المنتشر الذي يجب على المدافعين مراقبته.

وأظهرت الأبحاث المزيد من براعة المهاجمين من خلال الكشف عن هجوم "إير سنيتش"، وهي تقنية قناة جانبية جديدة تستغل إطارات إدارة شبكة واي فاي لاستنتاج استخدام التطبيقات النشطة على أجهزة آي أو إس وأندرويد، مما يشكل خطراً كبيراً على الخصوصية. في الوقت نفسه، عرضت حملة برمجيات خبيثة جديدة تكتيكات "الترميز المخفي"، حيث يخفي المهاجمون أوامر باورشل ضارة داخل تعليقات مستودعات البرامج، مستفيدين من الثقة المرتبطة بمشاريع البرمجيات مفتوحة المصدر لتجنب الكشف.

يؤكد هذا الأسبوع الحافل على الطبيعة الديناميكية والمعقدة للتهديدات السيبرانية. بينما تعطل العمليات الإجرامية المنسقة سلاسل التوريد للبرمجيات الخبيثة، تستمر الثغرات في المكونات الأساسية والتقنيات الهجومية المبتكرة في توسيع ساحة المعركة. يبقى اليقظة المستمرة والتعاون الدولي واستثمارات البحث والتطوير ضرورية لموازنة كفة الميزان لصالح المدافعين في هذا الصراع المستمر.